Redes informáticas. Engarzar cables, configurar conexiones y compartir Internet

Cuando se trabaja en una red doméstica, el punto de presencia del proveedor se encuentra directamente en su casa o en la de un vecino. Los equipos de acceso a los que se conectan directamente los clientes se encuentran distribuidos en sótanos, áticos y cuadros eléctricos. En la mayoría de hogares estos objetos no están resguardados o tienen una débil protección contra intrusiones, por lo que el robo de equipos activos (interruptores, puntos de acceso) e incluso equipos pasivos (cables) es un problema común. Los atacantes abren las cajas fuertes y no desdeñan ningún trofeo. Esta circunstancia tiene dos consecuencias. Por un lado, los costes de compra de equipos los pagan, de una forma u otra, los clientes. Por otro lado, el operador se ve obligado a utilizar equipos baratos y poco profesionales. Si todavía se usa equipo caro

, se encuentra en los apartamentos de algunos clientes. Este enfoque protege bien contra el robo de equipos, pero imposibilita que el equipo de reparación acceda a ellos, por ejemplo, si el cliente se va de vacaciones o al campo.

Como resultado, resulta que la calidad y confiabilidad de la prestación del servicio se ven muy afectadas; el tiempo de resolución de problemas puede variar de un día a varias semanas. Por supuesto, mucho depende del propio proveedor y de sus contratistas. Si la red la crean “artesanos” (sus vecinos), la calidad del cableado puede ser muy mala: quizás esta sea la primera red que utilizan y piensan que tender una red en un edificio residencial es tan fácil como atornillar una bombilla. Estos instaladores, sin levantar una ceja, hacen "giros" en los cables que son destructivos para las señales de alta frecuencia, sin darse cuenta del peligro de las descargas de rayos, tiran de líneas aéreas desprotegidas, tienden cables no blindados en los huecos de los ascensores, ignorando el daño de las fuertes interferencias eléctricas. . Pero incluso si los instaladores de su proveedor conocen bien su trabajo, la red que crean no está protegida de las torpezas de las empresas competidoras, que pueden confundir fácilmente sus propios cables y los de otras personas. El proveedor puede actuar rápidamente, pero el propio cliente debe informar de una avería en la red. Sólo después de confirmar la avería se asigna el equipo de reparación, que puede tener ya varias llamadas para ese día.

Por supuesto, las redes domésticas no son inútiles. Los proveedores aficionados anónimos están siendo sustituidos por grandes operadores que cuentan con una plantilla de instaladores cualificados las 24 horas del día. apoyo técnico vía telefónica multicanal, moderno sistema de contabilidad. Muchos proveedores ofrecen conexiones con descuento o incluso gratuitas a quienes ya se han conectado con un competidor. Por lo tanto, sin costos especiales, el usuario puede trabajar alternativamente en varias redes, comparar la calidad de los servicios y "votar con su billetera". Gracias a la competencia, sólo mejores proveedores, y el acceso a Internet a través de una red doméstica sigue siendo uno de los métodos más económicos y maneras convenientes conexiones.

La principal ventaja de las redes domésticas es la alta velocidad de intercambio de información con las computadoras vecinas. Normalmente, los intercambios dentro de la red no están sujetos a tarifas. Esto le permite obtener decenas de gigabytes de información a un costo mínimo (generalmente mediante piratería): por ejemplo, un video alta calidad la carga puede tardar sólo dos o tres minutos. Hay miles de redes domésticas. servidores de archivos almacenar casi todo el archivo de la industria mundial del cine y la música, programas informáticos pirateados y libros electrónicos. Los fanáticos de los juegos multijugador tienen la oportunidad de organizar batallas en línea con sus vecinos sin experimentar el más mínimo retraso en las acciones de su personaje.

El segundo problema legal para muchas redes domésticas, después de la infracción de derechos de autor, es la violación de la ley de comunicaciones, es decir, la existencia de redes domésticas que no cuentan con la licencia adecuada. Pregunta a tu proveedor sobre una licencia para la red específica de tu casa si no quieres sorpresas en el futuro: una red ilegal puede ser desmantelada en cualquier momento, y el costo de la conexión y el prepago tarifa de suscripción

nadie te lo devolverá. Aunque la conexión es a través de red doméstica pertenece a la clase de conexiones "permanentes", es decir, aquellas que no requieren marcar para ingresar a la red, puede ser necesaria la inicialización de una sesión de comunicación segura, similar a establecer una conexión de módem normal; Lo mismo se aplica a la velocidad de trabajar con Internet: a pesar de que canal Lo más probable es que haya una restricción forzada de acuerdo con la tarifa seleccionada.

Ethernet

tecnología ethernet("comunicación de red por aire") fue desarrollado para crear alta velocidad redes de oficinas. Ahora, gracias a los precios más baratos, tecnología de oficina se han puesto a disposición de los usuarios domésticos como el medio más barato y confiable para organizar una red doméstica e incluso dentro del apartamento.

Desde el punto de presencia del proveedor, los cables se extienden por toda la casa. La ramificación se proporciona mediante concentradores o conmutadores. Centros son los repetidores más simples señales electricas, mezclando señales de varias computadoras en una sola pila.

En este caso, sólo una computadora puede transmitir datos a la vez (Fig. 1a).

Arroz. 1. Transmisión simultánea en una red con hubs y conmutadores Si hay muchas computadoras en dicha red, la velocidad de intercambio entre ellas estará lejos de ser nominal. Viceversa, interruptores diferenciar señales

diferentes computadoras , lo que permite que varias computadoras envíen y reciban datos simultáneamente (Fig. 1b). Además, los conmutadores eliminan la restricción sobre la distancia máxima desde el punto de presencia del proveedor. Ahora los concentradores baratos y los conmutadores baratos tienen casi el mismo precio, por lo que el uso de concentradores puede considerarse un signo de tacañería excesiva, y el tacaño, como sabemos, paga el doble. Los instaladores tiran del cable desde el punto de acceso al apartamento. En el apartamento, usted mismo o los mismos instaladores, pero para

tarifa adicional . Es necesario calcular de antemano cuánto tiempo se necesita el cable para que pueda llegar a la computadora incluso después de un pequeño reordenamiento. La longitud total del cable no debe exceder los 100 metros. Las primeras redes domésticas se construyeron con tecnología de 10 Mbit/s (estándares IEEE 802.3, 802.3i y 802.3a). Hoy en día el estándar más popular es el de 100 Mbit/s, también conocido como Ethernet rápido o 100Base-TX (IEEE 802.3u), compatible con versiones anteriores del anterior. Esta velocidad de canal garantiza la velocidad de transferencia de archivos dentro de la red en el nivel de 5-10 MB/s; con aumento actividad de red

Para conectarse, todo lo que necesita es un controlador de red normal, que está integrado en la mayoría computadoras modernas. Si no tiene una, puede comprar una tarjeta PCI (Fig. 2), a partir de 100 rublos, pero no espere alcanzar una velocidad de 100 Mbit/s con este producto: es como un “win-modem ”, es decir, un mínimo de hardware y una carga máxima en UPC. Los dispositivos de más o menos calidad cuestan a partir de 15 dólares.

Arroz. 2. Adaptadores Ethernet para bus PCI y Cardbus

Las redes Ethernet a menudo adolecen de una falta de mecanismos de autenticación de usuarios. En otros tipos de redes, donde es fácil realizar conexiones no autorizadas, la seguridad se considera en la etapa de desarrollo de estándares. Y dado que la tecnología Ethernet se desarrolló para aplicaciones de oficina, donde se implica facilidad de uso y la conexión requiere acceso físico al cable, no hay medidas de protección incorporadas. El problema se resuelve mediante cifrado parcial o total entre el usuario y la puerta de enlace de Internet (ver).

Los proveedores pequeños y aficionados ahorran en la implementación de una protección completa y utilizan alternativas caseras o no controlan su red en absoluto, es decir, cualquier vecino en dicha red puede generar archivos por valor de cien o dos dólares en su nombre. .

Wi-Fi Las redes inalámbricas, en particular Wi-Fi (Wireless Fidelity - "transferencia de datos precisa sin cables") tienen una ventaja innegable

: No se requieren cables en su apartamento. La computadora se puede mover fácilmente de un lugar a otro, lo cual es especialmente valioso si se trata de una computadora portátil o de mano. Al mismo tiempo, los cables troncales del proveedor todavía se pueden instalar por toda la casa, pero en cantidades mucho menores. En lugar de interruptores, se utilizan puntos de acceso inalámbrico (Fig. 3).

Arroz. 3. Estructura de la red inalámbrica Los equipos más comunes son compatibles con los estándares IEEE 802.11b y 802.11g., situado entre el transmisor y el receptor (Fig. 4). Las antenas adicionales pueden mejorar la calidad de la señal si su equipo permite su conexión. Y si la señal es más débil, si la relación señal-ruido es menor, entonces la velocidad es menor.

Arroz. 4. Atenuación de la señal con la distancia.

La velocidad es una de las debilidades conexión inalámbrica en comparación con Ethernet. Un punto de acceso inalámbrico es el mismo concentrador, sólo que con una antena en lugar de cables; la velocidad también se comparte entre todos los clientes. Además, a diferencia de Ethernet, declarado La velocidad (11 Mbit/s para 802.11b y 54 Mbit/s para 802.11g) es prácticamente inalcanzable incluso cuando hay un solo cliente. En primer lugar, esta velocidad declarada es un máximo teórico, teniendo en cuenta el algoritmo de compresión utilizado, y los archivos grandes, por regla general, ya están comprimidos. En segundo lugar, como se mencionó anteriormente, la velocidad disminuye con la distancia: probablemente desde el punto de acceso a su computadora hay al menos 15 my dos o tres paredes. Por lo tanto, la velocidad real debería esperarse en torno al 35% de la declarada, pero podría ser del 10% o del 60%. Esto también se aplica a las tentadoras promesas de “108 Mbit/s”: velocidad real no excederá los 50 Mbit/s, y sólo si se utilizan equipos del mismo fabricante. En otras palabras,

conexión inalámbrica Sólo debe usarse si no tiene la intención de compartir archivos grandes o jugar con vecinos. Para trabajar de forma inalámbrica necesitará controlador de red estándar correspondiente (802.11b/g). Ahora se están construyendo en costosos placas base computadoras de escritorio, así como en portátiles. Puede comprar una tarjeta de red inalámbrica separada para ranuras PCI o PC Card a partir de $30. Disponible.

adaptadores externos con una interfaz USB, incluidas llaves USB (Fig. 5). Arroz. 5.

adaptadores wifi para buses Cardbus, USB y PCI Arroz. 6. detector portátil

Redes wifi , radioteléfonos, videocámaras y otros transmisores de radio domésticos problema central redes inalámbricas- seguridad. Sin adecuada medidas de proteccion, sentado en un banco en el patio, o el hijo del vecino, un hacker novato. En los albores de la proliferación de los teléfonos inalámbricos, la gente solía llamar al extranjero conectándose al dispositivo de otra persona. Los escáneres para buscar redes de radio ahora se pueden comprar por sólo 50 dólares (Fig. 6), pero detectar y demostrar la culpabilidad de un atacante no es tan fácil.

Estándar criptográfico básico seguridad WEP(Protección equivalente por cable - “protección equivalente conexión por cable") con el tiempo se descubrió que no era lo suficientemente confiable, por lo que se recomienda comprar dispositivos que admitan el estándar WPA (Wireless Protected Access). acceso inalámbrico"), que ya ha sido desarrollado en forma de WPA2 ( estándar IEEE 802.11i). Los dispositivos de algunos fabricantes permiten la compatibilidad con nuevos estándares mediante una simple actualización de firmware, mientras que para otros dispositivos no hay ninguna actualización disponible y tendrás que comprar nuevo hardware para admitir nuevas tecnologías.

Los métodos de seguridad como WEP y WPA solo cifran los datos cuando viajan entre dispositivos inalámbricos, entre su tarjeta de red y el punto de acceso. Estas tecnologías no se aplican a todas las demás rutas de datos.

InicioEnchufe

El medio de transmisión utilizado es la red eléctrica doméstica más común de 220 voltios (en inglés, plug - “ enchufar"). De hecho, la computadora recibe energía y accede a Internet a través del mismo tomacorriente. No se requieren cables adicionales. porque todos infraestructura de red ya existe, los costos de mano de obra para la conexión son mínimos.

Se utiliza para transmitir información. rango de frecuencia 4,3-20,9 MHz. Dado que la red eléctrica está adaptada para frecuencias de aproximadamente 50 Hz, las señales en altas frecuencias se desvanecen rápidamente con la distancia. No tan rápido como transmisión inalámbrica, pero la señal inalámbrica viaja por el camino más corto y el cableado eléctrico puede tener una estructura ornamentada. EN condiciones ideales Las señales HomePlug tienen una potencia óptima en distancias de hasta 100 m, con una longitud máxima de 300 m. En el mundo real, la comunicación está limitada por fuertes interferencias. varios electrodomésticos: estufa eléctrica, lavadoras, secadores de pelo. Para adaptarse a las condiciones existentes, el rango de frecuencia se divide en 84 canales, cualquiera de los cuales se puede desactivar si se detectan interferencias en él o si la señal pasa mal.

Cualquier dispositivo en la ruta de la señal (cables de extensión, interruptores y fusibles) degrada la calidad de la señal. Las señales de alta frecuencia no pasan bien a través de los transformadores (incluso como parte de fuentes fuente de alimentación ininterrumpida), filtros de red con protección contra interferencias, contadores eléctricos. A veces se requieren conectores de derivación especiales para superar estas barreras. Cada dispositivo HomePlug está protegido contra la caída de rayos: si hay una sobretensión interna, cortocircuito

, pero su computadora permanecerá ilesa. La tensión de red no es necesaria para la comunicación, pero puede ser necesaria para alimentar los propios dispositivos HomePlug. La versión 1.0 del estándar HomePlug afirma ser compatible con velocidades de transferencia de hasta 14 Mbps. Según los resultados de la encuesta, en condiciones reales El 80% de los usuarios recibieron 5-6 Mbit/s y superiores, en el 98% de los casos la velocidad no fue inferior a 1,0-1,5 Mbit/s. Al igual que ocurre con el acceso inalámbrico, el medio de transmisión es común a todos los usuarios, por lo que la velocidad también se comparte entre todos. computadoras activas . Por lo tanto, la red solo debe usarse para acceder a Internet; de lo contrario, debido al tráfico interno, será imposible obtener alta velocidad en el canal de Internet. La extensión HomePlug 1.0 debe ser nuevo estándar

HomePlug AV, que proporciona velocidades de hasta 200 Mbps, suficiente para usuarios exigentes aplicaciones multimedia. Existen versiones alternativas del estándar desarrolladas y promovidas por fabricantes individuales: por ejemplo, equipos para velocidades de 85 Mbit/s. Pero dicho equipo tiene una compatibilidad limitada y todos los dispositivos deben ser de la misma marca. Existen varios tipos de dispositivos HomePlug, que se diferencian por el tipo de interfaz de computadora y el modo de funcionamiento. Puede ser un adaptador USB normal (Fig. 7) o una tarjeta de PC. Su modo de funcionamiento se denomina "nodo". Dichos dispositivos requieren la instalación de controladores adicionales en la computadora; desafortunadamente, a menudo solo son compatibles ciertas versiones Ventanas. Los dispositivos con una interfaz de red Ethernet normal también pueden funcionar en modo puente, proporcionando un puente entre la red Ethernet y la red HomePlug. Todos son compatibles con este modo. dispositivos existentes Ethernet: tarjetas de red , interruptores, impresoras de red

. En consecuencia, no

La tecnología HomePlug tiene un límite en la cantidad de dispositivos que funcionan simultáneamente. No puede haber más de 16 en el modo “nodo” y no más de dos en el modo “puente”. Si agrega dispositivos adicionales, simplemente no serán detectados. Esto reduce enormemente la gama de aplicaciones de los “puentes” en particular y InicioTecnología de enchufe

en general, ya que utilizando un segmento de cableado eléctrico no se pueden conectar más de una docena y media de usuarios. La amenaza de interceptación de datos en las redes HomePlug es tan real como en las redes Wi-Fi. El cifrado siempre utilizado en HomePlug 1.0 es más resistente a los ataques criptográficos que estándar inalámbrico WEP, pero menos seguro que WPA.

Versiones alternativas

HomePlug puede tener mecanismos de seguridad avanzados. InicioPNA Este tipo de conexión debe su nombre a los desarrolladores: Home Phone Line Networking Alliance. Como en el caso de HomePlug, se utiliza el cableado existente, pero no eléctrico, sino telefónico.

A diferencia de la familia de tecnologías DSL, el equipo del proveedor está ubicado directamente en su hogar y no en central telefónica(donde alquilar espacio es caro y no está disponible para todos los proveedores).

El rango de frecuencia utilizado de 5,5 a 9,5 MHz no se superpone con las comunicaciones telefónicas y de fax convencionales, ni con las digitales (RDSI) ni con otras señales (por ejemplo,

especies existentes ADSL). Por lo tanto, HomePNA no afecta su teléfono ni su conexión DSL. Además, para que HomePNA funcione, la línea telefónica ni siquiera tiene que estar conectada a una central telefónica; sin embargo, si hay filtros de frecuencia en la línea, el intercambio de datos será imposible o muy difícil. La calidad del cableado y la instalación de las tomas telefónicas también pueden afectar la calidad de la señal. Básicamente, HomePNA es la misma Ethernet. Se diferencian únicamente en los parámetros físicos de las señales (primer nivel). Así, la tecnología HomePNA es adecuada para organizar redes no sólo en edificios residenciales, sino también en oficinas; Para no asustar a los clientes empresariales con la palabra "Home", los proveedores suelen referirse a HomePNA simplemente como "HPNA". La especificación HomePNA 1.0 (estándar ITU-T G.989.1) permite conexión simultánea hasta 25 dispositivos en un segmento de red, en uno o 500 m con amplificación de señal en un hub. La velocidad de 1 Mbit/s se comparte entre todos los usuarios conectados al mismo segmento; De hecho, es posible alcanzar velocidades de transmisión de hasta 950 kbit/s. También hay interruptores que te permiten combinar varios segmentos. Entonces el número de usuarios se puede medir en miles, y en cada segmento habrá recurso propio

velocidad. En la versión 2.0, el estándar HomePNA se ha rediseñado seriamente para proporcionar velocidades de hasta 10 Mbit/s y distancias de hasta 350 m incluso si la longitud del cable se aumenta más allá de lo normal (a veces hasta 1-3 km usando cable coaxial). ), la tecnología puede seguir funcionando, aunque a costa de una reducción significativa de la velocidad. La cantidad de dispositivos en la red se ha incrementado a 32. El uso de conmutadores es casi imposible debido a las interferencias entre cables a altas frecuencias, por lo que la única topología de red posible es neumático

(todos los dispositivos están conectados a un cable largo y comparten la velocidad entre ellos).

La última versión de HomePNA 3.0 ofrece velocidades de hasta 128 Mbps y, en algunos dispositivos, incluso hasta 240 Mbps, utilizando selectivamente el rango de frecuencia de 2-30 MHz.

El número máximo de usuarios se ha aumentado a 50, pero a medida que aumenta su número, la velocidad de intercambio real disminuye.

El coste de los adaptadores USB y las tarjetas PCI para trabajar en redes HomePNA comienza en 80 dólares (Fig. 8). Arroz. 8. Adaptadores combinados HomePNA + Ethernet Debido a que HomePNA es una forma de Ethernet, la tecnología no tiene incorporado protección criptográfica datos. Para

trabajo seguro

es necesario utilizar medios especiales. Se está considerando una propuesta para desarrollar una red de operadores basado en la comunicación

tecnología prometedora

Metro Ethernet.

Se analizan tres modelos básicos de conexión

basado en conexiones virtuales Ethernet (EVC) -

“punto a punto” (E-Line), “multipunto a multipunto” (E-LAN),

"root-multipoint" (E-Tree), así como ejemplos de ellos Aplicación práctica para la resolución de problemas de los operadores de telecomunicaciones. PAG la tercera generación es una clara confirmación de ello. Pero tanto en el caso de xDSL como en el de 3G sólo se puede satisfacer una necesidad: el acceso a Internet de banda ancha para usuarios individuales y con la prestación de servicios sin garantías de calidad. Otra limitación notable de las soluciones de acceso de banda ancha utilizadas es limitación significativa capacidad debido a los límites físicos de la última milla.

Considerando el desarrollo de la red del operador desde un punto de vista evolutivo, la atención a los servicios organizados mediante Ethernet es esperable y bastante natural.

Ethernet, como tecnología nacida para su uso en redes locales, ha sufrido cambios importantes en el proceso de su evolución. Es importante que en la actualidad un operador de telecomunicaciones, habiendo implementado servicios básicos de Ethernet en la red, mantenga en la medida de lo posible los escenarios y algoritmos existentes para la interacción de los elementos de su red y los procesos asociados de gestión y tarificación de servicios.

Una ventaja adicional pero muy importante del enfoque propuesto es nuevas oportunidades, abriéndose para el operador en caso de utilizar la SDP (Service Delivery Platform) existente para organizar servicios basados en ciertos configuraciones básicas Redes Ethernet. En primer lugar, se trata de la posibilidad de un sistema flexible y gestión centralizada parámetros clave en los perfiles de usuario. En segundo lugar, cambiar los diseños de servicios sin la participación de los desarrolladores de SDP. En tercer lugar, compatibilidad con muchas configuraciones de servicios diferentes según los parámetros clave de rendimiento.

Definición de servicios

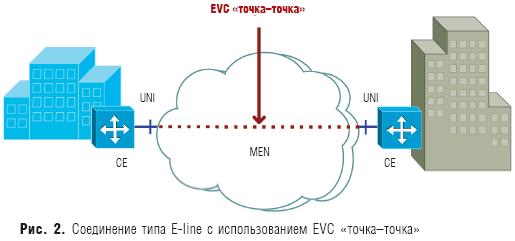

Modelo básico Servicios Ethernet proporcionados por el operador. Red Metro Ethernet (MEN) ), mostrado en arroz. 1. Equipo del Cliente (CE), conectado a la red a través del usuario interfaz de red(Unified Network Interface, UNI), utilizando interfaces Ethernet estándar de 100 Mbit/s y 1 Gbit/s.

Uno de los atributos clave de los servicios Ethernet es virtual Conexión Ethernet (Conexión virtual Ethernet, EVC). Foro Metro Ethernet (MEF)

) definió EVC como "la unión de dos o más UNI", donde la UNI es una interfaz Ethernet estándar que define el punto de demarcación entre los equipos de usuario MEN del operador. uno de cualidades clave

Línea E - oportunidad

Organización de conexiones punto a punto EVC entre UNI,

_____________________________________________________

similar al Frame Relay de PVC.

1. Conecta dos o más sitios de usuarios para asegurar la transmisión de tramas (tramas) Ethernet entre ellos;

2. Impide la transferencia de datos entre sitios de usuarios que no forman parte del mismo EVC. Esto le permite garantizar la confidencialidad y seguridad de los datos transmitidos, similar a una conexión virtual permanente (PVC) en Redes de marcos Relé o cajero automático.

Consideremos tres opciones principales para construir una red Ethernet:

1. Línea Ethernet (E-Line) - "punto a punto";

2. Ethernet-LAN (E-LAN)- "multipunto-multipunto";

3. Árbol Ethernet (árbol E) - "punto raíz".

Conexión punto a punto (E-Line)

E-Line es una conexión Ethernet virtual punto a punto entre dos UNI, como se muestra en arroz. 2. EN implementación más simple este tipo de conexión puede proporcionar velocidad simétrica transferir datos en cualquier dirección sin garantías de rendimiento.

Una conexión E-Line puede proporcionar una conexión punto a punto entre UNI, similar a un servicio de línea privada TDM. Debido a que se trata de una conexión de dos UNI que proporciona transparencia total de la trama, los encabezados de la trama y la carga útil son completamente identificables tanto para las UNI de origen como para las de destino. Este tipo de conexión le permite minimizar el retraso de cuadros, la fluctuación y la pérdida de cuadros.

Por lo tanto, los servicios proporcionados por E-Line son en muchos aspectos similares a Frame Relay o servicios de línea arrendada. Sin embargo, en términos de número de opciones de conexión y alcance velocidades posibles Las redes Ethernet son significativamente superiores a Frame Relay.

Una de las características de E-Line es la capacidad de organizar la multiplexación de flujos. En arroz. 3 muestra un ejemplo de configuración UNI con dos EVC multiplexados.

La primera conexión virtual EVC1 se utiliza para la comunicación. tráfico de voz y datos de la aplicación. Se sabe que el tráfico VoIP y el tráfico datos VPN requieren diferente calidad de servicio. Por lo tanto, dentro de un EVC, utilizando atributos de servicio, diferentes niveles servicios: para tráfico VoIP, este es CoS 6 ( máxima calidad), para tráfico de datos VPN - CoS 2 (calidad cercana al mínimo). Además de las clases de servicio para VoIP y tráfico de datos, diferentes significados Rendimiento garantizado: para VoIP - 1 Mbit/s, para tráfico de datos - 6 Mbit/s.

El segundo canal EVC2 está diseñado para conectar el sitio del usuario con el punto de acceso (POP) del operador de servicios de Internet. Para ello, no se configuran los parámetros de calidad EVC garantizados y, si no se transmiten otros tipos de tráfico, el tráfico de Internet ocupará todo el ancho del canal (10 Mbit/s). Pero con la llegada de la carga en EVC1, la velocidad en el canal EVC2 disminuirá.

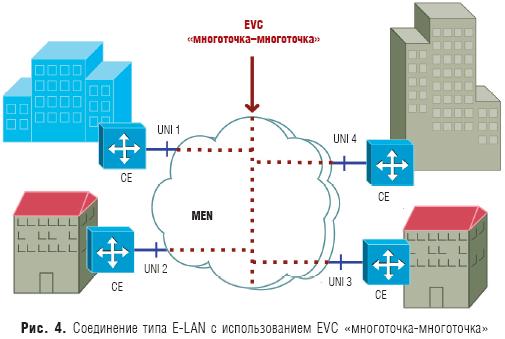

Conexión multipunto a multipunto ( VIVACIDAD)

Conexión Ethernet E-LAN Proporciona conectividad multipunto. Datos de usuario enviado desde una UNI puede ser recibido por una o más UNI conectadas a una conexión virtual multipunto. Cuando agrega un nuevo sitio, se conecta al mismo EVC multipunto, lo que facilita la configuración del hardware y la activación de servicios. Desde la perspectiva del usuario, E-LAN en realidad parece una red Ethernet local (LAN) ( arroz. 4).

La conexión E-LAN se puede utilizar para proporcionar una amplia gama de servicios. En el caso más sencillo, se trata de una transferencia de datos con el mayor rendimiento posible, pero sin garantías de calidad. En una versión más compleja, E-LAN le permite configurar parámetros de calidad del servicio.

Esta conexión permite también soportar la multiplexación de uno o más EVC en una UNI. Por ejemplo, los servicios E-LAN y E-Line se pueden configurar simultáneamente en una de las UNI. En este caso, al utilizar la multiplexación en una UNI, el servicio E-LAN se puede utilizar para conectar los sitios de los usuarios y el E-Line se puede utilizar para conectarse a Internet.

La diferencia entre Conexión E-LAN y topología de red típica Hub Frame Relay y habló obviamente. Canales de PVC Frame Relay

son conexiones punto a punto y los servicios multipunto se organizan a través de múltiples conexiones PVC punto a punto.

Conexión de árbol electrónico El tipo de conexión E-Tree es una conexión Ethernet virtual de raíz a multipunto entre múltiples UNI ().

arroz. 5

En una implementación más compleja, un E-Tree puede tener dos o más raíces (UNI raíz). En este escenario, cada hoja puede comunicarse con una sola raíz, pero las raíces también pueden comunicarse entre sí. Este diseño implementa acceso redundante a la raíz para brindar confiabilidad y flexibilidad.

La multiplexación (múltiples EVC en una UNI) también se puede utilizar para conexiones E-Tree. Por ejemplo, no hay nada que le impida combinar un EVC raíz a multipunto con un EVC punto a punto en la misma UNI. En este escenario, el EVC raíz a multipunto se puede utilizar para atender el tráfico. ciertas aplicaciones

, que proporciona acceso a recursos reservados (diferentes raíces), y se puede utilizar un EVC punto a punto independiente para organizar la comunicación entre los sitios de los usuarios.

Práctica de uso de conexiones Ethernet.

Veamos las características de los servicios Ethernet más populares que demandan los operadores de telecomunicaciones. Acceso a Internet dedicado.

Dado que los usuarios están interesados en obtener conexiones a Internet de alta velocidad, el servicio punto a punto de EVC conecta idealmente el sitio del usuario con el punto de presencia (POP) del proveedor de servicios de Internet (ISP) más cercano.

En el escenario más simple, el sitio de un usuario podría utilizar marcos de servicio sin etiquetar. Para conectarse a dos o más operadores, el usuario puede utilizar el Boarder Gateway Protocol (BGP). En este caso, debe utilizar líneas electrónicas independientes para cada ISP.

Se recomienda al operador utilizar la multiplexación de los servicios de usuario en una UNI Ethernet de alta velocidad. Por ejemplo, como se muestra en la Fig. 5, el operador puede tener una conexión UNI de 1 Gbit/s (UNI 3), y los usuarios pueden tener UNI 1 y UNI 2 con 100 Mbit/s cada una. En este ejemplo, la multiplexación de servicios se utiliza sólo en el lado del operador, ya que los usuarios tienen una conexión Ethernet dedicada al punto de presencia del operador de Internet.Ampliación de red LAN.

Este es el ejemplo más típico de un servicio de extensión LAN, que proporciona conexión a usuarios de LAN sin ningún enrutamiento intermedio entre diferentes UNI (sitios). En algunos casos, esto es más sencillo y económico que el enrutamiento, pero en casos muy grandes redes Pueden surgir problemas de escalabilidad.

El servicio “Extensión LAN” implica una conexión de conmutador a conmutador, y esto requiere una mayor transparencia por parte de la red del operador que el servicio “Acceso Dedicado a Internet”. Por ejemplo, es posible que un usuario desee utilizar el protocolo Spanning Tree Protocol (STP) en todos los sitios conectados y al mismo tiempo requiera que el operador admita túneles Bridge Packet Data Unit (BPDU). Si la red del usuario utiliza VLAN que separan el tráfico de diferentes departamentos, el usuario también deberá realizar la representación de VLAN en varios sitios, lo que requerirá soporte para transportar etiquetas CE-VLAN personalizadas a través de conexiones MEN.

Un ejemplo de la implementación del servicio “Extensión LAN” que involucra cuatro sitios conectados vía MEN se muestra en la Fig. 4. En algunos sitios, pero no en todos, hay tres VLAN de usuario independientes. Este ejemplo demuestra la funcionalidad básica de los servicios de enrutamiento de tráfico entre sitios. Cada interfaz debe admitir el almacenamiento de CE-VLAN ID y CE-VLAN CoS; en otras palabras, la etiqueta de VLAN del usuario y el bit 802.1p no deben traducirse a MEN. En este caso, MEN aparece como un único segmento de Ethernet en el que cada sitio puede ser miembro de cualquier VLAN.

La ventaja de este enfoque es que el usuario puede configurar CE-VLAN en los cuatro sitios sin ninguna coordinación o interacción con el operador. VPN de capa 2 para intranet/extranet. Los servicios Ethernet pueden ser buena opcion

para conexiones de intranet enrutadas entre sitios remotos y conexiones de extranet para proveedores, clientes y otros socios comerciales de la organización del usuario. Sobre la base de las conexiones E-Tree, se puede organizar la transmisión de televisión: la transmisión de señales de video desde una fuente a muchos consumidores. En este escenario, desde el sitio en el que se encuentra el centro de video transmisor (cabecera de video), a través de la UNI, que es la raíz, se organizan muchos EVC hasta las UNI de usuario (sale). Una conexión puede admitir múltiples canales de transmisión que entregan datos desde la raíz hasta las hojas, en otras palabras, desde la cabecera de video hasta los usuarios, en una dirección.

Este escenario tiene los mismos beneficios de escalamiento que una conexión E-Line.

El usuario también puede recibir determinados canales a los que esté suscrito. La señalización encargada de determinar estos canales para cada usuario individual se implementa a través de un protocolo multicast estándar, como IGMP v3.

En los casos en que sea necesaria la redundancia, se pueden utilizar dos UNI raíz, cuya interacción se produce mediante protocolos de redundancia, responsables de garantizar que solo una raíz transmita datos a través del EVC a los usuarios.

Metro Ethernet como base para los servicios de los operadores de telecomunicaciones Al utilizar conexiones Metro Ethernet como base para los servicios del operador, es posible admitir una gama significativa de aplicaciones existentes

más fácil, eficiente y rentable que utilizar otras capacidades y estándares de red.

Utilizando una interfaz Ethernet estándar, el usuario puede establecer una conexión Ethernet virtual dedicada y segura a través de una red metropolitana o WAN, conectar sus sitios, conectar socios comerciales, proveedores o clientes y proporcionar conectividad a Internet. Además, muchos servicios integrados en conexiones Metro Ethernet ofrecen una flexibilidad única en la gestión del ancho de banda garantizado. Esto permite al usuario no pensar en cómo puede aumentar rendimiento

canal entre sus sitios, si las aplicaciones lo requieren. La clave para el desarrollo actual y futuro de los servicios basados en Metro Ethernet es su simplicidad, relativo bajo costo y disponibilidad, sujeto a la implementación de las medidas adecuadas. solución arquitectónica

al operador.

Basado en materiales de la empresa Priocom.preparado

Vladimir SKLYAR,Un poco de cables Cualquier red cableada Comienza con los cables y Ethernet no es una excepción. Por lo tanto, la consideración de conectarse a Redes Ethernet

El cable coaxial se utilizó inicialmente como cable en redes Ethernet en dos variantes: "delgado" y "grueso". Su estructura recuerda algo al cable de una antena de televisión. La distancia máxima fue de 185 M (para “delgada”) y 500 M (para “gruesa”). Velocidad máxima- 10 Mbit/s en modo semidúplex. ahora a cambiar cable coaxial vino par trenzado. Proporciona velocidades de 10 Mbps a 1000 Mbps. Una ventaja importante Se considera soporte para el modo full duplex, cuando los datos se pueden transmitir en dos direcciones simultáneamente. En este caso, el problema de las colisiones desaparece.

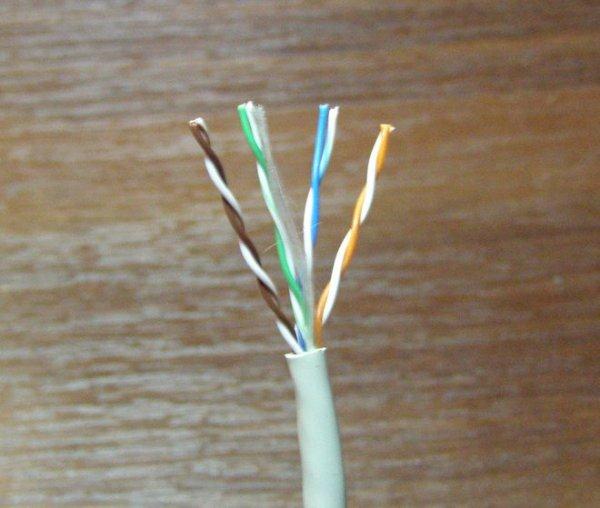

En el mismo material sólo se considerarán conexiones basadas en par trenzado. Consta de una funda y cuatro pares de cables trenzados de cierta forma. El paso de torsión es diferente para cada par. Esto se hace para minimizar la atenuación de la señal en el cable. Distancia máxima: 100 M (aunque en la práctica es más larga)

Hay varias categorías de estos cables: CAT-3 (ahora casi nunca se usa), CAT-5, CAT-5E (que admite velocidades de 1000 Mbit/s), CAT-6, etc. Las diferencias se reducen principalmente al ancho de banda máximo. Los cables más comunes y económicos son los CAT-5E.

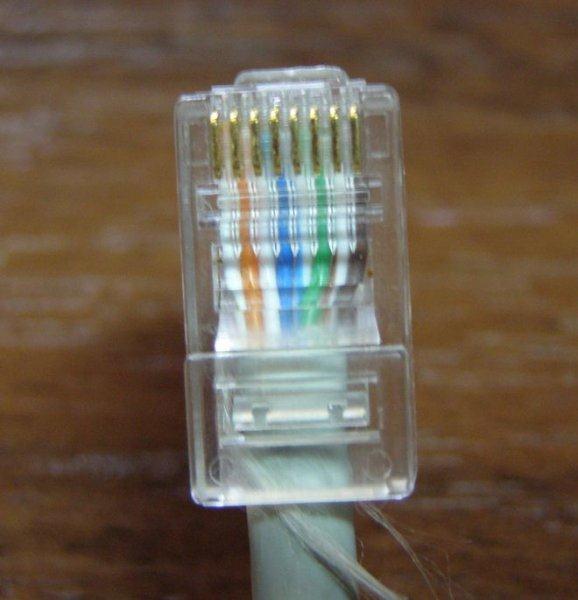

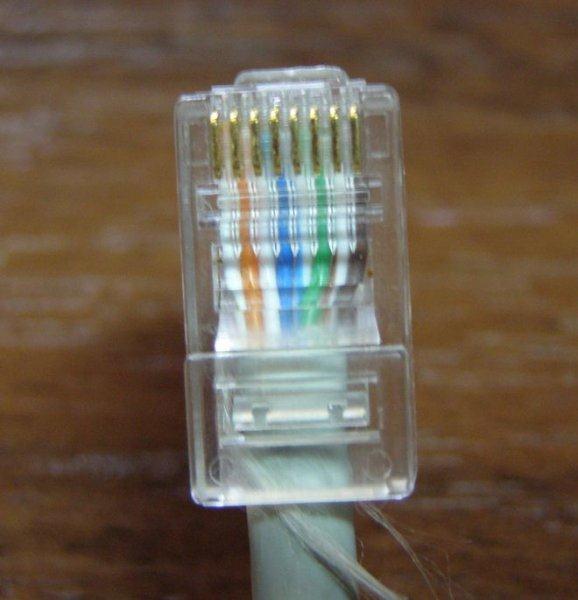

El conector para conectarse a redes Ethernet se llama RJ-45, que recuerda algo a un conector para conectar teléfonos. Ese se llama RJ-11

Hay 3 tipos de cables:

- STP(cable blindado, cada uno de los 4 pares tiene propia pantalla hecho de papel de aluminio + los 4 pares están envueltos en papel de aluminio)

- SCTP(cable blindado, los 4 pares están envueltos en papel de aluminio). Se parece a esto:

- UTP(sin blindaje). Este cable se parece a esto:

Nota: El uso de cables blindados sólo es apropiado en condiciones en las que el blindaje del cable estará conectado a tierra. Si no está conectado a tierra, ¡el efecto de la pantalla tiende a cero!

La tecnología Ethernet proporciona dos tipos principales de cables:

Directo (utilizado para conectar una computadora portátil/PC a conmutadores, concentradores, enrutadores a conmutadores y concentradores)

Crossover (utilizado para conectar una computadora portátil/PC a una computadora portátil/PC, una computadora portátil/PC a un enrutador, un enrutador a enrutadores, conmutadores a conmutadores o concentradores)

Estos cables se diferencian en el método de conexión al conector. Consideremos esta pregunta con más detalle:

Hay dos diseños principales de conductores en el conector: TIA/EIA 568A Y 568B. El cable tiene 4 pares. diferentes colores: naranja, verde, azul y marrón.

A continuación se muestra un diagrama de la disposición de los conductores en el conector para el estándar. 568A:

Y aquí está el diagrama para 568B:

Así lucen los cables con conectores. Izquierda 568A, y a la derecha 568B:

Así que aquí está. Si en un extremo del cable los conductores están dispuestos en un patrón y en el otro extremo en un patrón diferente, entonces será un cable cruzado, que se utiliza principalmente para conectar una computadora portátil/PC a una computadora portátil/PC. En otras palabras, si un extremo del cable tiene conductores 568A y el otro tiene conductores 568B, entonces será un cruce

Si los conductores están colocados por igual en ambos extremos, ya sea según el circuito 568A o 568B, entonces será un cable recto, que se utiliza principalmente para conectar una computadora portátil/PC a interruptores (interruptores).

Engarzado de cables

Nota: “engarzado de cables” es el proceso en el que se unen conectores a los extremos del cable para conectarlos tarjeta de red

El cable se puede engarzar en algunos tiendas de informática para pequeña tarifa. Como regla general, los cables se pueden engarzar en el mismo lugar donde se venden. Solo necesitas aclarar qué cable necesitas: “recto” o “cruzado”. ¿Cuál es la diferencia entre ellos descritos anteriormente?

Describiré el proceso de engarzado del cable. Para esto necesitamos:

El cable en sí (entre 0,1 y 0,3 dólares por metro. Lo compramos con reserva)

Conectores RJ-45(se vende por alrededor de $0.05-0.15/pieza. Compramos con una reserva) Se ven más o menos así:

Gorras (si es necesario). Se ven así:

Alicates para engarzar (cuestan entre 10 y 20 dólares)

Cuando tengas todo lo que necesitas, podrás empezar. En primer lugar, retiramos parte del aislamiento exterior. Necesitas cortar unos 12 mm. Algunos alicates tienen un cuchillo especial para esto. El cable se sujeta y se retuerce:

Después de completar el procedimiento, obtenemos algo como esto:

Ahora nos enfrentamos a la parte más "interesante": colocar los conductores en en el orden correcto según esquemas 568A o 568B. No se recomienda desenrollar demasiado los conductores. Esto puede provocar mayores pérdidas en los cables. En distancias cortas esto se puede ignorar. Para facilitar la colocación de los conductores, puede utilizar el propio conector. Hay ranuras para ayudar a enderezar y colocar los cables.

Cuando los conductores estén colocados correctamente, recortamos sus bordes para que tengan aproximadamente la misma longitud. Para diseño 568V:

Cuando los conductores estén colocados y recortados, puede colocar el propio conector. Vale la pena asegurarse de que todos los conductores caigan en “sus” ranuras y que queden completamente introducidos:

Cuando el cable está insertado en el conector, puede engarzarlo. Para ello necesitamos unos alicates especiales:

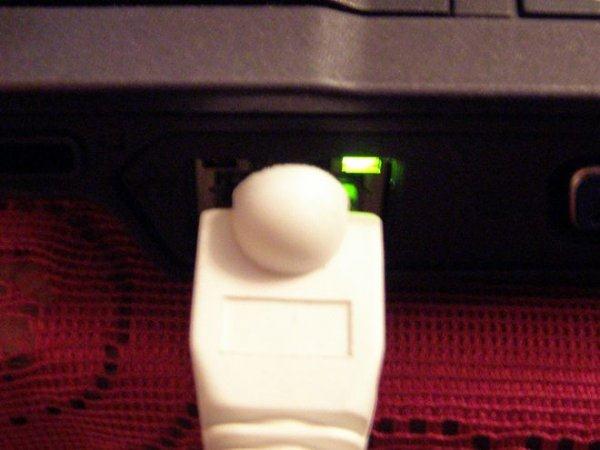

Eso es todo. Ahora puedes conectar el cable. Si todo se hace correctamente, el cable no está roto en ninguna parte, los conectores están correctamente asegurados y las tarjetas de red funcionan, entonces debería encenderse la luz verde en la tarjeta de red:

Una vez que haya resuelto la conexión, puede pasar a la configuración de la interfaz.

Configurar una conexión en Windows XP

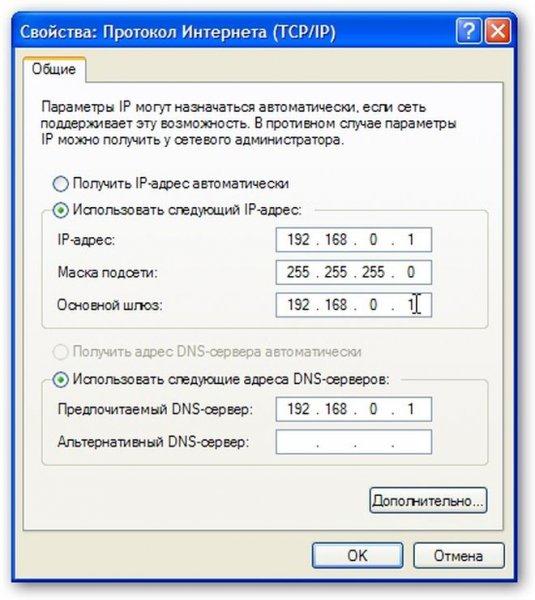

vamos a la pagina Conexiones de red Conexión a una red local(el nombre puede ser muy diferente, es importante que la conexión utilice tu tarjeta Ethernet) y pulsa en Propiedades

En las propiedades de conexión, seleccione Protocolo de Internet (TCP/IP) y haga clic en Propiedades:

En esta página indicamos la dirección IP, máscara de subred, servidor DNS y direcciones de puerta de enlace. Si planea utilizar una PC o computadora portátil como puerta de enlace que esté conectada a Internet y otras PC/portátiles en la red deben acceder a Internet a través de ella, indique la dirección IP 192.168.0.1

Para que otras computadoras o portátiles tengan acceso a Internet mediante una conexión, debe ir a las propiedades de esta conexión en la computadora a través de la cual desea organizar el acceso:

Luego ve a la pestaña Además y pon una marca al lado Permitir a otros usuarios de la red...

Eso es todo. Ahora los usuarios de la red local a la que está conectada esta computadora podrán utilizar Internet. Para hacer esto, en su configuración de conexión debe escribir en los campos Puerta Y servidor DNS DIRECCIÓN 192.168.0.1 . Las direcciones IP pueden ser cualquier cosa desde el rango 192.168.0.2… 192.168.0.254

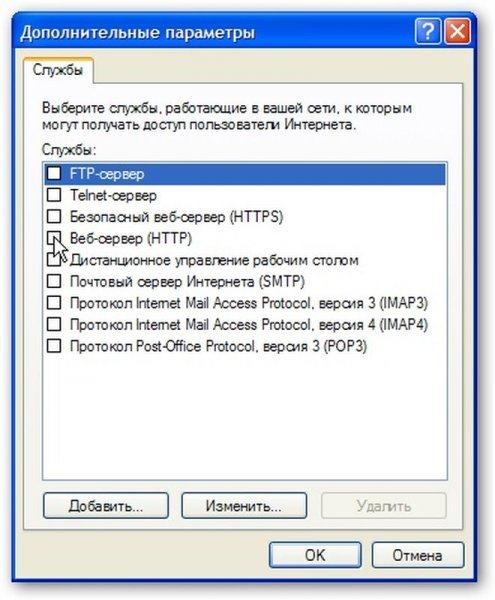

Opciones:

En la página que aparece, indique a qué servidores necesita acceder desde Internet:

Nota: Esta función es necesaria para garantizar que los usuarios World Wide Web podría obtener acceso a un servidor específico en la red local interna. Tomemos, por ejemplo, el caso en el que hay un servidor HTTP en la red local interna. Microsoft Internet Sharing (ICS) funciona de manera muy similar a NAT. Si esta opción no está habilitada, al recibir una solicitud en el puerto 80, que corresponde a protocolo HTTP, una computadora que está conectada a Internet "responderá" honestamente que no existe dicho servidor porque no se está ejecutando en esa computadora. Si habilita esta opción, las solicitudes en el puerto 80 se transmitirán automáticamente a la computadora seleccionada en la red local interna.

En esta página indicamos dónde redirigir las solicitudes desde tal o cual puerto:

Ahora los internautas podrán acceder a su servidor HTTP interno

Configurar una conexión en Vista de Windows/7

Primero lanzamos Centro de redes y recursos compartidos. Haga clic a la izquierda en Administrar conexiones de red:

vamos a la pagina Conexiones de red, haga clic clic derecho ratones encendidos Conexión a una red local(el nombre puede ser diferente, la conexión necesita usar su tarjeta Ethernet) y haga clic en Propiedades

En las propiedades de conexión, seleccione de la lista Protocolo de Internet (TCP/IP) y haga clic en Propiedades:

En esta página indicamos la dirección IP, máscara de subred, servidor DNS y direcciones de puerta de enlace.

Si planea utilizar una PC o computadora portátil como puerta de enlace que esté conectada a Internet y otras PC/portátiles en la red deben acceder a Internet a través de ella, indique la dirección IP 192.168.0.1 , si solo necesita conectarse a la red, puede especificar una IP diferente

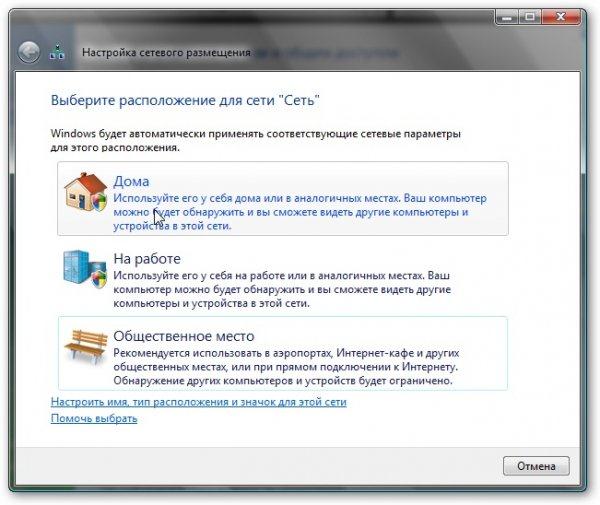

Haga clic en Aceptar. Si todo es correcto, Windows Vista le pedirá que seleccione una ubicación de red. Según él, se aplicarán diferentes políticas de seguridad. Para red doméstica- seleccione el elemento apropiado:

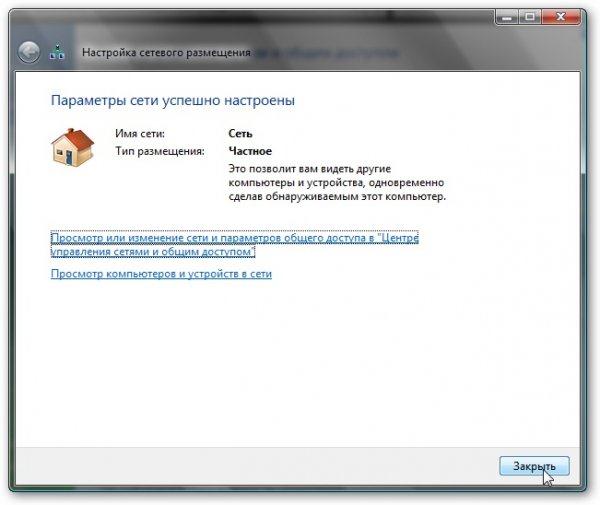

Aquí está el resultado:

Cuando la puerta de enlace (la computadora a través de la cual se accede a Internet, según su configuración IP 192.168.0.1) está encendida, aparecerá el acceso a Internet para esta computadora portátil o PC.

Organización del acceso a Internet para computadoras en la red a través de una conexión:

Para que otras computadoras o portátiles en su red accedan a Internet usando una conexión, debe ir a las propiedades de conexión a Internet en la computadora a través de la cual desea organizar el acceso:

en la pestaña Acceso poner una marca al lado de Permitir a otros usuarios...:

Eso es todo. Todo lo que queda es configurar otras computadoras en la red para que funcionen a través de esta conexión. Para hacer esto, debe especificar la dirección IP de esta computadora en el campo en su configuración de conexión. Puerta Y servidor DNS. Todos los ordenadores, por supuesto, deben estar en la misma red.

Si tiene servidores en su red que necesitan acceso desde Internet, haga clic en el botón Configuración..., seleccionar servidores requeridos(o agrega el tuyo propio):