Contraseña predeterminada de vmware vsphere. Métodos de recuperación y restablecimiento de contraseña de VMware ESXI

Colegas, me complace informarles que está prevista una reunión de la comunidad VMware para el 26 de junio de este año en Moscú.

Además, intentamos que esta reunión sea conveniente simplemente para la comunicación: tener la oportunidad de discutir qué y cómo están haciendo los colegas, esto puede ser muy útil para un par de cientos de personas que vienen (incluidos los que vienen de otras ciudades). Normalmente es posible encontrar un interlocutor adecuado.

La reunión es gratuita para los participantes, es necesario registrarse (formulario de registro a continuación).

¡Importante! - Tomamos en cuenta la experiencia y los comentarios del año pasado, y ahora hemos reducido radicalmente el número de patrocinadores e informes de patrocinio que tenían la mayor cantidad de quejas.

El programa, como siempre, todavía está en proceso de asentarse, pero primero ya se sabe quién quiere hablar de qué:

Anton Zhbankov definitivamente estará allí. El informe del año pasado "VMware ESXi 5.1 Processor Scheduler" fue claramente reconocido como "el más espeluznante y, por tanto, interesante" informe de la última reunión (en realidad, me encuentro con una persona en el trabajo, nos comunicamos, nos reunimos para discutir temas informales y luego me dice “Pero ya conoces a ese Antón, él también hice un reportaje buenísimo ese año...”).

Esta vez, la intensidad del triturado debe aumentar, sin sacrificar la utilidad.

Agregaré más detalles más cerca de consolidar los acuerdos, brevemente:

-) detalles y experiencia con Virtual SAN;

-) discusión y discusión dirigida por una persona que implementa las “nubes” con sus propias manos.

-) el resto está por determinar

fdisk-l(mira las particiones FAT16 adecuadas donde tenemos un gestor de arranque)

ls -l /mnt/sda5/(principal, montado como /bootbank en el arranque)

ls -l /mnt/sda6/(copia de seguridad, montada como /altbootbank en el arranque)

En el caso de una instalación limpia de ESXi, la imagen se verá así:

Nos interesa el archivo estado.tgz- todo lo que necesitamos está ahí. Si tiene ESXi Embedded entonces necesita el archivo local.tgz(que en el primer caso está dentro estado.tgz).

desempaquemos primero estado.tgz, y luego local.tgz usando los comandos gzip y tar en un directorio temporal. A continuación, vaya a la carpeta que contiene. /etc y abre el archivo en él sombra dominio:

vi sombra

Verás algo como esto:

Ahora mire la imagen a continuación, estamos eliminando el hash de contraseña de este archivo:

Es decir, eliminamos todo lo que esté entre dos dos puntos. Salga del archivo y guárdelo.

Ahora lo empaquetamos todo, para lo cual ejecutamos el siguiente comando en la carpeta temporal (debe ir allí desde /etc) (actualiza el archivo con la carpeta modificada):

tar -czvf local.tgz, etc.

Si está utilizando ESXi Embedded, coloque el archivo local.tgz en el lugar de donde lo tomó. Si es ESXi normal, actualice el archivo nuevamente:

tar -czvf estado.tgz local.tgz

Y cópialo también a donde está:

Reiniciamos el servidor y arrancamos en VMware ESXi. Vemos esta imagen:

Esto significa que todo salió bien. Ahora podemos iniciar sesión en la consola como root con una contraseña vacía. A continuación se muestra una forma sencilla de restablecer una contraseña en un host VMware ESXi.

Por favor habilite JavaScript para ver elLista de nombres de usuario y contraseñas predeterminados de VMware

Aquí hay una lista completa de nombres de usuario y contraseñas predeterminados para la mayoría de los productos VMware. Si eres como yo, tiendes a confundir muchos de estos. Si dejé alguno, házmelo saber en los comentarios.

contraseña: 123456

La contraseña predeterminada de la consola de administración de ADM es 123456 y la contraseña de la CLI es ChangeMe.

contraseña: vmware

Contraseña: proporcionada durante la implementación de OVA.

Información de registro de vCenter

https://log_insight-host/

contraseña: contraseña especificada durante la configuración inicial

contraseña: vmware

contraseña: vmware

Para vSphere 5.1 = nombre de usuario predeterminado de Windows: admin@System-Domain

Para vSphere 5.1 = nombre de usuario predeterminado de Linux (dispositivo virtual): root@System-Domain

contraseña: especificada durante la instalación

Agregar autenticación AD a VMware SSO 5.1

Para vSphere 5.5 = nombre de usuario predeterminado: [correo electrónico protegido]

Configuración del dispositivo:

cambie la contraseña raíz del usuario de Linux del dispositivo. De lo contrario, la primera vez que intente iniciar sesión en la consola web del dispositivo, se le pedirá que cambie la contraseña.

Configuración del orquestador:

nombre de usuario: vmware

Cliente del orquestador:

nombre de usuario: vcoadmin

contraseña: vcoadmin

Operador Web

nombre de usuario: vcoadmin

contraseña: vcoadmin

vCenter Orchestrator para Windows:

nombre de usuario: vmware

vCenter Orchestrator para vCloud Automation Center (integrado):

nombre de usuario: vmware

Dispositivo de identidad del Centro de automatización de vCloud

Dispositivo vCAC del Centro de automatización vCloud

contraseña: contraseña proporcionada durante la implementación del dispositivo

nombre de usuario: [correo electrónico protegido]

contraseña: contraseña de SSO configurada durante la implementación

vCloud Automation Center vCenter Orchestrator integrado

:

nombre de usuario: vmware

contraseña: vmware (después del inicio de sesión inicial, esta contraseña se cambia)

nombre de usuario: [correo electrónico protegido](o el nombre de usuario del administrador de SSO)

contraseña: contraseña especificada para el administrador de SSO durante la implementación de vCAC-Identity

contraseña: vmware

contraseña: vmware

nombre de usuario: administrador

contraseña: especificada durante la configuración del asistente

Dispositivo vCloud Director

contraseña: Predeterminada0

Base de datos OracleXE

nombre de usuario: vcloud

contraseña: VCloud

Redes y seguridad de vCloud

contraseña: predeterminada

contraseña: predeterminada

Administrador de recuperación del sitio de VMware :

nombre de usuario: nombre de usuario del administrador de vCenter

contraseña: contraseña de administrador de vCenter

Administrador de vShield

contraseña: predeterminada

contraseña: predeterminada

raíz: especificado durante la implementación

contraseña: especificada durante la implementación

Contraseña darwin_user: especificada durante la implementación

administrador: especificado durante la implementación

contraseña: especificada durante la implementación de OVA

nombre de usuario: creado durante el asistente

contraseña: creada durante qizard

vApp vFabric Hyperic

contraseña: hqadmin

nombre de usuario: credenciales de Windows

contraseña: credenciales de windows

Dispositivo de protección de datos vSphere

https:// :8543/vdp-configure/

contraseña: cambiarme

Contraseña: configuró la contraseña raíz durante la implementación de OVF del dispositivo vSphere Replication.

Consola de administración de dispositivos Zimbra

nombre de usuario: vmware

contraseña: configurada durante la configuración del asistente

VMware ofrece muchos dispositivos para sus productos. Lamentablemente no todos son creados por igual. Los procedimientos de instalación y configuración difieren para la mayoría de los dispositivos y también los nombres de usuario y contraseñas predeterminados son diferentes en toda la gama de dispositivos. Aquí hay una lista de nombres de usuario y contraseñas predeterminados. Hasta donde yo los conozco, si se te escapa alguno, házmelo saber y lo agregaré a esta lista.

Nombre del dispositivo (todas las versiones a menos que se especifique lo contrario) contraseña de usuario

VMware raíz de vCenter Server Appliance

Cambio de raíz de vSphere Data Protection

Asistente de administración de vSphere vi-admin vmware

Usuario administrativo de vCenter Operations Manager Appliance para administrador de inicio de sesión de UI

vCenter Operations Manager Appliance usuario raíz vmware raíz

Valor predeterminado del administrador de vShield Manager

Raíz de vSphere Replication<*>

vCloud Director 5.5 raíz/invitado<*>

Administrador de vCloud Connector (servidor y nodo) vmware

Administrador/raíz del espacio de trabajo de Horizon<*>

Configuración del dispositivo vCenter Orchestrator vmware<*>

<*>para algunos dispositivos, usted configura la contraseña durante la implementación de OVA u OVF.

¡Buenas tardes!. En el último artículo, les describí en detalle la instalación y configuración de VMware ESXI 6.5, donde uno de mis suscriptores me pidió que abordara una pregunta que podría ayudar. recuperar la contraseña de root olvidada del host. En el post de hoy describiré en detalle el mecanismo que permite restablecer la contraseña de ESXI 6.5, para versiones anteriores o más nuevas todo será igual. Estoy seguro de que incluso si recuerdas todas las contraseñas, conocer esta funcionalidad es útil, nunca sabes dónde puede resultar útil;

Descripción de la tarea

En qué casos es posible que no tenga una contraseña de root en su hipervisor VMware ESXI:

- Llegaste a una nueva empresa, donde el anterior empleado responsable no te dio las contraseñas. Esto puede deberse a varias razones, son muy frecuentes los casos en que las personas son despedidas y, por supuesto, no les gusta, por lo que se van llevándose todas las contraseñas y sin informar a su dirección. Tú, como recién llegado, serás un chivo expiatorio, ya que ahora eres responsable de esto.

- Es trillado, pero la perdiste o olvidaste tu contraseña, una historia muy común cuando instalaste un host ESXI, lo configuraste y lo pusiste en funcionamiento. Las máquinas virtuales giran allí y no interfieren con usted, y la contraseña de la interfaz web generalmente se puede recordar en el navegador o el servidor se puede administrar a través de vCenter 6.5.

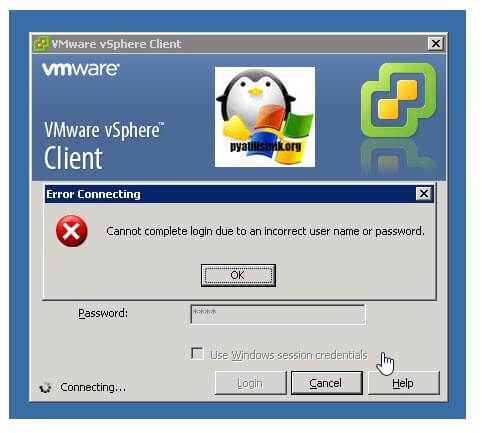

Así es como se ve el problema con la autorización en un host ESXI cuando no se pueden especificar los datos correctos.

Así es como se ve en la consola:

No se puede completar el inicio de sesión debido a un nombre de usuario o contraseña incorrectos

Métodos de recuperación y restablecimiento de contraseña de VMware ESXI

Restablecer la contraseña de root en VMware ESXI 6.5, mediante Live-CD

Sobre el primer método, no veo ningún sentido en repetir el material, puedes leer todo en el enlace de arriba, veamos el segundo método, desde un CD de arranque y una unidad flash basada en él.

Primero que nada debes descargar imagina cualquiera de tus LIVE-CD favoritos, yo suelo usar Slax ya que es pequeño, Ubuntu, Kali Linux o Fedora-Workstation-Live-x86_64, pero la lista es enorme.

Aquí hay un recurso útil que combina una lista de todos los Live-CD de varios desarrolladores https://livecdlist.com/

A continuación, debe iniciar su host ESXI desde este disco Live, si tiene puertos de administración en sus servidores (IDRAC, IMM, IPMI, ILO), entonces existe la oportunidad de montar una imagen ISO en la consola virtual, si está en el servidor de puertos de administración sin licencias de montaje activas, entonces su ruta es una unidad flash Rufus de arranque.

Cambiar la contraseña de root a través de LIVE-CD CentOS

Cuando el dispositivo de arranque está conectado al servidor, reiniciamos su host ESXI. Daré un ejemplo con LIVE-CD CentOS.

Mi CentOS LIVE-CD de arranque muestra este menú de bienvenida, otros discos tendrán el suyo propio. Seleccione el modo "Solución de problemas".

Al momento de cargar, verás un asistente de configuración rápida, en el primer paso deberás seleccionar un idioma dentro del sistema operativo, lo dejaré en inglés. Haga clic en "Siguiente"

Si lo desea, puede conectarse a sus recursos en línea a través de servicios populares como Google o Microsoft.

Todo está listo, haz clic en “Comenzar a usar CentOS Linux”.

Tendrás un escritorio como este.

En la parte superior, haga clic en el botón "Aplicación" y en la ventana que se abre, seleccione el icono de terminal "Terminal".

Se abrirá una ventana del símbolo del sistema, por defecto estará allí con los derechos de un usuario normal, para elevar sus derechos al nivel de administrador, ingrese el comando:

Ahora necesita obtener una lista de particiones que ve su sistema, para esto hay un comando:

En la salida, recibirá una lista de sus particiones en forma de una lista de dispositivos llamados /dev/sda y una lista por número, donde verá su tamaño y tipo de sistema de archivos, FAT16 puede llamarse base de Microsoft.

Si tiene marcado GPT, puede utilizar la utilidad dividida.

Escribimos parted y presionamos Enter, como resultado ingresará a la interfaz de la utilidad, luego para mostrar la lista, ingrese /dev/ print

Modelo: VMware, VMware Virtual S (scsi)

Disco/dev/sda: 75,2 GB

Tamaño del sector (lógico/físico): 512B/512B

Tabla de particiones: gpt

Banderas de disco:

Número Inicio Fin Tamaño Sistema de archivos Nombre Banderas

1 arranque fat16 de 32,8 kB 3146 kB 3113 kB

5 4211kB 265MB 261MB grasa16

6 266 MB 527 MB 261 MB gordo16

7 528MB 643MB 114MB

8 644MB 943MB 299MB gordo16

9 944 MB 75,2 GB 74,2 GB

Como puede ver aquí, el resultado es más informativo y las particiones se muestran con el marcado correcto.

Ahora cómo entender qué partición de /dev/sda necesitamos. Para ello te recordaré en qué particiones consta el disco en el que está instalado VMware ESXI 6.5 u otro. Este es el diagrama esquemático de las particiones del disco donde tiene instalado VMware ESXI.

- Capítulo arranque del sistema esta es la partición de arranque principal

- Capítulo banco de arranque, aquí está la imagen del propio kit de distribución Vmware ESXI, que al cargarse acaba en la RAM del servidor

- Capítulo banco alternativo, esta es una partición de repuesto que duplica el banco de arranque en caso de que falle; proporciona algún tipo de tolerancia a fallas; por ejemplo, durante una actualización, esta partición ayuda a restaurar y revertir el host ESXI.

- vmkdiagnóstico, aquí tendrás volcados del sistema, en caso de pantallas moradas de la muerte (pantalla morada)

- Capítulo almacenar, requerido para almacenar paquetes de VMware Tools

- rascar, VMware ESXI registra si tiene una partición de más de 5 gigabytes, se creará y los hosts se ubicarán en ella

Es lógico suponer que a usted y a mí nos interesará el área del bootbank; pesará aproximadamente entre 260 y 261 megabytes. Generalmente esta es la primera de dos secciones, en mi caso es /dev/sda5. Lo montaré exactamente. Para montar un disco (partición) inactivo en Linux, existe el comando de montaje.

Escribimos el comando mount /dev/sda5 /mnt en la terminal

Y mire su contenido usando el comando ls, debemos asegurarnos de que haya un archivo state.tgz

Ahora necesitamos copiar este archivo a algún directorio, descomprimirlo allí, realizar cambios y devolverlo a su lugar. Esto es lo que hacemos:

Vaya al directorio tmp usando el comando cd /tmp

Usando el comando tar xzf /mnt/state.tgz extraemos el archivo en el directorio /tmp

Si observa el contenido del directorio /tmp, encontrará el archivo local.tgz

Ahora necesitamos descomprimir el archivo local.tgz, para ello ejecutamos el comando:

tar -xzf local.tgz

después de lo cual mostraremos el contenido del directorio usando el comando ls. Vemos que ha aparecido el directorio etc, accedemos a él con el comando cd /tmp/etc/ y hacemos un listado de ls allí. Allí encontramos el archivo sombra, esto es lo que necesitamos.

Para editar el archivo de configuración de la sombra, que almacena el hash de la contraseña para el usuario root, usaremos el editor de texto vi. Ingresar vi sombra.

En el editor que se abre, nuestra contraseña para el host ESXI está en la primera línea, entre el primer y segundo dos puntos, la resalté en la imagen. Para restablecer la contraseña del host ESXI, debe eliminar este hash. Para editar el archivo de sombra, presione el botón Insertar en su teclado.

Cuando haya eliminado el hash de la contraseña, presione ESC e ingrese: wq para guardar el archivo

Ahora que hemos actualizado el archivo oculto y le hemos eliminado la contraseña de root, debemos volver a empaquetar state.tgz y colocarlo en lugar del nuevo.

Subir un directorio cd ..

Cambiar el nombre y mover (state.tg) mv /mnt/state.tgz /mnt/state.tgz.bakup

Eliminar (local.tgz) rm local.tgz

recopile el archivo (local.tgz) tar czf local.tgz, etc.

recopile el archivo (state.tgz) tar czf state.tgz local.tgz

Mueva el archivo (state.tgz) mv state.tgz /mnt/

Desmonte la partición y reinicie el host umount/tmp

Después de reiniciar el host VMware ESXI 6.5, puede iniciar sesión fácilmente con una contraseña de root vacía; asegúrese de establecer una nueva contraseña, ya sea en el menú "Personalización del sistema".

O en la interfaz web

En Vmware ESXI 5.5 es posible que veas una advertencia

Cambiar la contraseña de root a través de GUI

Si no le gustan los comandos de terminal, la mayoría de los LIVE-CD tienen una interfaz gráfica en LIVE-CD CentOS, para restablecer la contraseña de root, haga lo siguiente; En el escritorio encontramos el botón "Inicio"

Vaya al elemento "Otra ubicación" y entre la lista de particiones busque su VMware ESXi 6.5, para mí es /dev/sda5, haga clic en él y se montará.

Verá un icono para la partición montada en su escritorio.

Para buscar el archivo state.tgz, puede utilizar el formulario de búsqueda.

Permítame recordarle que es con la ayuda del archivo state.tgz que puede cambiar la contraseña del host ESXI.

Copie el archivo state.tgz, por ejemplo, a la carpeta Descargas.

Extraigamos el contenido del archivo state.tgz a la carpeta Descargas; esto se hace a través del menú contextual y el elemento "Extraer aquí".

Tendremos un archivo local.tgz, descomprimamoslo también.

Abra el archivo oculto para restablecer la contraseña del usuario root en el host ESXI.

Eliminamos el hash de la contraseña, se encuentra en la primera línea entre el primer y segundo dos puntos (:)

Lo retiramos y lo traemos a este formulario.

Guarde los cambios en el archivo de sombra.

Vayamos un nivel más arriba, a la carpeta Descargas. Elimine el archivo local.tgz de la carpeta, haga clic derecho en la carpeta etc y comprímalo usando el elemento "Comprimir".

Establezca el nombre del archivo en local.tgz

Usando el botón +, agregamos nuestro nuevo archivo local.tgz al archivo vacío state.tgz.

Seleccione el nuevo local.tgz y haga clic en Agregar.

Al final resultó así.

Reemplazamos el antiguo state.tgz en la partición /dev/sda5 con un reemplazo, después de lo cual reiniciamos su servidor y verificamos que su contraseña para el host VMware ESXI 6.5 esté vacía.

Cambiar la contraseña de root a través de vCenter Server

También le contaré sobre un método específico que le permitirá cambiar la contraseña de root en los hosts VMware ESXI. Se realiza en su servidor vCenter mediante el uso de perfiles de host . Dado que usaremos perfiles de host, se supone que sus hosts ESXi están conectados y accesibles en vCenter Server y tienen licencia de vSphere Enterprise Plus. Esto solo es posible porque el usuario vpxa en cada host ESXi se agrega cuando el host ESXi está conectado a vCenter Server y tiene privilegios de root.

Haga clic derecho en cualquier host, seleccione Perfil de host-Crear perfil desde host.

Especifique el nombre del perfil del host.

Completar la creación del perfil de anfitrión

Vaya a la pestaña "Inicio" y abra el ícono Perfiles de host.

Haga clic derecho y seleccione Editar perfil.

Seleccione Configuración de seguridad y vaya a Contraseña de administrador, establezca la contraseña que necesita para root.

Marque la casilla de verificación "Configuración de seguridad".

Usamos nuestro perfil de host, para hacer esto, cambie su host al modo de mantenimiento

Seleccione "Contraseña_Restablecer perfil de host".

Para aplicar, haga clic en "Aplicar perfil".

Su host se reiniciará y se le aplicará la nueva contraseña de root. Este método es bueno porque puede restablecer la contraseña de ESXI en una gran cantidad de hosts.

Las contraseñas son cosas que la gente tiende a olvidar. Bueno, ¡las contraseñas de root de ESXi tampoco son una excepción! Sin la contraseña de root, pierdes el control sobre tus hosts, por lo que es bueno saber cómo restablecerla. Bueno, de lo que hablaré en este artículo es de restablecer la contraseña de un host ESXi.

¿Quieres saber por qué escribí este artículo? Quiero ayudar a otros administradores de VMware. Verás, cuando suceden cosas así, lo primero que haces es revisar la documentación oficial, ¿verdad? Desafortunadamente, lo único que recomienda VMware para restablecer las contraseñas es reinstalar el sistema operativo. ¡No es divertido! ¿Qué pasa si no quiero (o no puedo) hacer eso? En este artículo, busco una mejor manera de restablecer la contraseña.

Para este artículo, utilizo ESXi 6.7.0, 8169922, pero todo lo que escribo aquí funciona bien para las versiones ESXi 6.x o 5.x. Algunos métodos para restablecer las contraseñas pueden resultar bastante arriesgados. Así que no me culpes si estropeas las cosas.

Algunos hallazgos teóricos

Después de pensar en algunos casos de cómo pierden contraseñas, me di cuenta de que estos dos escenarios son bastante comunes: olvidó la contraseña, pero aún puede acceder a los hosts a través de vCenter, y perdió la contraseña del host independiente del host ESXi independiente y no hay forma de acceder a él.

Bueno, el último parece muy difícil. Pero hoy te enseñaré cómo restaurar la contraseña en ambos casos.

Cambiando el pase con vCenter

Comencemos con un escenario brillante: olvidó la contraseña de root de ESXi pero tiene vCenter instalado. Yo diría que es un problema bastante común. Los administradores administran el host a través de vCenter, pero un día pierden la contraseña. Afortunadamente, no es gran cosa restaurar la contraseña.

Primero, veamos cómo cambiar la contraseña a través del vCenter Webclient flash. ¡Tenga en cuenta que las cosas que escribo aquí no funcionan en HTML! También tenga en cuenta que necesita que su edición ESXi no sea inferior a Enterprise Plus.

Para restablecer la contraseña, debe extraer, editar y cargar el perfil del host. Así es como se hace eso.

Vaya a vCenter y extraiga el perfil del host exactamente como lo hago en la captura de pantalla siguiente.

Mientras extrae, especifique el nombre del host y agregue alguna descripción si es necesario.

Verifique la información ingresada y presione Finalizar.

En vCenter, navegue hasta la pestaña Inicio y vaya a Perfiles de host allí.

Haga clic derecho en el perfil de host y edite su configuración.

Allí, puede especificar el nuevo nombre y la descripción si es necesario.

Una vez que haya terminado de cambiar el nombre y la descripción del host, vaya a Editar perfil de anfitrión pestaña en sí. En realidad, puedes cambiar un montón de configuraciones allí, pero sigamos con el plan inicial y cambiemos solo la contraseña de root, ¿de acuerdo? Para realizar esta tarea, escriba la nueva contraseña y confírmela en los campos del mismo nombre.

¡Felicitaciones, ha cambiado la contraseña! Agreguemos el host al clúster ahora y apliquemos la configuración.

En el Adjuntar/desconectar hosts y clústeres menú, seleccione el host donde ha cambiado la contraseña. En este punto, me gustaría mencionar que puedes aplicar los cambios a varios hosts.

Inmediatamente después de agregar el host, puedes jugar con la configuración de red, si lo necesitas. Bueno, puedes simplemente hacer clic Finalizar para que se apliquen los ajustes.

A continuación, debe poner el nodo en modo de mantenimiento; de lo contrario, no podrá aplicar ninguna configuración.

Confirme poner el host seleccionado (o hosts, lo que sea) en modo de mantenimiento. Tenga en cuenta que necesita migrar sus máquinas virtuales a menos que pueda apagarlas por un tiempo. En mi caso, no hay máquinas virtuales de misión crítica en el host, así que las apagué de antemano.

Ahora, regrese a la pestaña Objetos y, finalmente, implemente la configuración del host. Haga clic derecho en el perfil del host y presione Remediar.

Seleccione el host requerido.

Verifique todas las configuraciones y verifique si puede aplicar los cambios. Prensa Finalizar.

Después de que el host se reinicie, salga del modo de mantenimiento.

Ahora, verifiquemos si el restablecimiento de contraseña se realizó sin problemas. Para ello, inicie sesión en el nodo ESXi a través de la Consola web o del terminal utilizando la nueva contraseña.

Restablecer la contraseña de root usando Active Directory y vCenter

También puede cambiar la contraseña en vCenter usando Active Directory. Verá, si puede agregar el host ESXi al dominio, podrá usar las credenciales del dominio para acceder al nodo y restablecer la contraseña raíz. Así es como se hace eso.

Ir al Usuarios y computadoras de AD en el controlador de dominio y cree un nuevo grupo de trabajo: ESX Admins. Asegúrese de utilizar exactamente ese nombre para el grupo de trabajo. Agregue a ese grupo un nuevo usuario que utilizará más adelante para restablecer la contraseña. Bueno, en realidad puede ser cualquier usuario, pero decidí crear uno nuevo: TestUser.

Agregue el host con la contraseña olvidada al dominio.

A continuación, intente iniciar sesión en el host ESXi con las credenciales de TestUser. Así es como debe especificar el nombre de usuario: o Dominio\Usuario.

Una vez que inicie sesión en el host, vaya a Seguridad y usuarios pestaña para restablecer la contraseña de root.

¡A partir de ahora, puedes usar la nueva contraseña de root! No olvide salir del dominio si ya no necesita que el host esté en el dominio.

Para aplicar los cambios, reinicie el host.

Tenga en cuenta que cambiar la contraseña con vCenter es bastante fácil, pero, después de todo, VMware no lo recomienda por alguna razón.

Restablecer la contraseña de root en los hosts ESXi independientes

Ahora que sabemos cómo restablecer la contraseña con vCenter, veamos algunos casos difíciles. Digamos que no tiene vCenter instalado en el host. Una vez más, no quiero reinstalar el sistema operativo del servidor como dice VMware. En serio, ¡eso no es divertido! En su lugar, veamos algo más interesante. Bueno, digamos, ¿qué tal si cambiamos la contraseña directamente en el nodo?

Antes de comenzar, me gustaría mencionar que no podrá engañar a la seguridad de ESXi y cambiar la contraseña de root en el nodo sin apagarlo. ¡Esto significa que, te guste o no, debes apagar cada VM desde adentro! Si arruina las cosas, no podrá iniciar las máquinas virtuales sin reinstalar ESXi.

Además, necesita arrancar la imagen del CD. Usé Ubuntu GNOME en este artículo. Descubra cómo crear un CD de arranque y descargar Ubuntu GNOME. También necesita que Rufus escriba la imagen del CD de arranque en la unidad flash.

Por lo tanto, debe iniciar desde el disco flash, montar el almacén de datos ESXi requerido, descomprimir el archivo y editar el archivo con contraseñas. A continuación, vuelve a cargar el archivo en el directorio inicial y, después de reiniciar el host, puede acceder a él sin la contraseña.

Editando el archivo "sombra"

¿Qué es la “sombra”?

Por motivos de seguridad, ESXi mantiene las contraseñas cifradas en algún archivo... lo que sea, así es como puedes restablecer la contraseña. Según algunas fuentes no oficiales, este archivo se llama “sombra”. Puede encontrarlo en uno de esos volúmenes de arranque en el /etc directorio. Antes de que arranque el host, /etc se encuentra en el archivo local.tgz. Aquí está la ruta: /etc => local.tgz => state.tgz. Puede encontrarlo en uno de esos volúmenes de arranque en el /etc directorio. Antes de que arranque el host, /etc se encuentra en el archivo local.tgz. Aquí está la ruta: state.tgz => local.tgz => /etc.

Así es como se formatea el disco en ESXi 6.0 o superior:

| Nombre del volumen | ¿Para qué es? | Tamaño del volumen en mi caso |

| /dev/sda1 | Inicia el sistema | 4 megas |

| /dev/sda2: /scratch: | Volumen del sistema que se crea al instalar ESXi en el disco de más de 5 GB. | 4GB |

| /dev/sda3: almacén de datos VMFS: | Representa todo el espacio restante en disco. | |

| /dev/sda5: /bootbank: | La imagen de ESXi | 250 megas |

| /dev/sda6: /altrbootbank: | La imagen de la versión anterior del sistema. Lo verás como un volumen vacío si nunca has actualizado el sistema. | 250 megas |

| /dev/sda7: vmkDiagnostic (el primer volumen) | Mantiene el volcado de memoria | 110 megas |

| /dev/sda8: /tienda | Imagen de herramientas de VMware | 286 megas |

| /dev/sda9: vmkDiagnostic (el segundo volumen) | Mantiene toda la información conectada con los diagnósticos de vSAN. Puede observar este volumen solo en almacenes de datos de más de 8 GB. | 2,5GB |

Entre todos esos volúmenes, solo necesitamos el /bootbank ya que guarda el archivo ESXi. De esta manera, la “sombra” debería estar en algún lugar de ahí.

Persiguiendo la “sombra”

Entonces, primero iniciemos el host desde el disco flash e iniciemos la terminal.

Ejecute el siguiente cmdlet para adquirir privilegios de root:

# sudo su

Vea los nombres de los discos y encuentre el que necesita.

# fdisco –l | grep /dev/sda

Bueno, parece que necesitamos ese directorio /dev/sda5 de 250 MB. Cree el directorio mnt.

# mkdir /mnt/sda5

Cree el directorio para los archivos temporales ahora.

#mkdir/temp

Y monte el directorio /dev/sda5 usando el cmdlet a continuación.

# montar /dev/sda5 /mnt/sda5

Ahora busca eso estado.tgz archivo Estaba hablando arriba.

# ls -l /mnt/sda5/state.tgz

Extrae ambos estado.tgz y local.tgz. Estos son los comandos que puede utilizar para ese propósito:

Una vez que haya terminado de descomprimir, elimine esos archivos antiguos con el siguiente cmdlet:

# rm /temp/*.tgz

Ahora estás listo para hacer algo de magia con la “sombra”. Abra el archivo, edítelo y ciérrelo. ¡Tan simple como esto! Para verificar los cambios, abra el archivo una vez más.

# vi /temp/etc/sombra

En realidad, así es como se ve la “sombra” por dentro. Mira, contiene las contraseñas de todos los usuarios.

Para restablecer la contraseña, simplemente elimine todo lo que esté entre dos puntos. ¿Recuerdas que todo está encriptado? Por eso las contraseñas parecen tan raras.

# vi /temp/etc/sombra

A continuación, vaya al directorio de trabajo.

# cd/temperatura

Ahora, agregue la "sombra" nuevamente al archivo.

# tar -czf local.tgz, etc.

Mueva el nuevo archivo al directorio inicial.

# mv estado.tgz /mnt/sda5/

Desmonte el disco /sda5 con el siguiente cmdlet:

# desmontar /mnt/sda5

Y, finalmente, reinicie el host.

# reiniciar

Bueno, para que lo que acabo de escribir arriba sea más fácil de leer, aquí tienes todos los comandos que necesitas implementar paso a paso.

Bueno, ya casi has llegado. Reinicie el servidor ahora e intente acceder al host sin contraseña. Bueno, mira lo que tengo.

Ahora, seleccione Configurar contraseña y escriba una nueva contraseña en el campo homónimo.

Ok, esta vez, escriba la contraseña de root o simplemente intente no olvidarla.

Reemplazar una “sombra” por otra

Hay otra forma de restablecer la contraseña de root de ESXi usando "shadow". En realidad, eso no es más que una variación del método que describí anteriormente.

Entonces, otra cosa que puedes hacer para restablecer la contraseña de ESXi es simplemente usar otro archivo "sombra" del host. Sí, puede simplemente copiar el archivo "sombra" de otro host ESXi con la contraseña de root conocida a otro disco flash. Para obtener el archivo con contraseñas de otro host, necesita WinSCP. La utilidad está disponible. Lo bueno es que puedes recuperar ese archivo del host con la contraseña raíz de ESXi conocida sin siquiera apagarlo.

A continuación, llame a la terminal con Ubuntu GNOME y restablezca la contraseña.

Primero actualice los privilegios de usuario a root. Puede ejecutar el siguiente comando para ese propósito:

# sudo su

Ahora, veamos qué tienes en el disco.

# fdisco –l | grep sd

Cree dos volúmenes temporales después.

# mkdir /mnt/sda5

# mkdir /mnt/sdb1

Monte el disco ESXi y el disco flash donde reside la "sombra" usando el siguiente cmdlet.

# montar /dev/sda5 /mnt/sda5

# montar /dev/sdb1 /mnt/sdb1

Ahora, cree el volumen temporal para seguir trabajando con archivos.

#mkdir/temp

Cree el volumen donde guardará la copia state.tgz en caso de que algo salga mal.

# mkdir /mnt/sdb1/save

Encuentre el archivo necesario en el archivo.

# ls -l /mnt/sda5/state.tgz

Copia el archivo.

# cp /mnt/sda5/state.tgz /mnt/sdb1/save

Ejecute el siguiente comando para verificar si el archivo se ha copiado:

# ls -l /mnt/sdb1/save

Extraiga state.tgz usando el cmdlet siguiente:

# tar -xf /mnt/sda5/state.tgz –C /temp/

Busque el archivo temporal.

# ls –l /temp

Extraiga el archivo local.tgz.

# tar -xf /temp/local.tgz –C /temp/

Asegúrese de haber extraído el directorio /etc.

# ls –l /temp

Ahora, elimine el volumen local.tgz para asegurarse de que no se incluya en el nuevo archivo por accidente.

# rm /temp/local.tgz

Busque "sombra" en el directorio /etc.

# ls -l /temp/etc.

Reemplace la "sombra" original con la del host con contraseña de root conocida. Escriba el siguiente cmdlet:

# cp /mnt/sdb1/shadow /temp/etc.

Ahora, implemente el siguiente comando para abrir el archivo y revisar las credenciales guardadas.

# vi /temp/etc/sombra

Si no desea que algunos usuarios accedan al host, ¡simplemente elimínelos de la lista! Aquí, eliminé Test de los usuarios que pueden acceder al host. Espera, ¿por qué eliminé solo la prueba? En este punto, me gustaría advertirle que no elimine usuarios con los que no esté familiarizado. En mi caso, todos los usuarios excepto Test son del sistema. Si eliminas a alguno de esos tipos, ¡puedes desestabilizar el sistema operativo!

Así es como se ve el archivo "sombra": una vez que el usuario innecesario.

Compruebe si se han aplicado todos los cambios.

# vi /temp/etc/sombra

Escriba la siguiente línea para navegar al directorio /temp.

# cd/temperatura

Archive el directorio /etc.

# tar -czf local.tgz, etc.

Compruebe si el archivado se ha realizado sin problemas.

# ls -l /temp/

Ahora, cree el volumen state.tgz.

# tar -czf estado.tgz local.tgz

Nuevamente, verifique si se ha creado el volumen.

# ls -l /temp/

Mueva el archivo al directorio de trabajo de ESXi.

# mv estado.tgz /mnt/sda5/

Comprueba el resultado una vez más.

# ls -l /mnt/sda5/

Desmonte el directorio sda5.

# desmontar /mnt/sda5

Finalmente, reinicie el host.

# reiniciar

¡Disfrutar! Si todo se hace correctamente, podrá acceder al host con la contraseña conocida. Bueno, para que todo sea más o menos conveniente, aquí tienes el conjunto completo de comandos que utilicé para este método.

Si el host comienza a actuar de manera extraña después del reinicio, todavía hay una copia del state.tgz inicial. Bueno, debería serlo. Puede montar /sda5 y /sdb1 y recuperar el state.tgz original usando el siguiente cmdlet... ¡y vuelva a intentarlo!

# cp /mnt/sdb1/save/state.tgz /mnt/sda5/

Conclusión

Hoy, hablé de cuatro formas de restablecer la contraseña raíz de un host ESXi. El primer método es el más sencillo y funciona de maravilla si tienes vCenter instalado. Si no hay vCenter, aún puedes restablecer la contraseña, pero el problema es que los dos últimos métodos descritos aquí son un poco arriesgados. Especialmente, debes tener mucho cuidado con el último. Si se elimina alguno de los usuarios del sistema, arruinarás el sistema operativo. Por lo tanto, sea inteligente y no elimine usuarios que no reconozca.