Útok BREACH umožňuje rychle dešifrovat HTTPS provoz. Jak FSB dešifruje provoz Dešifrování TLS provozu

Dobrý den! Dnes si povíme, co je to provoz? Toto slovo se vztahuje na různé oblasti, ale zvláště často jej lze nalézt na internetu. Ve skutečnosti jsou na něm založeny všechny online výdělky.

Provoz je v podstatě pohyb, činnost, přechod z jednoho místa na druhé. Může to být hodně nebo málo, může to být rychlé nebo pomalé. Samotné slovo provoz znamená v překladu z angličtiny pohyb!

Teď se zamysleme proč potřebujeme provoz?? Každá oblast to potřebuje pro své vlastní speciální potřeby. Například v oblasti IT označuje počet megabajtů. Pokud ano, můžete jít online, ale stáhnete si film nebo hudbu nebo něco jiného, v závislosti na objemu, který potřebujete koupit.

Webmasteři to často potřebují k vydělávání peněz a každý se snaží mít na svých stránkách co nejvíce tohoto cenného pohybu!

Typy provozu

Nyní se podíváme na všechny typy provozu, které se mi podařilo najít!

Automobilový provoz

Takový provoz znamená počet aut v kterémkoli bodě. Například o polední přestávce jich může projet určitou ulicí za hodinu 500. A to je velký automobilový provoz.

Majitelé prodejen automobilů se někdy mohou divit, jak přilákat provoz do autosalonu? Tím mají na mysli běžné klienty, kupující, abyste přilákali, stačí použít reklamu, to je vše!

Automobilový provoz je třeba měřit pro různé studie. Existují automatické i manuální metody měření.

Silniční provoz nebo silniční provoz může ukazovat úroveň znečištění v konkrétním místě. Ostatně čím více aut tam projede, tím větší je hromadění plynů v této oblasti.

Pěší provoz

Tento druh se skládá čistě z těch, kteří používají zebry. Myslím, že k tomuto druhu lze zařadit i zvířata. Ostatně někdy se také přesunou na speciálně určené místo.

Pěší provoz jsou v podstatě lidé jdoucí po pruhované silnici - přechod pro chodce!

Někdy může silný provoz chodců způsobit motoristům potíže, proto existují služby, které jeho objem hlídají. I když osobně jsem nic takového v praxi neviděl.

Námořní provoz

Jedná se o pohyb různých plavidel způsobilých k plavbě. Například jako čluny, lodě, parníky a další! Lidé často hledají tuto frázi na internetu, aby zjistili pohyb námořní dopravy v reálném čase! Na internetu je kupodivu opravdu zobrazení mapy. Můžete jít dovnitř a podívat se, kde se požadovaná loď nachází!

Jaký je provoz v obchodování?

Tato fráze označuje počet zákazníků, kteří přišli do obchodu a něco si koupili. Totéž lze říci o provozu v podnikání. Jsou to jen lidé, kteří přišli a něco si vzali a na oplátku dali své peníze.

Nejčastěji se provoz obchoduje na internetu, ale dá se prodat i v běžném životě. Například tím, že člověku doporučí produkt, který se prodává v určitém obchodě. Navíc musíte mít dohodu s majitelem obchodu a musí pochopit, který klient od vás dnes přijde, pokud bude úspěšná, majitel provozovny zaplatí procenta za příchod kupujícího!

Co je to provoz na internetu?

Pod tímto slovem na internetu lze rozlišit dvě označení:

- Počet megabajtů, gigabajtů.

- Počet návštěvníků jednoho z webů.

První internetový provoz, známý také jako síťový provoz- to je, když chcete být online. K tomu potřebujete balíček s výše uvedenými měrnými jednotkami. Velmi často je limitován mobilními operátory. U domácího počítače se můžete připojit ke kabelovému internetu za fixní poplatek. Například za 400 rublů si můžete stáhnout tolik filmů, hudby a dalších souborů, kolik chcete. Zde může být omezení pouze v rychlosti dle vašeho tarifu. Tuto částku platíte jednou měsíčně!

Na mobilním internetu si za tyto peníze koupíte třeba 3-5 GB na měsíc a je to. Pokud dojde, pak buď dokoupíte za nepříliš výhodnou cenu, nebo počkáte, až uplyne doba připojení. Prvního května jste například připojili 2 GB, ale vyčerpali jste je do 7. dne téhož měsíce. To znamená, že zbývajících 23 dní budete muset sedět bez internetu, buď si připlatit, nebo změnit tarif.

Můj internetový provoz je 7 GB za týden, tarif Zabugorishche! Toto je internet od MTS za 600 rublů. Platba jednou za sedm dní za 150 rublů. Takové podmínky mi docela vyhovují, zvlášť když sedm gigabajtů je pro nové uživatele. Připojil jsem se dříve a mohu stahovat, kolik chci, bez omezení při střední rychlosti.

Zobrazí se druhý internetový provoz nebo web je provoz na jakýkoli zdroj na internetu. Například můj blog na internetu navštíví denně asi 400 – 450 lidí! Ve výsledku mohu říci, že moje návštěvnost je čtyři sta návštěvníků za den!

Myslím, že teď, co je provoz na internetu, je jasné i pro figuríny!

Co je to mobilní provoz?

V podstatě jsou to lidé, kteří k vám přicházejí prostřednictvím zařízení – telefonu! Někteří lidé se také mohou ptát, jaký je provoz na mobilním internetu? No, toto je výše popsané množství internetového provozu!

Pokud obdržíte upozornění, že zbývá malý provoz, znamená to, že internet bude brzy vypnut. Obvykle se to stane po počtu megabajtů 10 nebo 50.

Motivovaný provoz

Tento typ vzhledu znamená, že člověk udělal něco na něčí žádost. Například jste se zaregistrovali v některém z affiliate programů, online her. Za přivedení 1 osoby k němu zaplatíte 20 rublů. Výsledkem je, že půjdete a uděláte úkol ve speciální službě. Požádejte lidi, aby se zaregistrovali za odměnu 5 rublů. Váš zisk bude 15 čistý zisk! Osoba se infiltrovala do hry, protože jste ho o to požádali za peníze.

Cílený nebo tematický provoz

Řeknu vám o této možnosti na příkladu skupiny nebo komunity VKontakte. Člověk vytvořil něco podobného a shromáždil tam všechny, kteří měli zájem o vydání nového iPhonu. Mnoho lidí to prostě chce koupit! Řekněme, že tam bylo 20 000 lidí! A tak vstoupil na trh, bez přemýšlení autor našel skutečný obchod s affiliate programem 5%, obvykle jsou odpočty v oficiálních obchodech malé. Ale kromě toho jsem udělal povyk a našel jsem affiliate kopii. Ne každý si může dovolit originál. Nabídl jsem komunitě dvě možnosti! A v důsledku toho jsem dostal dobrý příjem více než 100 000 rublů! A protože všichni tito lidé měli zájem o nákup, zasáhli je cílenou nebo tematickou návštěvností!

No ne cíleně, to znamená, že například reklama na DNS notebook jde člověku, který sní o počítači od MSI. Ve skutečnosti je to figurína, vyhozené peníze, protože to nevezme.

Co je to dveřní provoz?

Znovu předvedu na příkladu! Na internetu je velká konkurence v prodeji téměř jakéhokoli produktu nebo služby. Někteří lidé proto, aby se dostali přes tuto překážku a vydělali peníze na affiliate programech, následují následující cestu:

- Vyberou si produkt, na kterém chtějí vydělat.

- Nehledají příliš konkurenční frázi z tohoto výklenku, ale tak, aby byla zadávána do vyhledávání často.

- Vytvoří web s doménou právě pro toto klíčové slovo.

V důsledku toho je stránka specificky věnována produktu, například akční kameře nebo hadici na vodu. Pokud je to tak, vyhledávač, zejména Yandex, se jej snaží umístit co nejvýše. Výsledkem je, že lidé přicházejí a někteří z nich nakupují návštěvnost.

Stručně řečeno, návštěvnost pochází ze dveří nebo z webu přizpůsobeného pro konkrétní affiliate program.

Doporučený provoz

Majitelé affiliate programů tuto frázi jistě používají! Počítají, kolik přímých prodejů provedli a kolik pochází z návštěvnosti z doporučení, známé také jako návštěvnost přidružených společností.

To znamená, že pokud jste affiliate partner a přivádíte návštěvníky k produktu, vlastník produktu vám zavolá doporučení.

Nebo můžeme říci, že se jedná o uživatele, který na službu přišel prostřednictvím něčího doporučujícího odkazu. A pak pomocí svého odkazu přivedl více lidí do stejného projektu! Což lze později nazvat odkazovanou návštěvností.

Odchozí a příchozí

Nejčastěji se to týká internetového tarifu na vašem počítači. Pokud k tomu používáte nějaký program nebo máte mobilní modem např. od MTS, tak jste si asi všimli, že tam je graf. Navíc jsou zde nápisy pro příchozí a odchozí provoz. Při surfování na internetu si vyměňujete data se serverem na jiném počítači. Některé z nich odejdou a další část k vám přijde ve formě softwaru, filmů, obrázků, hudby atd.

Video provoz

Jedná se v podstatě o uživatelské konverze pomocí videoobsahu. Například na YouTube můžete poskytnout odkazy pod videem nebo vložit odkazy do samotného klipu. Aktivní a oblíbení youtubeři dokážou přilákat obrovské množství cílových uživatelů!

Provoz z vyhledávání nebo organické

To znamená, že se jedná o návštěvnost z vyhledávačů! Řekněme, že člověk hledá flash disk a vyhledávač vrátí mnoho stránek. Pokud na některou z nich zavítá, bude tento návštěvník pro web považován za organického! Podobné přechody mohou pocházet z různých vyhledávačů, například z Yandex, Google, Mail atd.

Přímý provoz

Hned začnu příkladem. Máte přítele a nedávno si koupil odšťavňovač v internetovém obchodě. Tato služba mu poskytla 20% slevu a dokonce mu darovala sadu kelímků! Při pohledu na svého přítele jste také chtěli koupit něco v tomto obchodě s takovou akcí. A proto se ho zeptejte na přesnou adresu. Přirozeně to dává, a tak jdete na stránku, přímo navštívíte bez jakýchkoli systémů. Zadali jsme adresu a šli na hlavní stránku projektu. To bude znamenat, že jste se stali přímým návštěvníkem tohoto obchodu.

Provoz z kontextu

Mnoho lidí, kteří se snaží prodat své služby nebo produkty, dělá kontextovou reklamu na internetu. Toto je reklama, kterou jste pravděpodobně viděli při čtení článků na internetu.

No, pokud člověk klikl na reklamu v textu a šel na produkt, pak se to bude označovat jako návštěvnost z kontextu!

Co je podvodný provoz?

Tento typ označuje ne zcela čistý provoz. V překladu z angličtiny slovo podvod znamená podvod. Pro inzerenty tento typ návštěvy znamená ztrátu peněz. Jak se to může stát?

Novináři z publikace Kommersant se dozvěděli, jak vládní ministerstva vidí implementaci zákona Yarovaya v praxi.

Podle Kommersantu FSB, ministerstvo telekomunikací a masových komunikací a ministerstvo průmyslu a obchodu v současné době projednávají soubor technických řešení, která umožní dešifrování, a tedy i přístup k veškerému internetovému provozu Rusů, jak požaduje Yarovaya. Zákon. Novináři se odvolávají na informace získané od vrcholového manažera jednoho z výrobců zařízení, člena prezidentské administrativy (AP) a také od nejmenovaného zdroje v IT společnosti.

„Nemá smysl ukládat exabajty šifrovaného internetového provozu – nic v něm nenajdete. FSB prosazuje dešifrování veškerého provozu v reálném čase a jeho analýzu podle klíčových parametrů, relativně vzato podle slova „bomba“, a ministerstva trvají na dešifrování provozu pouze pro ty účastníky, kteří přitahují pozornost donucovacích orgánů,“ uvedl. Zástupce AP pro novináře.

Pro analýzu nešifrovaného a již dešifrovaného provozu se plánuje využití systémů DPI (Deep Packet Inspection), které dodnes řada operátorů využívá například pro filtrování URL pomocí seznamů zakázaných stránek.

Šifrovaný provoz způsobuje problémy vládním úřadům. „Na internetu existuje velké množství stránek, které nejsou organizátory šíření informací a používají zabezpečené připojení https,“ vysvětlují účastníci diskuse „Bez dekódování provozu není vždy možné pochopit, který web uživatel navštívil, nemluvě o tom, co tam dělal“ Jednou z diskutovaných možností dešifrování provozu je tedy instalace zařízení do operátorských sítí, které bude skutečně provádět MITM útoky:

„Pro uživatele toto zařízení předstírá, že je požadovaným místem, a pro web předstírá, že je uživatelem. Ukázalo se, že uživatel naváže spojení SSL s tímto zařízením a toto spojení se serverem, ke kterému uživatel přistupoval. Zařízení dešifruje provoz zachycený ze serveru a před odesláním uživateli jej znovu zašifruje pomocí SSL certifikátu vydaného ruskou certifikační autoritou (CA). Aby prohlížeč uživatele neupozornil na nezabezpečené připojení, musí být ruská certifikační autorita přidána k důvěryhodným kořenovým certifikačním autoritám v počítači uživatele.“

Novináři píší, že Ilya Massukh, vedoucí podskupiny „IT + Sovereignty“ pod prezidentskou administrativou, dříve potvrdil, že skutečně existují plány na vytvoření takového certifikačního centra. Stále však není známo, zda bude tato CA použita k implementaci „zákona Yarovaya“.

O návrhu na dešifrování provozu slyšel i Anton Sushkevich, zakladatel NVision Group a spolumajitel výrobce telekomunikačních zařízení RDP.RU.

„Dvě hlavní metody šifrování na internetu jsou end-to-end, což je velmi populární v instant messengerech, a SSL certifikáty – s jejich pomocí je zašifrováno asi 80 % internetového provozu. Aby bylo možné splnit úkol stanovený zákonem Yarovaya, tedy bojovat proti terorismu, je nutné dešifrovat a analyzovat provoz v přímém přenosu, a ne až o nějaký čas později. Organizace MITM je jednou z možných cest,“ říká Sushkevich.

Kommersant se také zeptal na názor odborníků na tuto problematiku a ti vyjádřili k popsanému schématu určitou skepsi.

„Když tato skutečnost vyjde najevo, certifikát takové certifikační autority bude v příští aktualizaci odebrán ze veškerého softwaru, který pracuje se šifrovaným provozem. A to bude správné, protože možnost vytvořit „špatné“ certifikáty diskredituje veškerý elektronický obchod: všechny bankovní karty, přihlašovací údaje všech uživatelů ve všech systémech budou zachyceny,“ vysvětluje šéf ARSIENTEC Denis Neshtun.

„MITM funguje dobře, a na některých místech legálně, pro technologie klient-server založené na SSL. Začali to ale častěji opouštět a přecházet na TLS, pro které dnes MITM udělat nelze. A v případě end-to-end šifrování, na kterém je postavena většina instant messengerů, je MITM obecně neimplementovatelný,“ říká konzultant Cisco pro internetovou bezpečnost Alexey Lukatsky.

Dovolte mi připomenout, že podle zákona Yarovaya musí organizátoři šíření informací poskytovat informace nezbytné k dekódování přijatých, přenášených, doručených a (nebo) zpracovaných elektronických zpráv od uživatelů oprávněné jednotce FSB.

„Organizátoři šíření informací“ jsou zase považováni za „osoby zapojené do činností zajišťujících fungování informačních systémů a (nebo) programů“, které se používají k „přijímání, přenosu, doručování a (nebo) zpracování elektronických zpráv od uživatelů internetu. “ To znamená, že se jedná o téměř všechny služby, pomocí kterých se přenášejí zprávy, jako je instant messenger nebo pošta.

Partneři Kommersantu se domnívají, že „zahraniční společnosti tento požadavek jednoduše nesplní a ruské společnosti mohou klíče předat po četných žádostech“.

O dešifrování a analýze dat přenášených v sítích telekomunikačních operátorů v reálném čase. Katedry nyní studují možná technická řešení realizace tohoto návrhu.

Jednou z probíraných možností dešifrování je instalace zařízení na operátorské sítě schopné provést útok MITM (Man in the Middle). Pro analýzu nešifrovaného a již dešifrovaného provozu se navrhuje použít systémy DPI, které již používají telekomunikační společnosti k filtrování zakázaných stránek.

Doslova okamžitě poté, co se tato informace objevila, byla iniciativa kritizována internetovou komunitou. Zejména „profilový“ ombudsman v rozhovoru s rozhlasovou stanicí "Moskva mluví" označil dešifrování uživatelského provozu za nepřijatelné.

Zakladatel společnosti Internet Defense Society v jeho facebookový účet podrobně analyzoval metody navržené úřady.

„MITM je typ hackerského útoku, při kterém se útočník P vloží do šifrovaného kanálu mezi účastníky A a B, a když si A a B myslí, že si navzájem šifrují zprávy, ve skutečnosti je všechny šifrují na P. který otevírá zprávy , pak je znovu zašifruje a pošle dál,“ vysvětlil odborník.

Problém s plněním tohoto úkolu, píše Volkov, je ve skutečnosti, že u softwaru používaného na internetu vypadá pokus o zfalšování certifikátu pro opětovné zašifrování obsahu jako podvádění. Když operační systém nebo prohlížeč zjistí, že byl předložen falešný certifikát, okamžitě jej zablokuje.

V rozhovoru s Gazeta.Ru Volkov poznamenal, že nová iniciativa oddělení vypadá realističtěji než kompletní ukládání dat, ale „ještě zdaleka není proveditelná právě tady a teď“.

Přední virový analytik společnosti ESET Rusko zase věří, že z technického hlediska jsou návrhy FSB, Ministerstva telekomunikací a masových komunikací a Ministerstva průmyslu a obchodu reálné. „Zatím se iniciativy omezují na analýzu nešifrovaného provozu a shromažďování základních informací o uživatelích. Nový návrh může vyžadovat, aby poskytovatelé a uživatelé nainstalovali do systému speciální digitální certifikát pro analýzu šifrovaného provozu, například HTTPS,“ řekl Gazeta.Ru.

Šifrovaní mimozemšťané

Ředitel informační a analytické agentury TelecomDaily pro Gazeta.Ru řekl, že dešifrování provozu není snadný proces. "Ministerstva, která se tohoto úkolu ujala, si plně neuvědomují, že se s tím nemusí vyrovnat," dodal.

Analytik poznamenal, že stále není vyřešena otázka činnosti zahraničních společností odpovědných za komunikaci s uživateli. V první řadě mluvíme o messengerech s end-to-end šifrováním.

„Nevidím žádné změny, pokud jde o spolupráci s organizacemi, které z právního hlediska nejsou v Rusku. Ale s našimi společnostmi je to snazší, vždy na ně můžete tlačit,“ poznamenal Kuskov.

Kromě telekomunikačních operátorů se v protiteroristickém balíčku novel hovoří o tzv. organizátorech šíření informací. Od roku 2014 ruská legislativa stanoví jejich vlastní registr, který vede .

V současné době seznam obsahuje asi 70 položek. Mezi nimi jsou sociální sítě „VKontakte“, „Odnoklassniki“, „My Circle“ a „Rambler“, úložiště „Yandex.Disk“, „[email protected]“, portály „Khakhbrahabr“. „Roem“, seznamka „Mamba“, video služba RuTube, blogová platforma LiveInternet, nástěnka „Dvach“ a další.

Za celou dobu jeho fungování nebyl do registru zařazen jediný zahraniční portál či messenger.

„Pokud se takové plány úřadů začnou realizovat, pak se předpokládá, že se objeví poslové, kteří budou obsahovat dodatečnou ochranu proti útokům typu MITM. Například přimíchání tajného klíče do šifrování a jeho distribuce mezi předplatitele. Jednoduše řečeno heslo, na kterém se účastníci korespondence shodnou,“ řekl Gazeta.Ru ředitel bezpečnostní divize skupiny společností Softline.

Jak prolomit HTTPS

Známou šifrovací metodou je nejen end-to-end, ale také HTTPS, zabezpečený protokol používaný weby.

Ve stejnou dobu, později, mluvit s "rojení", vedoucí nadace Information Democracy Foundation, která se zabývá otázkami IT nezávislosti Runetu v Íránské islámské republice, označil takový nápad za „nesmysl“.

Kuskov v rozhovoru s Gazeta.Ru rovněž označil možný krok k úplnému nahrazení dovozu za nepravděpodobný.

„Mobilní komunikace jsou v současné době 100% importovány. Nejde jen o základnové stanice, ale o hardwarový a softwarový komplex. V tuto chvíli je nemožné toto vše nahradit.

Dokud se ze strany Ministerstva telekomunikací a masových komunikací a Ministerstva průmyslu a obchodu neučiní seriózní krok, nečeká se v tomto směru nic dobrého. Nevidím skutečné kroky, které by nám umožnily říci, že Rusko může v blízké budoucnosti přejít na domácí zařízení,“ uzavřel telekomunikační expert.

Mobilní operátoři to odmítli komentovat. Ministerstvo telekomunikací a hromadných komunikací na žádost Gazeta.Ru nereagovalo.

Mnoho uživatelů si neuvědomuje, že vyplněním přihlašovacího jména a hesla při registraci nebo autorizaci na uzavřeném internetovém zdroji a stisknutím klávesy ENTER mohou být tato data snadno zachycena. Velmi často jsou přenášeny po síti v nezabezpečené podobě. Pokud tedy stránka, na kterou se pokoušíte přihlásit, používá protokol HTTP, pak je velmi snadné zachytit tento provoz, analyzovat jej pomocí Wireshark a poté pomocí speciálních filtrů a programů najít a dešifrovat heslo.

Nejlepším místem pro zachycení hesel je jádro sítě, kde provoz všech uživatelů směřuje k uzavřeným zdrojům (například pošta) nebo před routerem pro přístup k internetu, při registraci na externí zdroje. Nastavujeme zrcadlo a jsme připraveni cítit se jako hacker.

Krok 1. Nainstalujte a spusťte Wireshark pro zachycení provozu

Někdy k tomu stačí vybrat pouze rozhraní, přes které plánujeme zachytit provoz, a kliknout na tlačítko Start. V našem případě snímáme přes bezdrátovou síť.

Bylo zahájeno zachycení dopravy.

Krok 2. Filtrování zachyceného provozu POST

Otevřeme prohlížeč a pokusíme se přihlásit k nějakému zdroji pomocí uživatelského jména a hesla. Jakmile je proces autorizace dokončen a stránka je otevřena, přestaneme zachycovat provoz ve Wiresharku. Dále otevřete analyzátor protokolů a uvidíte velký počet paketů. Tady to většina IT profesionálů vzdává, protože nevědí, jak dál. Ale víme a zajímáme se o konkrétní balíčky, které obsahují POST data, která jsou generována na našem místním počítači při vyplňování formuláře na obrazovce a odeslána na vzdálený server, když v prohlížeči klikneme na tlačítko „Přihlásit se“ nebo „Autorizace“.

Do okna zadáme speciální filtr pro zobrazení zachycených paketů: http.žádost.metoda == "POŠTA"

A vidíme místo tisíců balíčků pouze jeden s údaji, které hledáme.

Krok 3. Najděte přihlašovací jméno a heslo uživatele

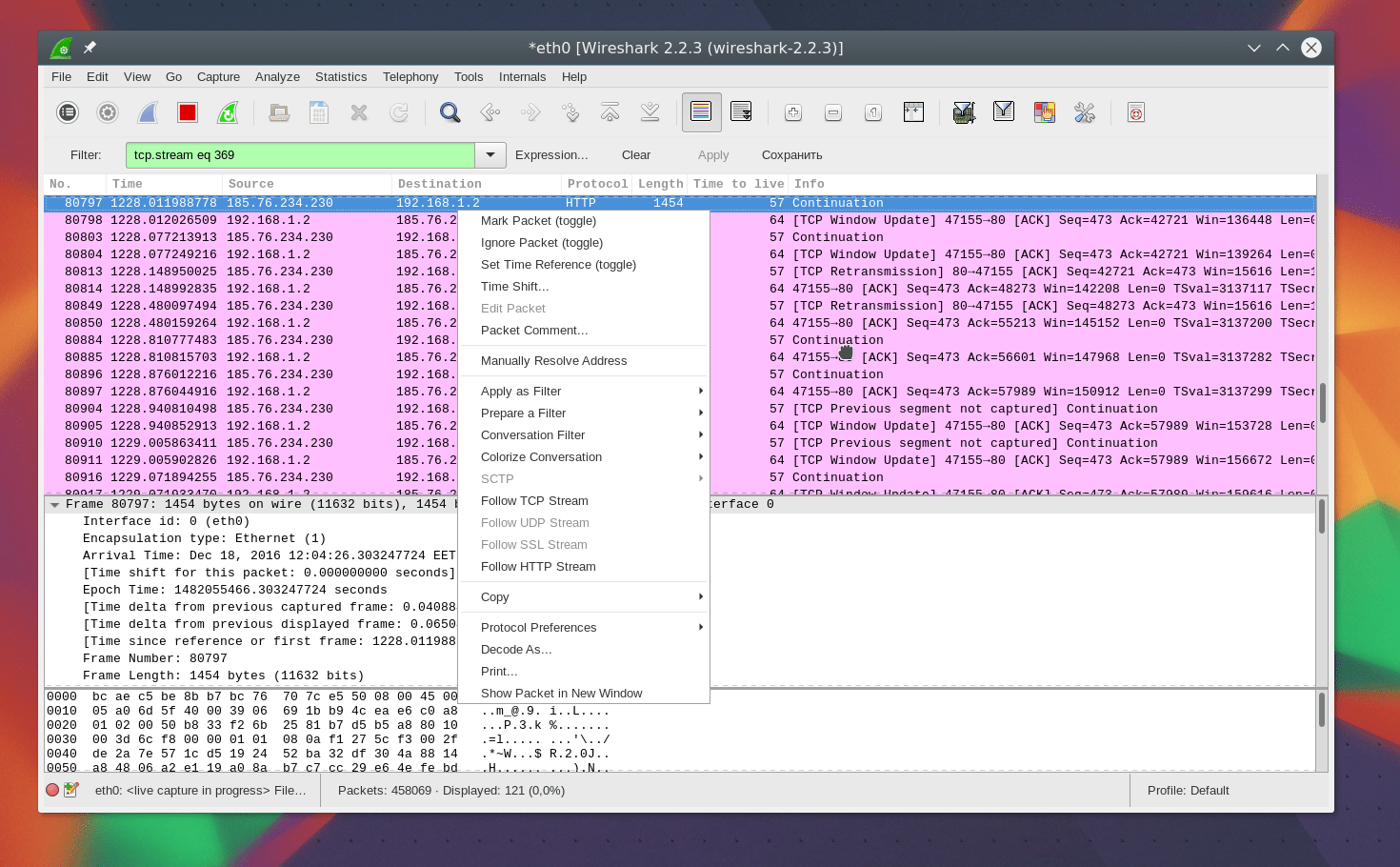

Rychle klikněte pravým tlačítkem a vyberte položku z nabídky Sledujte TCP Steam

Poté se v novém okně objeví text, který obnoví obsah stránky v kódu. Najdeme pole „heslo“ a „uživatel“, která odpovídají heslu a uživatelskému jménu. V některých případech budou obě pole snadno čitelná a dokonce nebudou šifrována, ale pokud se snažíme zachytit provoz při přístupu k velmi známým zdrojům, jako je Mail.ru, Facebook, VKontakte atd., pak bude heslo zašifrováno:

HTTP/1.1 302 Nalezeno

Server: Apache/2.2.15 (CentOS)

X-Powered-By: PHP/5.3.3

P3P: CP="NOI ADM DEV PSAi COM NAV OUR OTRo STP IND DEM"

Set-Cookie: password= ; expires=Čt, 07-Nov-2024 23:52:21 GMT; cesta=/

Umístění: login.php

Obsah – délka: 0

Připojení: zavřít

Content-Type: text/html; znaková sada=UTF-8

Tedy v našem případě:

Uživatelské jméno: networkguru

Heslo:

Krok 4. Určete typ kódování pro dešifrování hesla

Přejděte například na webovou stránku http://www.onlinehashcrack.com/hash-identification.php#res a do identifikačního okna zadejte naše heslo. Dostal jsem seznam kódovacích protokolů v pořadí podle priority:

Krok 5. Dešifrování hesla uživatele

V této fázi můžeme použít nástroj hashcat:

~# hashcat -m 0 -a 0 /root/wireshark-hash.lf /root/rockyou.txt

Na výstupu jsme obdrželi dešifrované heslo: simplepassword

S pomocí Wiresharku tak můžeme nejen řešit problémy s provozem aplikací a služeb, ale také se vyzkoušet jako hacker, zachycující hesla, která uživatelé zadávají do webových formulářů. Hesla k uživatelským schránkám můžete také zjistit pomocí jednoduchých filtrů pro zobrazení:

- Protokol a filtr POP vypadá takto: pop.request.command == "USER" || pop.request.command == "PASS"

- Protokol a filtr IMAP budou: imap.request obsahuje "login"

- Protokol je SMTP a budete muset zadat následující filtr: smtp.req.command == "AUTH"

a serióznější nástroje pro dešifrování kódovacího protokolu.

Krok 6: Co když je provoz šifrovaný a používá HTTPS?

Existuje několik možností, jak na tuto otázku odpovědět.

Možnost 1. Připojte se, když je spojení mezi uživatelem a serverem přerušeno, a zachyťte provoz v okamžiku navázání spojení (SSL Handshake). Když je navázáno spojení, klíč relace může být zachycen.

Možnost 2: Provoz HTTPS můžete dešifrovat pomocí souboru protokolu klíče relace zaznamenaného prohlížečem Firefox nebo Chrome. Chcete-li to provést, musí být prohlížeč nakonfigurován tak, aby zapisoval tyto šifrovací klíče do souboru protokolu (příklad založený na aplikaci FireFox) a tento soubor protokolu byste měli obdržet. V podstatě musíte ukrást soubor klíče relace z pevného disku jiného uživatele (což je nezákonné). No, pak zachyťte provoz a použijte výsledný klíč k jeho dešifrování.

Vyjasnění. Mluvíme o webovém prohlížeči člověka, jehož heslo se snaží ukrást. Pokud máme na mysli dešifrování vlastního HTTPS provozu a chceme si to procvičit, pak tato strategie bude fungovat. Pokud se pokoušíte dešifrovat HTTPS provoz jiných uživatelů bez přístupu k jejich počítačům, nebude to fungovat – to je jak šifrování, tak soukromí.

Po obdržení klíčů podle možnosti 1 nebo 2 je musíte zaregistrovat ve WireShark:

- Přejděte do nabídky Úpravy - Předvolby - Protokoly - SSL.

- Nastavte příznak „Znovu sestavit záznamy SSL zahrnující více segmentů TCP“.

- „Seznam klíčů RSA“ a klikněte na Upravit.

- Zadejte data do všech polí a zapište cestu do souboru s klíčem

Wireshark je výkonný síťový analyzátor, který lze použít k analýze provozu procházejícího síťovým rozhraním vašeho počítače. Můžete jej potřebovat k detekci a řešení problémů se sítí, ladění webových aplikací, síťových programů nebo stránek. Wireshark umožňuje plně zobrazit obsah paketu na všech úrovních, takže můžete lépe porozumět tomu, jak síť funguje na nízké úrovni.

Všechny pakety jsou zachycovány v reálném čase a poskytovány ve snadno čitelném formátu. Program podporuje velmi výkonný systém filtrování, barevné zvýraznění a další funkce, které vám pomohou najít ty správné balíčky. V tomto tutoriálu se podíváme na to, jak používat Wireshark k analýze provozu. Nedávno začali vývojáři pracovat na druhé větvi programu Wireshark 2.0, bylo v ní provedeno mnoho změn a vylepšení, zejména pro rozhraní. To je to, co použijeme v tomto článku.

Než přejdete k úvahám o způsobech analýzy provozu, musíte podrobněji zvážit, jaké funkce program podporuje, s jakými protokoly může pracovat a co umí. Zde jsou hlavní funkce programu:

- Zachycujte pakety v reálném čase z kabelového nebo jakéhokoli jiného typu síťových rozhraní a také čtěte ze souboru;

- Jsou podporována následující sběrná rozhraní: Ethernet, IEEE 802.11, PPP a lokální virtuální rozhraní;

- Pakety lze filtrovat na základě mnoha parametrů pomocí filtrů;

- Všechny známé protokoly jsou v seznamu zvýrazněny různými barvami, například TCP, HTTP, FTP, DNS, ICMP a tak dále;

- Podpora pro zachycení provozu VoIP hovorů;

- Dešifrování HTTPS provozu je podporováno, pokud je k dispozici certifikát;

- Dešifrování WEP a WPA provozu bezdrátových sítí pomocí klíče a handshake;

- Zobrazení statistik zatížení sítě;

- Zobrazení obsahu balíčku pro všechny síťové vrstvy;

- Zobrazuje čas odeslání a příjmu balíků.

Program má mnoho dalších funkcí, ale toto byly ty hlavní, které by vás mohly zajímat.

Jak používat Wireshark

Předpokládám, že program již máte nainstalovaný, ale pokud ne, můžete si jej nainstalovat z oficiálních repozitářů. Chcete-li to provést, zadejte příkaz v Ubuntu:

sudo apt install wireshark

Po instalaci najdete program v hlavním menu distribuce. Wireshark musíte spouštět s právy superuživatele, protože jinak nebude schopen analyzovat síťové pakety. To lze provést z hlavní nabídky nebo přes terminál pomocí příkazu pro KDE:

A pro Gnome/Unity:

Hlavní okno programu je rozděleno do tří částí: první sloupec obsahuje seznam síťových rozhraní dostupných pro analýzu, druhý - možnosti otevírání souborů a třetí - nápovědu.

Analýza síťového provozu

Chcete-li zahájit analýzu, vyberte síťové rozhraní, například eth0, a klikněte na tlačítko Start.

Poté se otevře následující okno, již s proudem paketů, které procházejí rozhraním. Toto okno je také rozděleno do několika částí:

- Nejlepší část- jedná se o nabídky a panely s různými tlačítky;

- Seznam balíčků- poté se zobrazí tok síťových paketů, které budete analyzovat;

- obsah balení- hned níže je obsah vybraného balíčku, je rozdělen do kategorií v závislosti na úrovni přepravy;

- Skutečný výkon- úplně dole je obsah balení zobrazen v reálné podobě i v HEX formě.

Kliknutím na libovolný balíček můžete analyzovat jeho obsah:

Zde vidíme paket požadavku DNS pro získání IP adresy webu, v samotném požadavku je odeslána doména a v paketu odpovědi obdržíme naši otázku i odpověď.

Pro pohodlnější prohlížení můžete balíček otevřít v novém okně poklepáním na záznam:

Filtry Wireshark

Ruční procházení balíčků, abyste našli ty, které potřebujete, je velmi nepohodlné, zvláště s aktivním vláknem. Proto je pro tento úkol lepší použít filtry. Pro zadávání filtrů je pod nabídkou speciální řádek. Můžete kliknout Výraz otevřít návrhář filtrů, ale je jich hodně, takže se podíváme na ty nejzákladnější:

- ip.dst- cílová IP adresa;

- ip.src- IP adresa odesílatele;

- ip.addr- IP odesílatele nebo příjemce;

- ip.proto- protokol;

- tcp.dstport- cílový přístav;

- tcp.srcport- port odesílatele;

- ip.ttl- TTL filtr, určuje vzdálenost sítě;

- http.request_uri- požadovaná adresa webu.

Chcete-li určit vztah mezi polem a hodnotou ve filtru, můžete použít následující operátory:

- == - rovná se;

- != - nerovná se;

- < - méně;

- > - více;

- <= - menší nebo rovno;

- >= - větší nebo rovno;

- zápasy- regulární výraz;

- obsahuje- obsahuje.

Chcete-li kombinovat více výrazů, můžete použít:

- && - oba výrazy musí být pravdivé pro balík;

- || - jeden z výrazů může být pravdivý.

Nyní se podívejme blíže na několik filtrů na příkladech a pokusme se porozumět všem znakům vztahů.

Nejprve vyfiltrujme všechny pakety odeslané na adresu 194.67.215. Zadejte řetězec do pole filtru a klepněte na Aplikovat. Pro pohodlí lze filtry Wireshark uložit pomocí tlačítka Uložit:

ip.dst == 194.67.215.125

A abyste mohli přijímat nejen odeslané pakety, ale také ty přijaté jako odpověď z tohoto uzlu, můžete kombinovat dvě podmínky:

ip.dst == 194.67.215.125 || ip.src == 194.67.215.125

Můžeme také vybrat přenesené velké soubory:

http.content_length > 5000

Filtrováním Content-Type můžeme vybrat všechny obrázky, které byly nahrány; Pojďme analyzovat provoz Wireshark, pakety, které obsahují slovo obrázek:

http.content_type obsahuje obrázek

Chcete-li filtr vymazat, můžete stisknout tlačítko Průhledná. Stává se, že ne vždy znáte všechny informace potřebné pro filtrování, ale chcete jen prozkoumat síť. Můžete přidat libovolné pole balíčku jako sloupec a zobrazit jeho obsah v obecném okně pro každý balíček.

Například chci zobrazit TTL (čas do života) paketu jako sloupec. Chcete-li to provést, otevřete informace o balíčku, vyhledejte toto pole v části IP. Poté vyvolejte kontextovou nabídku a vyberte možnost Použít jako sloupec:

Stejným způsobem můžete vytvořit filtr založený na libovolném požadovaném poli. Vyberte jej a vyvolejte kontextovou nabídku, poté klikněte Použít jako filtr nebo Připravte jako filtr a poté vyberte Vybraný pro zobrazení pouze vybraných hodnot, popř Nevybraný jak je odstranit:

Zadané pole a jeho hodnota se použije nebo v druhém případě vloží do pole filtru:

Tímto způsobem můžete do filtru přidat pole libovolného balíčku nebo sloupce. Tato možnost je také v kontextovém menu. K filtrování protokolů můžete použít jednodušší podmínky. Pojďme například analyzovat provoz Wireshark pro protokoly HTTP a DNS:

Další zajímavou funkcí programu je použití Wireshark ke sledování konkrétní relace mezi počítačem uživatele a serverem. Chcete-li to provést, otevřete kontextovou nabídku balíčku a vyberte Sledujte stream TCP.

Poté se otevře okno, ve kterém najdete všechna data přenesená mezi serverem a klientem:

Diagnostika problémů Wireshark

Možná vás zajímá, jak používat Wireshark 2.0 k detekci problémů ve vaší síti. K tomu je v levém dolním rohu okna kulaté tlačítko, když na něj kliknete, otevře se okno Expet Tools. V něm Wireshark shromažďuje všechny chybové zprávy a problémy se sítí:

Okno je rozděleno na záložky jako Chyby, Varování, Upozornění, Chaty. Program dokáže filtrovat a najít mnoho síťových problémů a zde je můžete velmi rychle vidět. Zde jsou také podporovány filtry Wireshark.

Analýza provozu Wireshark

Můžete velmi snadno pochopit, co si uživatelé stáhli a jaké soubory si prohlíželi, pokud připojení nebylo šifrované. Program odvádí velmi dobrou práci při extrahování obsahu.

Chcete-li to provést, musíte nejprve zastavit zachycení provozu pomocí červeného čtverce na panelu. Poté otevřete nabídku Soubor -> Exportovat objekty -> HTTP: