Rozdíl mezi protokoly Wi-Fi WPA, WPA2 a WEP. Ochrana vaší podnikové sítě pomocí WPA2-Enterprise. Jak to udělat spolehlivě

V poslední době se objevilo mnoho „odhalujících“ publikací o hacknutí nějakého nového protokolu nebo technologie, která ohrožuje bezpečnost bezdrátových sítí. Je to skutečně tak, čeho byste se měli bát a jak zajistit, aby byl přístup do vaší sítě co nejbezpečnější? Neříkají vám slova WEP, WPA, 802.1x, EAP, PKI málo? Tento krátký přehled pomůže shromáždit všechny používané technologie šifrování a autorizace rádiového přístupu. Pokusím se ukázat, že správně nakonfigurovaná bezdrátová síť představuje pro útočníka nepřekonatelnou bariéru (samozřejmě do určité hranice).

Základy

Jakákoli interakce mezi přístupovým bodem (sítí) a bezdrátovým klientem je založena na:

- Autentizace- jak se klient a přístupový bod navzájem představí a potvrdí, že mají právo spolu komunikovat;

- Šifrování- jaký šifrovací algoritmus se používá pro přenášená data, jak je generován šifrovací klíč a kdy se mění.

Parametry bezdrátové sítě, především její název (SSID), jsou pravidelně inzerovány přístupovým bodem v paketech broadcast beacon. Kromě očekávaného nastavení zabezpečení se přenášejí požadavky na QoS, parametry 802.11n, podporované rychlosti, informace o dalších sousedech atd. Autentizace určuje, jak se klient k věci prezentuje. Možné možnosti:

- OTEVŘENO- tzv. otevřená síť, ve které jsou všechna připojená zařízení okamžitě autorizována

- Sdíleno- pravost připojeného zařízení musí být ověřena klíčem/heslem

- EAP- pravost připojeného zařízení musí být ověřena pomocí protokolu EAP externím serverem

Otevřenost sítě neznamená, že s ní může kdokoli beztrestně pracovat. Pro přenos dat v takové síti se musí použitý šifrovací algoritmus shodovat, a proto musí být šifrované spojení správně vytvořeno. Šifrovací algoritmy jsou:

- Žádný- žádné šifrování, data jsou přenášena v čistém textu

- WEP- šifra založená na algoritmu RC4 s různými délkami statického nebo dynamického klíče (64 nebo 128 bitů)

- CKIP- proprietární náhrada za Cisco WEP, ranou verzi TKIP

- TKIP- Vylepšená náhrada WEP s dalšími kontrolami a ochranou

- AES/CCMP- nejpokročilejší algoritmus založený na AES256 s dalšími kontrolami a ochranou

Kombinace Otevřené ověřování, žádné šifrováníširoce používané v systémech přístupu pro hosty, jako je poskytování internetu v kavárně nebo hotelu. Pro připojení potřebujete znát pouze název bezdrátové sítě. Často se takové připojení kombinuje s dodatečným ověřením na Captive Portal přesměrováním uživatelského HTTP požadavku na další stránku, kde si můžete vyžádat potvrzení (přihlašovací heslo, souhlas s pravidly atd.).

Šifrování WEP je kompromitován a nelze jej použít (ani v případě dynamických klíčů).

Běžně se vyskytující pojmy WPA A WPA2 ve skutečnosti určit šifrovací algoritmus (TKIP nebo AES). Vzhledem k tomu, že klientské adaptéry již poměrně dlouho podporují WPA2 (AES), nemá smysl používat šifrování TKIP.

Rozdíl mezi WPA2 Osobní A WPA2 Enterprise odtud pocházejí šifrovací klíče používané v mechanice algoritmu AES. Pro privátní (domácí, malé) aplikace se používá statický klíč (heslo, kódové slovo, PSK (Pre-Shared Key)) o minimální délce 8 znaků, který se nastavuje v nastavení přístupového bodu, a je stejný pro všechny klienty dané bezdrátové sítě. Kompromit takového klíče (vysypali fazole sousedovi, zaměstnanec byl vyhozen, notebook ukraden) vyžaduje okamžitou změnu hesla pro všechny zbývající uživatele, což je reálné pouze v případě, že jich je malý počet. Pro firemní aplikace, jak název napovídá, se používá dynamický klíč, individuální pro každého aktuálně spuštěného klienta. Tento klíč lze během provozu periodicky aktualizovat bez přerušení spojení a za jeho generování je zodpovědná další komponenta - autorizační server a téměř vždy se jedná o server RADIUS.

Všechny možné bezpečnostní parametry jsou shrnuty na tomto štítku:

| Vlastnictví | Statické WEP | Dynamický WEP | WPA | WPA 2 (Enterprise) |

| Identifikace | Uživatel, počítač, karta WLAN | Uživatel, počítač | Uživatel, počítač | Uživatel, počítač |

| Povolení | Sdílený klíč | EAP | EAP nebo sdílený klíč | EAP nebo sdílený klíč |

| Integrita | 32bitová hodnota kontroly integrity (ICV) | 32bitové ICV | 64bitový kód integrity zprávy (MIC) | CRT/CBC-MAC (Counter mode Cipher Block Chaining Auth Code – CCM) Součást AES |

| Šifrování | Statický klíč | Klíč relace | Klíč pro paket přes TKIP | CCMP (AES) |

| Distribuce klíčů | Jednorázové, manuální | Segment PMK (Pair-wise Master Key). | Odvozeno od PMK | Odvozeno od PMK |

| Inicializační vektor | Text, 24 bitů | Text, 24 bitů | Pokročilý vektor, 65 bitů | 48bitové číslo paketu (PN) |

| Algoritmus | RC4 | RC4 | RC4 | AES |

| Délka klíče, bity | 64/128 | 64/128 | 128 | až 256 |

| Požadovaná infrastruktura | Žádný | POLOMĚR | POLOMĚR | POLOMĚR |

Zatímco WPA2 Personal (WPA2 PSK) je jasný, podnikové řešení vyžaduje další zvážení.

WPA2 Enterprise

Zde se zabýváme další sadou různých protokolů. Na straně klienta, speciální softwarová komponenta, žadatel (obvykle součást OS) spolupracuje s autorizační částí, AAA serverem. Tento příklad ukazuje provoz jednotné rádiové sítě postavené na lehkých přístupových bodech a řadiči. V případě použití přístupových bodů s „mozkem“ může celou roli prostředníka mezi klienty a serverem převzít samotný bod. V tomto případě jsou data klientského žadatele přenášena rádiem vytvořeným v protokolu 802.1x (EAPOL) a na straně řadiče jsou zabalena do paketů RADIUS.

Použití autorizačního mechanismu EAP ve vaší síti vede k tomu, že po úspěšné (téměř jistě otevřené) autentizaci klienta přístupovým bodem (společně s kontrolérem, pokud existuje), tento požádá klienta o autorizaci (potvrzení jeho oprávnění) s infrastrukturou RADIUS serverem:

Používání WPA2 Enterprise vyžaduje ve vaší síti server RADIUS. V současné době jsou nejúčinnějšími produkty:

- Microsoft Network Policy Server (NPS), bývalý IAS- konfigurováno přes MMC, zdarma, ale musíte si koupit Windows

- Cisco Secure Access Control Server (ACS) 4.2, 5.3- lze konfigurovat přes webové rozhraní, je funkčně propracovaný, umožňuje vytvářet distribuované a chybově odolné systémy, je drahý

- FreeRADIUS- zdarma, konfigurováno pomocí textových konfigurací, není vhodné pro správu a monitorování

Správce v tomto případě pečlivě sleduje probíhající výměnu informací a čeká na úspěšnou autorizaci nebo zamítnutí. V případě úspěchu je server RADIUS schopen přenést další parametry do přístupového bodu (například do které VLAN umístit účastníka, jakou IP adresu přidělit, profil QoS atd.). Na konci výměny umožňuje server RADIUS klientovi a přístupovému bodu generovat a vyměňovat si šifrovací klíče (individuální, platné pouze pro tuto relaci):

EAP

Samotný protokol EAP je založen na kontejnerech, což znamená, že vlastní autorizační mechanismus je ponechán na interních protokolech. V současné době byly významně distribuovány následující položky:

- EAP-RYCHLE(Flexible Authentication via Secure Tunneling) – vyvinuto společností Cisco; umožňuje autorizaci pomocí přihlašovacího jména a hesla přenášeného v tunelu TLS mezi žadatelem a serverem RADIUS

- EAP-TLS(Zabezpečení transportní vrstvy). Používá infrastrukturu veřejných klíčů (PKI) k autorizaci klienta a serveru (předmět a server RADIUS) prostřednictvím certifikátů vydaných důvěryhodnou certifikační autoritou (CA). Vyžaduje vydání a instalaci klientských certifikátů na každé bezdrátové zařízení, takže je vhodné pouze pro spravované podnikové prostředí. Certifikační server Windows má zařízení, která klientovi umožňují generovat vlastní certifikát, pokud je klient členem domény. Zablokování klienta lze snadno provést revokací jeho certifikátu (nebo prostřednictvím účtů).

- EAP-TTLS(Tunneled Transport Layer Security) je podobný EAP-TLS, ale při vytváření tunelu nevyžaduje klientský certifikát. V takovém tunelu, podobně jako u SSL připojení prohlížeče, se provádí další autorizace (pomocí hesla nebo něčeho jiného).

- PEAP-MSCHAPv2(Protected EAP) – podobný EAP-TTLS v tom, že zpočátku vytváří šifrovaný tunel TLS mezi klientem a serverem, který vyžaduje certifikát serveru. Následně v takovém tunelu probíhá autorizace pomocí známého protokolu MSCHAPv2.

- PEAP-GTC(Generic Token Card) – podobná předchozí, ale vyžaduje karty s jednorázovým heslem (a odpovídající infrastrukturu)

Všechny tyto metody (kromě EAP-FAST) vyžadují certifikát serveru (na serveru RADIUS) vydaný certifikační autoritou (CA). V tomto případě musí být samotný certifikát CA přítomen na klientském zařízení v důvěryhodné skupině (což lze snadno implementovat pomocí zásad skupiny ve Windows). EAP-TLS navíc vyžaduje individuální klientský certifikát. Autenticita klienta je ověřena jak digitálním podpisem, tak (volitelně) porovnáním certifikátu poskytnutého klientem serveru RADIUS s tím, co server získal z infrastruktury PKI (Active Directory).

Podporu pro kteroukoli z metod EAP musí poskytovat žadatel na straně klienta. Standardní vestavěný systém Windows XP/Vista/7, iOS, Android poskytuje alespoň EAP-TLS a EAP-MSCHAPv2, díky čemuž jsou tyto metody populární. Klientské adaptéry Intel pro Windows jsou dodávány s nástrojem ProSet, který rozšiřuje dostupný seznam. Cisco AnyConnect Client dělá totéž.

Jak je spolehlivý?

Koneckonců, co je potřeba k tomu, aby útočník hacknul vaši síť?

Pro Open Authentication, No Encryption – nic. Připojeno k síti a je to. Protože je rádiové médium otevřené, signál se šíří různými směry a není snadné jej zablokovat. Pokud máte příslušné klientské adaptéry, které vám umožňují poslouchat vzduch, je síťový provoz viditelný stejným způsobem, jako kdyby se útočník připojil k drátu, k rozbočovači, k portu SPAN přepínače.

Šifrování založené na WEP vyžaduje pouze IV čas a jeden z mnoha volně dostupných skenovacích nástrojů.

Pro šifrování založené na TKIP nebo AES je přímé dešifrování teoreticky možné, ale v praxi se nevyskytly žádné případy hackování.

Samozřejmě můžete zkusit uhodnout PSK klíč nebo heslo pro některou z metod EAP. Běžné útoky proti těmto metodám nejsou známy. Můžete zkusit použít metody sociálního inženýrství nebo termorektální kryptoanalýzu.

Přístup k síti chráněné EAP-FAST, EAP-TTLS, PEAP-MSCHAPv2 můžete získat pouze v případě, že znáte přihlašovací heslo uživatele (hackování jako takové je nemožné). Útoky hrubou silou hesla nebo útoky zaměřené na zranitelnosti v MSCHAP také nejsou možné nebo obtížné kvůli skutečnosti, že kanál EAP klient-server je chráněn šifrovaným tunelem.

Přístup do sítě uzavřené pomocí PEAP-GTC je možný buď hacknutím tokenového serveru, nebo odcizením tokenu spolu s jeho heslem.

Přístup do sítě uzavřené pomocí EAP-TLS je možný odcizením uživatelského certifikátu (samozřejmě spolu s jeho soukromým klíčem) nebo vydáním platného, ale falešného certifikátu. To je možné pouze v případě ohrožení certifikačního centra, které je v běžných společnostech chráněno jako nejcennější IT zdroj.

Vzhledem k tomu, že všechny výše uvedené metody (kromě PEAP-GTC) umožňují ukládání (cachování) hesel/certifikátů, při krádeži mobilního zařízení získá útočník plný přístup bez jakýchkoli dotazů ze sítě. Preventivně lze využít plné šifrování pevného disku s požadavkem na heslo při zapnutí zařízení.

Pamatujte: se správným designem může být bezdrátová síť velmi bezpečná; Neexistují žádné prostředky k hacknutí takové sítě (do určité míry)

Ahoj všichni!

Trochu jsem analyzoval komentáře, které návštěvníci zanechávají na webu, zkontroloval dotazy a zjistil, že je zde velmi častý problém s připojením k Wi-Fi, o kterém jsem ještě nepsal. Na webu však bylo zanecháno mnoho komentářů s žádostí o pomoc při řešení tohoto problému. Něco jsem tam poradil, ale nevím, jestli ti moje rada pomohla (málokdy někdo píše o výsledcích 🙁).

A včera, Romane (Děkuji milý člověče :) Zanechal jsem komentář k článku, ve kterém jsem sdílel informace o tom, jak problém vyřešil „Uloženo, ochrana WPA\WPA2“. Tento komentář mi pomohl problém trochu pochopit a rozhodl jsem se shromáždit všechny tipy na řešení této chyby do jednoho článku.

Podstata problému

Při připojení telefonu nebo tabletu (s největší pravděpodobností na Androidu), do vaší domácí sítě nebo někde v kavárně se vedle názvu sítě objeví nápis „Uloženo, ochrana WPA\WPA2“. A nic jiného se neděje. Pokud kliknete na tuto síť a vyberete Připojit, tak se nic nestane. Jak tato chyba vypadá, můžete vidět na snímku obrazovky výše.

Konkrétně jsem tento problém vyvolal na svém Wi-Fi routeru Asus RT-N13U a pokusil jsem se připojit telefon HTC One V (Android 4.0). Dostal jsem tedy zprávu „Uloženo, ochrana WPA\WPA2“. Navíc vše vyšlo napoprvé. Jak? Ano, velmi jednoduché. V nastavení mého routeru byl „Wireless Network Mode“ nastaven na Auto a já jsem jej nastavil na n Only. Uložil jsem nastavení, odpojil telefon od Wi-Fi, ale už se nešlo připojit :)

Hlavní příčiny chyby „Uloženo, ochrana WPA\WPA2“

Přátelé, nemohu říci přesně vše a poradit, které budou stoprocentně fungovat, doufám, že rozumíte. Všechna zařízení jsou jiná, každý má jiné nastavení a mnoho dalších nuancí.

Pokusím se však shromáždit důvody, které jsou mi známé, a způsoby, jak je vyřešit, díky nimž může takový problém s připojením k bezdrátové síti nastat.

Pokud se při připojování k bezdrátové síti na telefonu zobrazí zpráva „Uloženo, chráněno WPA\WPA2“ (možná trochu jinak), pak se vyplatí tato nastavení zkontrolovat (Doporučuji zkontrolovat ve stejném pořadí):

Chcete-li začít, jednoduše restartujte router.

Tento problém jsem již několikrát zaznamenal: Internet v telefonu prostě přestane fungovat, ale připojení je a síť je dobrá. Vypnu a zapnu Wi-Fi na svém telefonu, ale už se nepřipojuje k síti, zobrazuje se „Uloženo, ochrana WPA2“. Pomůže pouze restart routeru.

- Nastavte správný region v nastavení routeru

- Zkontrolujte, zda je heslo pro síť Wi-Fi správné

- Zkontrolujte (změňte) provozní režim bezdrátové sítě v nastavení routeru

- Zkontrolujte (změňte) typ šifrování a typ zabezpečení, změňte heslo v nastavení routeru

- Experimentujte se změnou kanálu, na kterém funguje vaše bezdrátová síť.

- Zkuste změnit šířku kanálu.

A nyní podrobněji ke všem bodům

Nastavte správný region v nastavení routeru

Velmi často se tato chyba vyskytuje právě proto, že nastavení Wi-Fi je nastaveno na nesprávnou oblast.

Na příkladu Tp-Link vám ukážu, jak změnit region. Pokud máte router od jiné společnosti, pak se tato nastavení s největší pravděpodobností mění na stejné stránce, kde nastavujete název a další nastavení bezdrátové sítě.

V Ovládacích panelech přejděte na kartu Bezdrátový (Bezdrátový režim) a naproti tomu Kraj uveďte zemi, ve které se nacházíte.

Uložte nastavení kliknutím na tlačítko Uložit(Uložit).

Uložte nastavení kliknutím na tlačítko Uložit(Uložit).

Zkontrolujte heslo a znovu se připojte

Možná jste prostě zadali špatně heslo (v tom případě však s největší pravděpodobností dojde k neustálému spojení v kruhu. Ale musíte zkontrolovat) a než se dostanete do nastavení routeru, doporučuji vám to zkontrolovat.

Můžete se zeptat, jak mohu zadat heslo znovu, protože požadavek na heslo se neobjeví. Je třeba odstranit připojení. Stačí kliknout na vaši síť a vybrat Vymazat.

Nyní znovu klikněte na svou síť a zadejte heslo Wi-Fi. Jen se ujistěte, že je to správné. Pokud jste zapomněli, podívejte se na heslo v nastavení routeru nebo na připojeném počítači (pokud nějaké jsou). Více se dočtete v článku.

Kontrola provozního režimu bezdrátové sítě

Zdá se mi, že toto je hlavní důvod. Jen vaše zařízení (telefon, tablet) nemusí podporovat provozní režim, ve kterém router pracuje.

Provozním režimem jsou ta nesrozumitelná písmena b/g/n, kterého jste si již pravděpodobně všimli v nastavení routeru. Zkuste experimentovat se změnou režimů. Nezapomeňte po každé změně restartovat router a vypnout/zapnout Wi-Fi na telefonu (tabletu).

Nainstaloval jsem tedy n Only místo Auto a vyskočila chyba. Co když například již v nastavení máte n Only? Zde jsou vaše problémy.

Změna typu šifrování/zabezpečení, hesla

Může se stát, že vašemu zařízení prostě nevyhovuje typ zabezpečení nebo šifrování, které router používá. Nebo se vám nelíbí heslo.

Doporučuji nastavit následující hodnoty:

WPA/WPA2 – osobní (doporučeno)

Verze: WPA-PSK

Šifrování: AES

Heslo (klíč) PSK – pouze minimálně osm znaků a číslic.

Uložíme, restartujeme router, smažeme spojení v telefonu a připojíme se zadáním nového hesla.

Pozor! Po změně hesla nebo jiných nastavení zabezpečení mohou nastat problémy s připojením dalších zařízení, která již byla k této síti připojena (počítače, notebooky, televize).

Experimentování s kanálem, na kterém funguje síť Wi-Fi

Je to samozřejmě nepravděpodobné, ale může být. O tom, co je kanál bezdrátové sítě, jak jej změnit a proč, jsem psal v článku -.

Zkuste experimentovat a uvidíte, zda to pomůže.

Šířka kanálu

V nastavení Wi-Fi routeru je taková položka jako Šířka kanálu. Pokud máte např. TP-Link a menu je v angličtině, tak se to nazývá Šířka kanálu.

Zde můžete vybrat několik možností: Auto, 20MHz a 40MHz - v závislosti na routeru. Zkuste nejprve nainstalovat Auto(nebo v Asus 20MHz/40MHz), pokud to nepomůže, tak samostatně.

Kde mohu změnit šířku kanálu?

Přejděte do nastavení routeru ( adresa 192.168.1.1, nebo 192.168.0.1, zadejte login/heslo – podívejte se na spodní stranu routeru).

Asus

Přejděte na kartu Bezdrátová síť a změňte hodnotu opačnou Šířka kanálu.

TP-Link

Tab Bezdrátový – Nastavení bezdrátového připojení, odstavec Šířka kanálu.

Nezapomeňte uložit nastavení a restartujte router.

Doslov

Zdá se, že jsem napsal vše, co jsem chtěl. Opravdu doufám, že vám moje rada pomůže. Zbavíte se tohoto problému a propojíte svůj telefon nebo tablet s Wi-Fi routerem :)

Možná znáte další řešení tohoto problému, podělte se o ně v komentářích - budu vděčný!

Všechno nejlepší!

Také na webu:

Telefon (tablet) se nepřipojuje k Wi-Fi, hlásí „Uloženo, chráněno WPA\WPA2“ aktualizováno: 7. února 2018 uživatelem: admin

Dnes se ponoříme trochu hlouběji do tématu zabezpečení bezdrátového připojení. Pojďme zjistit, co to je - nazývá se to také „ověření“ - a který z nich je lepší vybrat. Určitě jste se již setkali se zkratkami jako WEP, WPA, WPA2, WPA2/PSK. A také některé z jejich odrůd - Personal nebo Enterprice a TKIP nebo AES. Nuže, pojďme se na všechny blíže podívat a zjistit, jaký typ šifrování zvolit, aby byla zajištěna maximální rychlost bez obětování rychlosti.

Beru na vědomí, že je nezbytné chránit vaše WiFi heslem, bez ohledu na to, jaký typ šifrování zvolíte. I ta nejjednodušší autentizace se v budoucnu vyhne docela vážným problémům.

Proč to říkám? Nejde ani o to, že připojení mnoha špatných klientů zpomalí vaši síť – to je jen začátek. Hlavním důvodem je, že pokud vaše síť není chráněna heslem, může se k ní připojit útočník, který bude provádět nelegální akce zpod vašeho routeru a vy se pak budete muset za jeho činy zodpovídat, takže ochranu wifi berte velmi vážně .

Šifrování dat a typy ověřování WiFi

Jsme tedy přesvědčeni o potřebě šifrovat síť wifi, nyní se podívejme, jaké typy existují:

Co je ochrana WEP wifi?

WEP(Wired Equivalent Privacy) je úplně první standard, který se objevil, ale jeho spolehlivost již nesplňuje moderní požadavky. Všechny programy nakonfigurované k hacknutí wifi sítě pomocí metod hrubé síly jsou zaměřeny především na výběr šifrovacího klíče WEP.

Co je klíč nebo heslo WPA?

WPA(Wi-Fi Protected Access) je modernější autentizační standard, který vám umožní spolehlivě chránit vaši místní síť a internet před nelegálním průnikem.

Co je WPA2-PSK – osobní nebo podnikový?

WPA2- vylepšená verze předchozího typu. Hacknutí WPA2 je téměř nemožné, poskytuje maximální míru zabezpečení, takže ve svých článcích vždy bez vysvětlení říkám, že si jej musíte nainstalovat – teď už víte proč.

Bezpečnostní standardy WiFi WPA2 a WPA mají další dvě varianty:

- Osobní, označované jako WPA/PSK nebo WPA2/PSK. Tento typ je nejpoužívanější a optimální pro použití ve většině případů – jak doma, tak v kanceláři. Ve WPA2/PSK nastavíme heslo o délce alespoň 8 znaků, které se ukládá do paměti zařízení, které k routeru připojujeme.

- Podnik- složitější konfigurace, která vyžaduje, aby byla na routeru povolena funkce RADIUS. Funguje na principu, to znamená, že pro každý jednotlivý připojený gadget je přiděleno samostatné heslo.

Typy šifrování WPA – TKIP nebo AES?

Takže jsme se rozhodli, že WPA2/PSK (Personal) je optimální volbou pro zabezpečení sítě, ale má další dva typy šifrování dat pro autentizaci.

- TKIP- dnes je to zastaralý typ, ale stále je široce používán, protože mnoho zařízení po určitý počet let podporuje pouze jej. Nepracuje s technologií WPA2/PSK a nepodporuje 802.11n WiFi.

- AES- v současnosti nejnovější a nejspolehlivější typ šifrování WiFi.

Jaký typ šifrování mám zvolit a nastavit klíč WPA na svém WiFi routeru?

Teorii jsme si utřídili – přejděme k praxi. Protože nikdo nepoužívá standardy WiFi 802.11 „B“ a „G“, které mají maximální rychlost až 54 Mbit/s, dnes je normou 802.11 „N“ nebo „AC“, které podporují rychlosti až 300 Mbit /s a vyšší , pak nemá smysl uvažovat o možnosti použít ochranu WPA/PSK s typem šifrování TKIP. Když tedy nastavujete bezdrátovou síť, nastavte ji na výchozí

WPA2/PSK - AES

Nebo jako poslední možnost zadejte jako typ šifrování „Auto“, aby bylo stále umožněno připojení zařízení se zastaralým modulem WiFi.

Klíč WPA, nebo jednoduše řečeno heslo pro připojení k síti, musí mít v tomto případě od 8 do 32 znaků, včetně anglických malých a velkých písmen a také různých speciálních znaků.

Bezdrátové zabezpečení na vašem routeru TP-Link

Snímky obrazovky výše ukazují ovládací panel moderního routeru TP-Link v nové verzi firmwaru. Nastavení šifrování sítě zde je v části „Pokročilá nastavení – Bezdrátový režim“.

Ve staré „zelené“ verzi jsou konfigurace sítě WiFi, které nás zajímají, umístěny v „ Bezdrátový režim – Zabezpečení". Pokud uděláte vše jako na obrázku, bude to skvělé!

Pokud jste si všimli, existuje také položka jako „období aktualizace skupinového klíče WPA“. Faktem je, že pro zajištění vyšší bezpečnosti se skutečný digitální klíč WPA pro šifrování připojení dynamicky mění. Zde nastavíte hodnotu v sekundách, po které dojde ke změně. Doporučuji to nechat být a nechat na výchozím nastavení – interval aktualizace se model od modelu liší.

Metoda ověření na routeru ASUS

Na routerech ASUS jsou všechna nastavení WiFi umístěna na jedné stránce „Bezdrátová síť“.

Ochrana sítě prostřednictvím routeru Zyxel Keenetic

Podobně pro Zyxel Keenetic – sekce „WiFi síť – přístupový bod“

U routerů Keenetic bez prefixu „Zyxel“ lze typ šifrování změnit v sekci „Domácí síť“.

Nastavení zabezpečení routeru D-Link

Na D-Linku hledáme sekci „ Wi-Fi - Zabezpečení»

Dnes jsme pochopili typy šifrování WiFi a pojmy jako WEP, WPA, WPA2-PSK, TKIP a AES a naučili jsme se, který z nich je lepší vybrat. Přečtěte si také o dalších možnostech zabezpečení sítě v jednom z mých předchozích článků, ve kterém mluvím o MAC a IP adresách a dalších metodách zabezpečení.

Video o nastavení typu šifrování na routeru

Dnes má mnoho lidí doma Wi-Fi router. Bezdrátově je totiž mnohem jednodušší připojit k internetu notebook, tablet a chytrý telefon, kterých je v každé rodině více než lidí. A on (směrovač) je v podstatě bránou do informačního vesmíru. Přečtěte si přední dveře. A na těchto dveřích záleží, zda k vám bez vašeho svolení přijde nezvaný host. Proto je velmi důležité dbát na správnou konfiguraci routeru, aby vaše bezdrátová síť nebyla zranitelná.

Myslím, že vám nemusím připomínat, že skrytí SSID přístupového bodu vás nechrání. Omezení přístupu pomocí MAC adresy není účinné. Proto pouze moderní metody šifrování a složité heslo.

Proč šifrovat? kdo mě potřebuje? Nemám co skrývat

Není to tak děsivé, když ukradnou PIN kód z vaší kreditní karty a vyberou z ní všechny peníze. Navíc, pokud někdo surfuje po internetu na vaše náklady, zná heslo Wi-Fi. A není to tak děsivé, když zveřejní vaše fotky z firemních večírků, kde vypadáte nevzhledně. Mnohem urážlivější je, když se vám útočníci dostanou do počítače a smažou fotky, jak jste vyzvedli syna z porodnice, jak udělal první krůčky a šel do první třídy. Samostatným tématem jsou zálohy, ty je samozřejmě potřeba udělat... Časem se vám ale může obnovit pověst, vydělat peníze, ale fotografie, které jsou vám drahé, už tam nejsou. Myslím, že každý má něco, o co nechce přijít.

Váš router je hraniční zařízení mezi soukromým a veřejným, takže se ujistěte, že je plně chráněno. Navíc to není tak těžké.

Šifrovací technologie a algoritmy

Teorii vynechávám. Nezáleží na tom, jak to funguje, hlavní věcí je vědět, jak to používat.

Bezdrátové bezpečnostní technologie vyvinuté v následujícím chronologickém pořadí: WEP, WPA, WPA2. Vyvinuly se také šifrovací metody RC4, TKIP, AES.

Nejlepší z hlediska zabezpečení je dnes kombinace WPA2-AES. Přesně takto byste se měli pokusit nakonfigurovat Wi-Fi. Mělo by to vypadat nějak takto:

WPA2 je povinné od 16. března 2006. Ale někdy můžete stále najít zařízení, které to nepodporuje. Zejména pokud máte na počítači nainstalovaný systém Windows XP bez 3. aktualizace service pack, nebude WPA2 fungovat. Z důvodu kompatibility proto na routerech najdete možnosti konfigurace WPA2-PSK -> AES+TKIP a další zvěřinec.

Ale pokud je vaše flotila zařízení moderní, pak je lepší použít WPA2 (WPA2-PSK) -> AES, jako dnes nejbezpečnější možnost.

Jaký je rozdíl mezi WPA (WPA2) a WPA-PSK (WPA2-PSK)

Standard WPA poskytuje Extensible Authentication Protocol (EAP) jako základ pro mechanismus ověřování uživatele. Nezbytnou podmínkou autentizace je předložení uživatelem certifikátu (jinak nazývaného pověření) potvrzujícího jeho oprávnění k přístupu do sítě. Pro získání tohoto práva je uživatel ověřen proti speciální databázi registrovaných uživatelů. Bez ověření bude uživateli zakázáno používat síť. Registrovaná uživatelská základna a ověřovací systém ve velkých sítích jsou obvykle umístěny na speciálním serveru (nejčastěji RADIUS).

Režim zjednodušeného předsdíleného klíče (WPA-PSK, WPA2-PSK) umožňuje používat jedno heslo, které je uloženo přímo v routeru. Na jednu stranu je vše zjednodušeno, není potřeba vytvářet a udržovat uživatelskou základnu, na druhou stranu se všichni přihlašují stejným heslem.

Doma je vhodnější používat WPA2-PSK, tedy zjednodušený režim standardu WPA. Zabezpečení Wi-Fi tímto zjednodušením netrpí.

Heslo pro přístup k Wi-Fi

Všechno je zde jednoduché. Heslo pro váš bezdrátový přístupový bod (směrovač) musí mít více než 8 znaků a musí obsahovat různá písmena, čísla a interpunkční znaménka. A neměl by s vámi být nijak spojován. To znamená, že data narození, vaše jména, čísla aut, telefonní čísla atd. nelze použít jako heslo.

Protože je téměř nemožné prolomit WPA2-AES čelně (v laboratorních podmínkách bylo simulováno pouze několik případů), hlavními metodami prolomení WPA2 jsou slovníkový útok a hrubá síla (sekvenční prohledávání všech možností hesla). Proto čím složitější heslo, tím menší šanci mají útočníci.

... v SSSR se na nádražích rozšířily automatické skříňky. Kód zámku byl jedno písmeno a tři čísla. Málokdo však ví, že první verze úložných skříněk používala jako kombinaci kódu 4 číslice. Zdá se, jaký je v tom rozdíl? Ostatně i počet kombinací kódů je stejný – 10 000 (deset tisíc). Ale jak ukázala praxe (zejména Moskevské kriminalistické oddělení), když byl člověk požádán, aby použil kombinaci 4 číslic jako heslo k buňce s úložnými prostory, mnoho lidí použilo svůj rok narození (aby nezapomněli ). To, co útočníci docela úspěšně využili. Ostatně byly známy první dvě číslice v datu narození naprosté většiny obyvatel země - 19. Zbývá jen od oka určit přibližný věk odbavujícího zavazadla a to zvládne každý z nás s přesností +/- 3 roky a ve zbytku dostaneme (přesněji útočníci) méně 10 kombinací pro výběr přístupového kódu do automatické úložné skříňky...

Nejoblíbenější heslo

Lidská lenost a nezodpovědnost si vybírá svou daň. Zde je seznam nejoblíbenějších hesel:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Datum narození

- Číslo mobilního telefonu

Bezpečnostní pravidla při vytváření hesla

- Každému jeho. To znamená, že heslo routeru by se nemělo shodovat s žádným jiným heslem, které máte. Například z pošty. Stanovte si pravidlo, že všechny účty mají svá vlastní hesla a všechna jsou jiná.

- Používejte silná hesla, která nelze uhodnout. Například: 2Rk7-kw8Q11vlOp0

Heslo k Wi-Fi má jednu obrovskou výhodu. Nemusíte si to pamatovat. Můžete to napsat na kus papíru a přilepit na spodní část routeru.

Wi-Fi zóna pro hosty

Pokud vám váš router umožňuje uspořádat oblast pro hosty. Pak to určitě udělejte. Přirozeně jej chráníte pomocí WPA2 a silného hesla. A teď, když k vám domů přijdou přátelé a požádají vás o přístup k internetu, nemusíte jim říkat své hlavní heslo. Navíc je zóna pro hosty v routerech izolována od hlavní sítě. A jakékoli problémy se zařízeními vašich hostů neovlivní vaši domácí síť.

TKIP a AES jsou dva alternativní typy šifrování, které se používají v režimech zabezpečení WPA a WPA2. V nastavení zabezpečení bezdrátové sítě směrovačů a přístupových bodů si můžete vybrat jednu ze tří možností šifrování:

- TKIP;

- TKIP+AES.

Pokud vyberete druhou (kombinovanou) možnost, klienti se budou moci připojit k přístupovému bodu pomocí kteréhokoli z těchto dvou algoritmů.

TKIP nebo AES? co je lepší?

Odpověď: pro moderní zařízení je rozhodně vhodnější algoritmus AES.

TKIP používejte pouze v případě, že máte problémy s výběrem toho prvního (někdy se stává, že při použití šifrování AES se spojení s přístupovým bodem přeruší nebo se vůbec nenaváže. Obvykle se tomu říká nekompatibilita zařízení).

Jaký je rozdíl?

AES je moderní a bezpečnější algoritmus. Je kompatibilní se standardem 802.11n a poskytuje vysoké rychlosti přenosu dat.

TKIP je zastaralý. Má nižší úroveň zabezpečení a podporuje rychlost přenosu dat až 54 Mbit/s.

Jak přejít z TKIP na AES

Případ 1. Přístupový bod pracuje v režimu TKIP+AES

V tomto případě stačí změnit typ šifrování na klientských zařízeních. Nejjednodušší způsob, jak to udělat, je odstranit síťový profil a znovu se k němu připojit.

Případ 2: Přístupový bod používá pouze TKIP

V tomto případě:

1. Nejprve přejděte na webové rozhraní přístupového bodu (resp. routeru). Změňte šifrování na AES a uložte nastavení (více čtěte níže).

2. Změňte šifrování na klientských zařízeních (více podrobností v dalším odstavci). A opět je snazší zapomenout na síť a znovu se k ní připojit zadáním bezpečnostního klíče.

Povolení šifrování AES na routeru

Jako příklad použijeme D-Link

Přejděte do sekce Nastavení bezdrátového připojení.

Klepněte na tlačítko Ruční nastavení bezdrátového připojení.

Nastavte režim zabezpečení WPA2-PSK.

Najděte položku Typ šifry a nastavte hodnotu AES.

Klikněte Uložit nastavení.

Jako příklad použijeme TP-Link

Otevřená sekce Bezdrátový.

Vyberte položku Bezdrátové zabezpečení.

V terénu Verze vybrat WPA2-PSK.

V terénu Šifrování vybrat AES.

Klepněte na tlačítko Uložit:

Změňte typ bezdrátového šifrování v systému Windows

Windows 10 a Windows 8.1

Tyto verze OS nemají příponu . Proto existují tři možnosti, jak změnit šifrování.

Možnost 1. Systém Windows sám zjistí nesoulad v nastavení sítě a vyzve vás k opětovnému zadání bezpečnostního klíče. V tomto případě se automaticky nainstaluje správný šifrovací algoritmus.

Možnost 2. Systém Windows se nebude moci připojit a nabídne zapomenutí sítě zobrazením odpovídajícího tlačítka:

Poté se budete moci bez problémů připojit ke své síti, protože... její profil bude smazán.

Možnost 3. Síťový profil budete muset smazat ručně přes příkazový řádek a teprve poté se znovu připojit k síti.

Postupujte takto:

1 Spusťte příkazový řádek.

2 Zadejte příkaz:

Netsh wlan zobrazit profily

pro zobrazení seznamu uložených profilů bezdrátové sítě.

3 Nyní zadejte příkaz:

Netsh wlan odstranit profil "název vaší sítě"

pro smazání vybraného profilu.

Pokud název sítě obsahuje mezeru (např "wifi 2"), dejte to do uvozovek.

Na obrázku jsou všechny popsané akce:

4 Nyní klikněte na ikonu bezdrátové sítě na hlavním panelu:

5 Vyberte síť.

6 Klikněte Připojit:

7 Zadejte svůj bezpečnostní klíč.

Windows 7

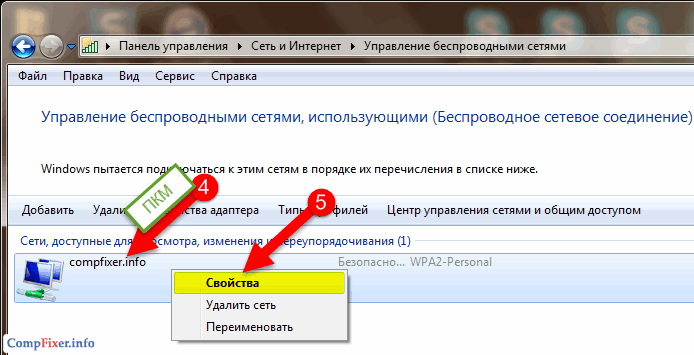

Vše je zde jednodušší a přehlednější.

1 Klepněte na ikonu bezdrátové sítě na hlavním panelu.

3 Klikněte na odkaz Správa bezdrátové sítě:

4 Klepněte pravým tlačítkem na profil požadované sítě.

5 Vyberte Vlastnosti:

Pozor! V tomto kroku můžete také kliknout Smazat síť a znovu se k němu připojte! Pokud se tak rozhodnete, nemusíte dále číst.

6 Přejděte na kartu Bezpečnost.