Снятие баннеров. Самостоятельное удаление баннера-вымогателя. Коды разблокировки и утилита Avz

Описание проблемы : при открытии любого сайта в браузере выскакивает реклама. Всплывающие вирусные баннеры закрывают собой контент, а веб-страницы загружаются медленно. При клике на ссылки в браузере открываются окна и вкладки с рекламой. В этой статье описано, как убрать рекламу в браузере Гугл Хром, Яндекс, Опера, Мозилла, Internet Explorer.

Пример окна со сторонними баннерами:

Откуда берется сторонняя реклама в браузере?

Почему антивирус не удаляет рекламу из браузера?

Рекламный баннер не является вирусом как таковым. Пользователь сам запускает программу, вносящую изменения в систему, думая, что он скачал игру или нечто безопасное. А антивирус видит, что файл запустился не сам, как это бывает у вируса, а его запустил пользователь от своего имени.

Как убрать рекламу в браузере — подробная эффективная инструкция

1 Зайдите в Панель управления и выберите пункт Программы и компоненты . Внимательно просмотрите список установленных программ. Удалите следующие нежелательные программы, если они присутствуют в списке:

Также, вам может помочь утилита для очистки браузеров от Avast:

3

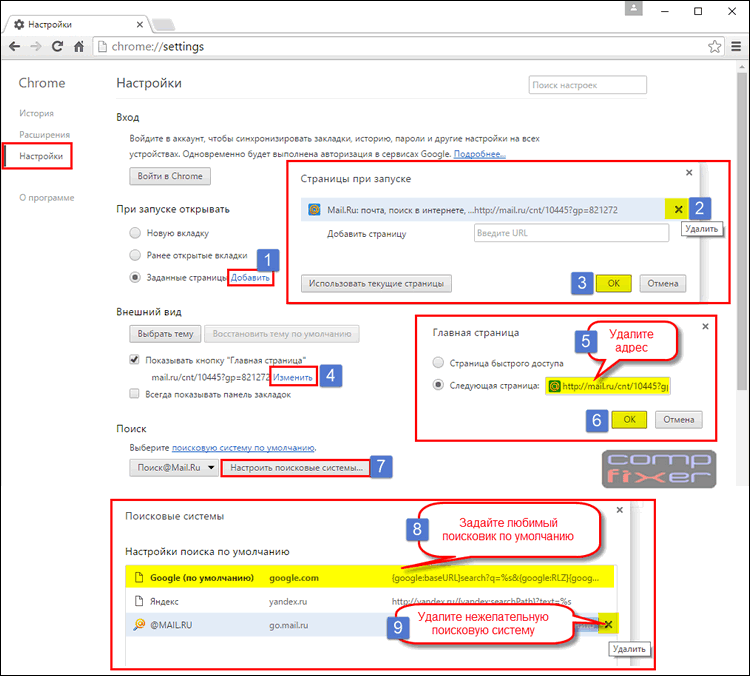

Проверьте настройки стартовых страниц. Уберите стартовые страницу, которые прописал вирус. (Инструкция для Google Chrome: )

Внимание! Вместо пунктов 2 и 3 вы можете . Но учтите, что в этом случае вы удалите абсолютно все приложения, расширения, настройки поисковых систем и стартовых страниц. После сброса придётся настраивать браузеры с нуля.

6 Проверьте, нет ли изменений в ярлыках браузеров. Чаще всего вредоносные программы прописывают туда стартовую страницу. Если в поле Объект дописана стартовая страница вида http://имя-сайта.ру , то для того, чтобы убрать рекламу в браузере, сотрите адрес сайта и сохраните ярлык кнопкой ОК:

Если вам не удаётся сохранить ярлык, проверьте, чтобы на вкладке Общие не было галки Только чтение . Если она есть — снимите её и нажмите Применить. После этого переходите на вкладку Ярлык, удаляйте приписку и сохраняйте изменение в ярлыке кнопкой ОК .

Часто появляются приписки для перехода на следующие(часто вредоносные) сайты:

(не вздумайте вставлять эти строки в браузер!

)

mygooglee.ru

www.pribyldoma.com

rugooglee.ru

sweet-page.com

dengi-v-internete.net

delta-homes.com

v-inet.net

otvetims.net

biznes-ideia.net

newsray.ru

default-search.net

7 Установите программу CCleaner. Выполните очистку:

- кэшей во всех браузерах;

- файлов cookies;

- очистку временных файлов системы;

8

Установите программу MalwareBytes AntiMalware. (Прочтите нашу статью о том, как удалять рекламу, вредоносные программы и вирусы с ее помощью: )

Обновите базы.

Выполните полное сканирование системы и удалите все найденные вирусы, которые часто являются причиной появления сторонней рекламы в Chrome, Firefox, Opera и других браузерах на компьютере с любой версией Windows:

Удаление вредоносного ПО, из-за которого в браузере появляется реклама

9

Важный пункт!

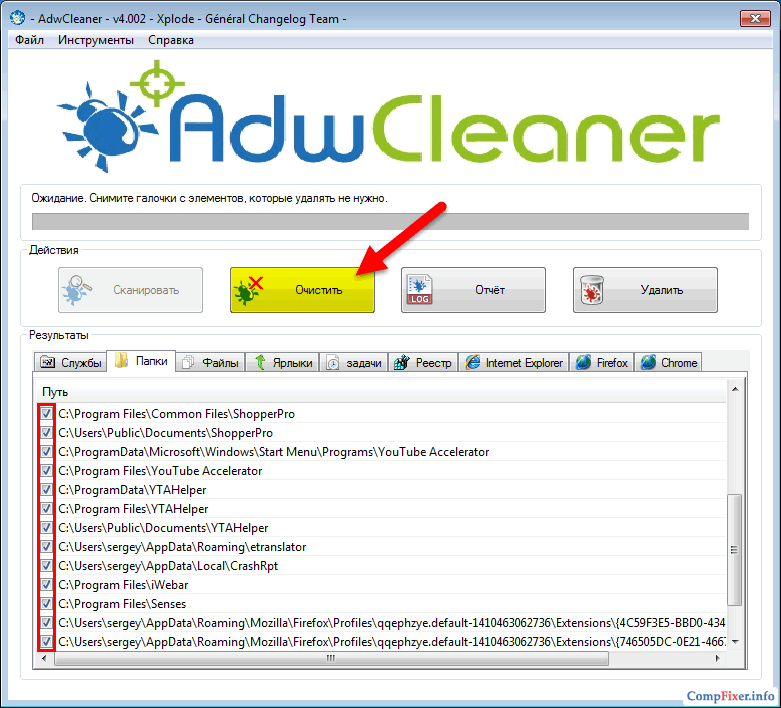

Скачайте программу AdwCleaner. ()

Выполните сканирование системы и удалите все найденное вредоносное ПО с последующей перезагрузкой. Во многих случаях лишь одна эта программа позволяет полностью искоренить рекламу, которая появляется в браузере из-за нежелательных расширений:

Эта маленькая программка очень часто помогает убрать рекламу в браузере буквально за пару кликов!

10 Выполните проверку системы с помощью пробной версией программы HitmanPro . (Читайте подробную инструкцию о регистрации и использовании программы: ). Эта мощная утилита нередко помогает избавиться от рекламы, назойливых баннеров и всплывающих окон, с которыми другие антивирусы не справляются.

Если вышеописанные действия не помогают, скорее всего, вредоносные программы модифицировали настройки браузеров в реестре или серьезно повредили систему. Переходите к следующему пункту.

Что делать, если ничего не помогло убрать рекламу в браузере

11 Необходимо удалить все браузеры и почистить реестр вручную. Как это сделать?

- Удаляете браузер Opera.

- Перезагружаетесь.

- Удаляете папку C:\Program Files (x86)\Opera .

- Запускаете regedit, ищете в реестре все ключи, содержащие слово opera

, и удаляете их вручную.

При этом, следует быть осторожным, чтобы случайно не удалить ключи, которые содержат схожие слова, например, opera tion, opera ting. - Удаляете браузер Chrome, Firefox и все остальные.

- Перезагружаетесь.

- Удаляете их папки из Program Files и Program Files (x86) .

- Ищете названия браузеров в ключах и именах разделов реестра и удаляете их.

После удаления всех браузеров:

- Выполняете ;

- Устанавливаете свой любимый браузер заново и смотрите на результат.

- Если баннеров нет, устанавливаете остальные браузеры, если они вам нужны.

Часто во время поиска в глобальной путине Интернет Вы можете попасть на сайт, который содержит вирус и установить себе на компьютер вредоносный код, который заблокирует Вашу ОС.

Как правило, для разблокировки требуется отправить смс с кодом и заплатить за сообщение определенную сумму. Для того, чтобы убрать баннер с рабочего стола самостоятельно существует несколько простых и не очень способов.

Итак, мы рассмотрим наиболее простые и распространенные варианты, как убрать баннер в Windows 7 и Windows XP .

Как удалить баннер windows 7: пошаговая инструкция

В первую очередь следует попробовать удалить баннер с помощью безопасного режима загрузки ПК.

Чтобы убрать баннер с помощью Безопасного режима необходимо выключить компьютер и попробовать загрузить его в Безопасном режиме . Для этого нужно при начале загрузки нажать клавишу F-8, а затем выбрать необходимый режим загрузки.

Если у Вас получилось загрузить Безопасный режим, то необходимо восстановить предыдущую версию системы используя Точки восстановления.

Если же восстановить систему не вышло, то выполняем следующие действия:

1 . Для начала включим отображение скрытых папок, потому как вирусные файлы будут обязательно скрытыми. В ОП Windows XP: кликаем на любой папке правой кнопкой мыши и жмем на строчку Сервис, здесь выбираем Свойства папки, далее ищем вкладку Вид и в ней отмечаем пункт Показывать скрытые файлы и папки, нажимаем Применить.

В ОП Windows 7: открываем Панель управления, выбираем стиль отображения Мелкие значки, далее выбираем Параметры папок и там ищем вкладку Вид, отмечаем пункт Показывать скрытые файлы и папки. Готово.

2 . Заходим в Пуск и открываем окно Выполнить, в стоке набираем msconfig и во вкладке Автозагрузка удаляем все подозрительные программы, которые были установлены в этот день, но для надежности желательно удалить все. Следует проверить, чтобы в папке Автозагрузка также ничего не осталось. Адрес папки: C:\Users\Имя пользователя\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

3 . Проверяем диск (С:) на наличие странных папок и приложений с именем OYSQFGVXZ.exe или другими непонятными именами, в случае если такие обнаружены, удаляем их.

4 . Удаляем похожие файлы из папок:

- C:\Documents and Settings\Имя пользователя\Application Data

- C:\Documents and Settings\Имя пользователя\Local Settings

- С:\Documents and Settings\Имя пользователя\Local Settings\Temp

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

При исполнении всех перечисленных выше действий баннер будет удален и ОС вновь будет нормально функционировать. Для завершения процедуры желательно перезагрузить компьютер и просканировать его на наличие вирусов с помощью антивирусных программ.

ВАЖНО : после перезагрузки компьютера и удаления баннера, Вам необходимо почистить временные папки Вашего поисковика, так как там могут сохраниться вирусные файлы.

Для этого пройдите по адресу C:\Users\Имя пользователя\AppData\Roaming\Название браузера и C:\Users\Имя пользователя\AppData\Local\Имя вашего браузера и удалите все временные файлы.

При этом удалятся все закладки в браузере, но зато Вы минимизируете риск повторного заражения компьютера.

Удаление баннера через командную строку

Если удаление баннера так и не получилось выполнить, тогда загружаем ПК в Безопасном режиме с поддержкой командной строки.

Как удалить баннер Windows 7 этим способом: в открытом командном окне набираем C: \Windows\system32> rstrui.exe и нажимаем клавишу Enter, после чего открывается окно Восстановления системы.

Для Windows XP : %systemroot%\system32\restore\rstrui.exe и клавиша Enter. После чего откроется окно Восстановление системы и отметив нужный пункт Вы восстановите более раннее состояние компьютера.

Также с помощью командной строки Вы можете открыть папку Автозагрузки.

Для этого в ОС Windows XP необходимо ввести команду explorer, после чего Вы перейдете на Рабочий стол. Затем следует открыть Пуск и выбрать команду Выполнить.

Дальнейшие действия для того, чтобы убрать баннер с Рабочего стола будут такими же, как и при Безопасном режиме в папке Автозагрузка.

Загрузка компьютера с командой Устранение неполадок компьютера

В случае если у Вас не получилось загрузить Безопасный режим и Безопасный режим с поддержкой командной строки, Вы все равно можете использовать Восстановление системы для того, чтобы убрать баннер с Рабочего стола. Для того, чтобы удалить баннер Windows 7 можно воспользоваться средой восстановления.

Для этого в начале загрузки нужно нажать F-8, в меню выбрать пункт Устранение неполадок компьютера и в открытом окне нажать Восстановление системы.

Затем в окне Параметры снова выбрать пункт Восстановление системы и указать нужную точку восстановления, которая по времени сохранения соответствует периоду до заражения.

Бывает, что в меню нет пункта Устранение неполадок, в таком случае Вам понадобится диск восстановления или установочный диск Windows 7 для того, чтобы удалить баннер. При загрузке с диска необходимо пройти такие же шаги, которые описаны ранее для Восстановления системы.

Для восстановления системы с помощью диска в операционной системе Windows ХР можно воспользоваться Live CD.

Как убрать баннер с Рабочего стола с помощью кода разблокировки?

Если у Вас не получается запустить Восстановление системы, то для того, чтобы убрать баннер можно воспользоваться кодом разблокировки от антивирусных программ. Для того, чтобы использовать код понадобится другой компьютер или помощь друзей.

Чтобы получить код на сайте разработчиков антивирусной программы необходимо ввести в соответствующее окно номер телефона, на который предлагалось отправить СМС для разблокировки компьютера и нажать кнопку Искать коды.

Когда код будет найден нужно ввести его в строку на баннере и активировать, после этого баннер пропадет.

Видео «Как убрать баннер?»

Более подробную инструкцию вы можете посмотреть в видео «Как убрать баннер с рабочего стола Windows 7?»

После перезагрузки компьютера на мониторе отображается требование отправить платную смс, либо положить деньги на счет мобильного телефона?

Знакомьтесь, так выглядит типичный вирус вымогатель! Этот вирус принимает тысячи разных форм и сотни вариаций. Однако его легко узнать по простому признаку: он просит положить деньги (позвонить) на незнакомый номер, а взамен обещает разблокировать ваш компьютер. Что делать?

Для начала осознайте, что это вирус, цель которого высосать из вас как можно больше денег. Именно поэтому не подавайтесь на его провокации.

Запомните простую вещь, не отправляйте никаких смс. Снимут все деньги, что есть на балансе (обычно в требовании написано 200-300рублей). Иногда требуют отправить две, три и более смс. Помните, вирус никуда не денется с компьютера, отправите ли вы деньги мошенникам или нет. Trojan winloc останется на вашем компьютере до тех пор, пока вы сами его не удалите.

План действий такой: 1. Снимаем блок с компьютера 2. Удаляем вирус и лечим компьютер.

Способы разблокировки компьютера:

1. Ввести код разблокировк и. Самый распространенный способ борьбы с баннером непристойного содержания. Код вы сможете найти вот здесь:Dr.web , Kasperskiy , Nod32 . Не переживайте, если код не подойдет, переходите к следующему пункту.

2. Попробуйте загрузить безопасный режим . Для этого после включения компьютера нажимайте F8. При появлении окна вариантов загрузки, выбирайте "безопасный режим с поддержкой драйверов" и ждем когда загрузиться система.

2а. Теперь пробуем восстановить систему (пуск-стандартные-служебные-восстановление системы) до более ранней контрольной точки. 2б. Создайте новую учетную запись. Заходим в Пуск - панель управления - учетные записи. Добавляем новую учетную запись, перезагружаем компьютер. При включении выбираем вновь созданную учетку. Переходим к .

3. Пробуем ctrl+alt+del - должен появится диспетчер задач. Запускаем через диспетчер задач лечебные утилиты. (выбираем файл - новая задача и наши программки). Другой способ - зажимаем Ctrl + Shift + Esc и зажав эти клавиши, ищете и удаляете все странные процессы, пока не разблокируется рабочий стол.

4. Самый надежный способ - это по новой установить ОС (операционную систему). Если вам принципиально нужно сохранить старую ОС, далее мы рассмотрим более трудоемкий способ борьбы с данным баннером. Зато не менее эффективный!

Еще способ (для продвинутых пользователей):

5. Грузимся с диска LiveCD на котором имеется программа редактирования реестра. Система загрузилась, открываем редактор реестра. В нем мы увидим реестр текущей системы и зараженной (его ветви с левой стороны отображаются подписью в скобках).

Находим ключ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - там ищем Userinit - все удаляем, что после запятой. ВНИМАНИЕ! Сам файл «C:\Windows\system32\userinit.exe» удалять НЕЛЬЗЯ.);

Посмотрите на значение ключа HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell оно должно быть explorer.exe. С реестром закончили.

Если появиться ошибка «Редактирование реестра запрещено администратором системы», скачайте прогу AVZ. Откройте «Файл» - «Восстановление системы» - Отметьте пункт «Разблокировка редактора реестра», затем нажмите «Выполнить отмеченные операции». Редактор вновь доступен.

Запускаем Касперский removal tool и dr.web cureit и сканируем ими всю систему. Осталось перезагрузиться и вернуть настройки bios. Однако, вирус еще НЕ удален с компьютера.

Лечим компьютер от Trojan WinLock

Для этого нам нужно:

- редактор реестра ReCleaner

- популярный антивирус Tool removal kaspersky

- известный антивирус Dr.web cureit

- эффективный антивирус Removeit pro

- Утилита по восстановлению реестра Plstfix

- Программа по удалению временных файлов ATF cleaner

1.

Необходимо избавиться от вируса в системе. Для этого запускаем редактор реестра. Заходим Меню - Задачи - Запуск редактора реестра. Нужно найти:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - там ищем раздел Userinit - все удаляем, что после запятой. ВНИМАНИЕ! Сам файл «C:\Windows\system32\userinit.exe» удалять НЕЛЬЗЯ.);

Посмотрите на значение ключа HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell там должно быть explorer.exe. С реестром закончили.

Теперь выбираем вкладку "автозагрузка". Просматриваем элементы автозагрузки, ставим галочки и удаляем (правый нижний угол) всё, что вы не устанавливали, оставляя только desktop и ctfmon.exe. Остальные процессы svchost.exe и другие.exe из директории windows должны быть удалены.

Выбираем Задача - Очистка реестра - Задействовать все варианты. Программа просканирует весь реестр, удаляем все безвозвратно.

2.

Чтобы найти сам код, нам нужны следующие утилиты: Касперский, Dr.Web и RemoveIT. Примечание: RemoveIT попросит обновить базы сигнатур вирусов. Необходимо установить соединение с интернетом на время его обновления!

Этими программами сканируем системный диск и удаляем все, что они находят. Если есть желание, можно на всякий случай проверить все диски компьютера. Займет намного больше времени, но так надежнее.

3.

Следующая утилита Plstfix. Она восстанавливает реестр после наших действий над ним. В результате начнет снова работать диспетчер задач и безопасный режим.

4.

На всякий случай удалите все временные файлы. Частенько копии вируса скрываются в этих папках. Вот так даже известные антивирусы могут их не обнаружить. Лучше вручную удалить то, что существенно не скажется на работе системы. Инсталируем ATF Cleaner, все отмечаем и удаляем.

5.

Перегружаем систему. Все работает! даже лучше, чем раньше:).

Прошу посильного вашего участия в моей проблеме. Вопрос у меня такой: Как убрать баннер :«Отправьте смс», операционная система Windows 7. Кстати вторая система на моём компьютере Windows XP тоже заблокирована баннером ещё месяц назад, вот такой я горе-пользователь. В безопасный режим войти не могу, но удалось войти в Устранение неполадок компьютера и оттуда запустить Восстановление системы и вышла ошибка- На системном диске этого компьютера нет точек восстановления.

Код разблокировки на сайте Dr.Web, а так же ESET подобрать не удалось. Недавно такой баннер удалось убрать у друга с помощью Диска восстановления системы LiveCD ESET NOD32, но в моём случае не помогает. Dr.Web LiveCD тоже пробовал. Переводил часы в BIOS вперёд на год, баннер не пропал. На различных форумах в интернете советуют исправить параметры UserInit и Shell в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Но как мне туда попасть? С помощью LiveCD ? Почти все диски LiveCD не делают подключения к операционной системе и такие операции как редактирование реестра, просмотр объектов автозапуска, а так же журналов событий с такого диска недоступны или я ошибаюсь.

Вообще информация о том как убрать баннер в интернете есть, но в основном она не полная и мне кажется многие эту инфу где-то копируют и публикуют у себя на сайте, для того что бы она просто была, а спроси у них как это всё работает, плечами пожмут. Думаю это не ваш случай, а вообще очень хочется найти и удалить вирус самостоятельно, переустанавливать систему надоело. И последний вопрос - есть ли принципиальная разница в способах удаления баннера-вымогателя в операционных системах Windows XP и Windows 7. Поможете? Сергей.

Как убрать баннер

Существует довольно много способов помочь Вам избавиться от вируса, ещё его называют Trojan.Winlock, но если вы начинающий пользователь, все эти способы потребуют от вас терпения, выдержки и понимания того, что противник для вас попался серьёзный, если не испугались давайте начнём.

- Статья получилась длинная, но всё сказанное реально работает как в операционной системе Windows 7, так и в Windows XP, если где-то будет разница, я обязательно помечу этот момент. Самое главное знайте, убрать баннер и вернуть операционную систему – быстро, получится далеко не всегда, но и деньги на счёт вымогателям класть бесполезно, никакого ответного кода разблокировки вам не придёт, так что есть стимул побороться за свою систему.

- Друзья, в этой статье мы будем работать со средой восстановления Windows 7, а если точнее с командной строкой среды восстановления. Необходимые команды я Вам дам, но если Вам их будет трудно запомнить, можно . Это сильно облегчит Вам работу.

Начнём с самого простого и закончим сложным. Как убрать баннер с помощью безопасного режима . Если ваш интернет-серфинг закончился неудачно и вы непреднамеренно установили себе вредоносный код, то нужно начать с самого простого - попытаться зайти в Безопасный режим (к сожалению, в большинстве случаев у вас это не получится, но стоит попробовать), но Вам точно удастся зайти в (больше шансов), делать в обоих режимах нужно одно и тоже , давайте разберём оба варианта.

В начальной фазе загрузки компьютера жмите F-8 , затем выбирайте , если вам удастся зайти в него, то можно сказать вам сильно повезло и задача для вас упрощается. Первое, что нужно попробовать, это откатиться с помощью точек восстановления на некоторое время назад. Кто не знает как пользоваться восстановлением системы, читаем подробно здесь - . Если восстановление системы не работает, пробуем другое.

В строке Выполнить наберите msconfig ,

В папке у вас тоже ничего не должно быть, . Или она расположена по адресу

C:\Users\Имя пользователя\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup .

Важное замечание : Друзья, в данной статье Вам придётся иметь дело в основном с папками, имеющими атрибут Скрытый (например AppData и др ), поэтому, как только вы попадёте в Безопасный режим или Безопасный режим с поддержкой командной строки , сразу включите в системе отображение скрытых файлов и папок , иначе нужные папки, в которых прячется вирус, вы просто не увидите. Сделать это очень просто.

Windows XP

Откройте любую папку и щёлкните по меню «Сервис

», выберите там «Свойства папки

», далее переходите на вкладку «Вид

» Далее в самом низу отметьте пункт «» и нажмите ОК

Windows 7

Пуск

->Панель управления

->Просмотр

: Категория

-Мелкие значки

->Параметры папок

->Вид

. В самом низу отметьте пункт «Показывать скрытые файлы и папки

».

Итак возвращаемся к статье. Смотрим папку , у вас в ней ничего не должно быть.

Убедитесь, что в корне диска (С:), нет никаких незнакомых и подозрительных папок и файлов, к примеру с таким непонятным названием OYSQFGVXZ.exe, если есть их нужно удалить.

Теперь внимание: В Windows ХР удаляем подозрительные файлы (пример виден выше на скришноте) со странными названиями и

с расширением.exe из папок

C:\

C:\Documents and Settings\Имя пользователя\Application Data

C:\Documents and Settings\Имя пользователя\Local Settings

С:\Documents and Settings\Имя пользователя\Local Settings\Temp

- отсюда вообще всё удалите, это папка временных файлов.

Windows 7 имеет хороший уровень безопасности и в большинстве случаев не позволит внести изменения в реестр вредоносным программам и подавляющее большинство вирусов так же стремятся попасть в каталог временных файлов:

C:\USERS\имя пользователя\AppData\Local\Temp

, отсюда можно запустить исполняемый файл.exe. К примеру привожу заражённый компьютер, на скришноте мы видим вирусный файл 24kkk290347.exe и ещё группу файлов, созданных системой почти в одно и тоже время вместе с вирусом, удалить нужно всё.

В них не должно быть ничего подозрительного, если есть, удаляем.

И ещё обязательно:

В большинстве случае, вышеприведённые действия приведут к удалению баннера и нормальной загрузки системы. После нормальной загрузки проверяйте весь ваш компьютер бесплатным антивирусным сканером с последними обновлениями - Dr.Web CureIt, скачайте его на сайте Dr.Web.

- Примечание : Нормально загрузившуюся систему, вы можете сразу же заразить вирусом вновь, выйдя в интернет, так как браузер откроет все страницы сайтов, посещаемые вами недавно, среди них естественно будет и вирусный сайт, так же вирусный файл может присутствовать во временных папках браузера. Находим и , которым вы пользовались недавно по адресу: C:\Users\Имя пользователя\AppData\Roaming\Название браузера , (Opera или Mozilla к примеру) и ещё в одном месте C:\Users\Имя пользователя\AppData\Local\Имя вашего браузера , где (С:) раздел с установленной операционной системой. Конечно после данного действия все ваши закладки пропадут, но и риск заразиться вновь значительно снижается.

Безопасный режим с поддержкой командной строки .

Если после всего этого ваш баннер ещё живой, не сдаёмся и читаем дальше.

Или хотя бы пройдите в середину статьи и ознакомьтесь с полной информацией о исправлении параметров реестра, в случае заражения баннером-вымогателем.

Что делать, если в безопасный режим войти не удалось? Попробуйте Безопасный режим с поддержкой командной строки

, там делаем то же самое, но есть разница

в командах Windows XP и Windows 7 .

Применить Восстановление системы.

В Windows 7

вводим rstrui.exe

и жмём Enter

- попадаем в окно Восстановления системы.

Или попробуйте набрать команду: explorer – загрузится подобие рабочего стола, где вы сможете открыть мой компьютер и проделать всё то же самое, что и безопасном режиме -проверить компьютер на вирусы, посмотреть папку Автозагрузка и корень диска (С: ), а так же каталог временных файлов: отредактировать реестр по необходимости и так далее.

Что бы попасть в Восстановление системы Windows XP , в командной строке набирают- %systemroot%\system32\restore\rstrui.exe ,

что бы попасть в Windows XP в проводник и окно Мой компьютер , как и в семёрке набираем команду explorer .

здесь сначала нужно набрать команду explorer и вы попадёте прямо на рабочий стол. Многие не могут переключить в командной строке выставленную по умолчанию русскую раскладку клавиатуры на английскую сочетанием alt-shift, тогда попробуйте наоборот shift-alt.

Уже здесь идите в меню Пуск , затем Выполнить ,

далее выбирайте Автозагрузку - удаляете из неё всё, затем делаете всё то, что делали в и корень диска (С: ), удаляете вирус из каталога временных файлов: C:\USERS\имя пользователя\AppData\Local\Temp, отредактируйте реестр по необходимости (с подробностями всё описано выше ).

Восстановление системы . Немного по другому у нас будут обстоять дела, если в Безопасный режим и безопасный режим с поддержкой командной строки вам попасть не удастся. Значит ли это то, что восстановление системы мы с вами использовать не сможем? Нет не значит, откатиться назад с помощью точек восстановления возможно, даже если у вас операционная система не загружается ни в каком режиме. В Windows 7 нужно использовать среду восстановления, в начальной фазе загрузки компьютера жмёте F-8 и выбираете в меню Устранение неполадок компьютера ,

В окне Параметры восстановления опять выбираем Восстановление системы,

Теперь внимание, если при нажатии F-8 меню Устранение неполадок не доступно, значит у вас повреждены файлы, содержащие среду восстановления Windows 7.

- Можно ли обойтись без Live CD? В принципе да, читайте статью до конца.

Теперь давайте подумаем, как будем действовать, если Восстановление системы запустить нам не удастся никакими способами или оно вовсе было отключено. Во первых посмотрим как убрать баннер с помощью кода разблокировки, который любезно предоставляется компаниями разработчиками антивирусного ПО- Dr.Web, а так же ESET NOD32 и Лабораторией Касперского, в этом случае понадобится помощь друзей. Нужно что бы кто-нибудь из них зашёл на сервис разблокировки- к примеру Dr.Web

https://www.drweb.com/xperf/unlocker/

http://www.esetnod32.ru/.support/winlock/

а так же Лаборатории Касперского

http://sms.kaspersky.ru/ и ввёл в данное поле номер телефона, на который вам нужно перевести деньги для разблокировки компьютера и нажал на кнопку- Искать коды. Если код разблокировки найдётся, вводите его в окно баннера и жмите Активация или что там у вас написано, баннер должен пропасть.

Ещё простой способ убрать баннер, это с помощью диска восстановления или как их ещё называют спасения от и . Весь процесс от скачивания, прожига образа на чистый компакт-диск и проверки вашего компьютера на вирусы, подробнейшим образом описан в наших статьях, можете пройти по ссылкам, останавливаться на этом не будем. Кстати диски спасения от данных антивирусных компаний совсем неплохие, их можно использовать как и LiveCD - проводить файловые различные операции, например скопировать личные данные с заражённой системы или запустить с флешки лечащую утилиту от Dr.Web - Dr.Web CureIt. А в диске спасения ESET NOD32 есть прекрасная вещь, которая не раз мне помогала - Userinit_fix , исправляющая на заражённом баннером компьютере важные параметры реестра - Userinit, ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Как всё это исправить вручную, читаем дальше.

Ну друзья мои, если кто-то ещё читает статью дальше, то я сильно рад Вам, сейчас начнётся самое интересное, если вам удастся усвоить и тем более применить данную информацию на практике, многие простые люди, которых вы освободите от баннера вымогателя, вполне посчитают вас за настоящего хакера.

Давайте не будем обманывать себя, лично мне всё что описано выше помогало ровно в половине встречающихся случаев блокировки компьютера вирусом –блокировщиком - Trojan.Winlock . Другая же половина требует более внимательного рассмотрения вопроса, чем мы с вами и займёмся.

На самом деле блокируя вашу операционную систему, всё равно Windows 7 или Windows XP, вирус вносит свои изменения в реестр

, а также в папки Temp

, содержащие временные файлы и папку С:\Windows->system32

. Мы должны эти изменения исправить. Не забывайте так же про папку Пуск->Все программы->Автозагрузка. Теперь обо всём этом подробно.

- Не торопитесь друзья, сначала я опишу где именно находится то, что нужно исправлять, а потом покажу как и с помощью каких инструментов.

В Windows 7 и Windows XP баннер вымогатель затрагивает в реестре одни и те же параметры UserInit и Shell в ветке

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

.

В идеале они должны быть такими:

Userinit - C:\Windows\system32\userinit.exe

,

Shell - explorer.exe

Всё проверьте по буквам, иногда вместо userinit попадается к примеру usernit или userlnlt.

Так же нужно проверить параметр AppInit_DLLs

в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs

, если вы там что-то найдёте, например C:\WINDOWS\SISTEM32\uvf.dll, всё это нужно удалить.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce , в них ни должно быть ничего подозрительного.

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell (должен быть пустой) и вообще здесь тоже ничего не должно быть лишнего. ParseAutoexec должен быть равен 1 .

Ещё нужно удалить ВСЁ из временных папок (на эту тему тоже есть статья), но в Windows 7 и в Windows XP они расположены немного по разному:

Windows 7

:

C:\Users\Имя пользователя\AppData\Local\Temp. Здесь особенно любят селится вирусы.

C:\Windows\Temp

C:\Windows\

Windows XP

:

С:\Documents and Settings\Профиль пользователя\Local Settings\Temp

С:\Documents and Settings\Профиль пользователя\Local Settings\Temporary Internet Files.

C:\Windows\Temp

C:\Windows\Prefetch

Не будет лишним посмотреть в обоих системах папку С:\Windows->system32

, все файлы оканчивающиеся на .exe

и dll

с датой на день заражения вашего компьютера баннером. Файлы эти нужно удалить.

А теперь смотрите, как всё это будет осуществлять начинающий, а затем опытный пользователь. Начнём с Windows 7, а потом перейдём к XP.

Как убрать баннер в Windows 7, если Восстановление системы было отключено?

Представим худший вариант развития событий. Вход в Windows 7 заблокирован баннером - вымогателем. Восстановление системы отключено. Самый простой способ - заходим в систему Windows 7 с помощью простого диска восстановления (сделать его можно прямо в операционной системе Windows 7 –подробно описано у нас в статье), ещё можно воспользоваться простым установочным диском Windows 7 или любым самым простым LiveCD . Загружаемся в среду восстановления, выбираем Восстановление системы- далее выбираем командную строку

и набираем в ней –notepad, попадаем в Блокнот, далее Файл и Открыть.

Заходим в настоящий проводник, нажимаем Мой компьютер.

Идём в папку C:\Windows\System32\Config , здесь указываем Тип файлов – Все файлы и видим наши файлы реестра, так же видим папку RegBack ,

в ней каждые 10 дней Планировщик заданий делает резервную копию разделов реестра - даже если у вас Отключено Восстановление системы. Что здесь можно предпринять – удалим из папки C:\Windows\System32\Config файл SOFTWARE , отвечающий за куст реестра HKEY_LOCAL_MACHINE\SOFTWARE, чаще всего вирус вносит свои изменения здесь.

А на его место скопируем и вставим файл с таким же именем SOFTWARE из резервной копии папки RegBack.

В большинстве случаев это будет достаточно, но при желании можете заменить из папки RegBack в папке Config все пять кустов реестра: SAM , SEСURITY , SOFTWARE , DEFAULT , SYSTEM .

Далее делаем всё как написано выше- удаляем файлы из временных папок Temp, просматриваем папку С:\Windows->system32 на предмет файлов с расширением.exe и dll с датой на день заражения и конечно смотрим содержимое папки Автозагрузка.

В Windows 7 она находится:

C:\Users\ALEX\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Windows XP :

C:\Documents and Settings\ All Users\Главное меню\ Программы\Автозагрузка.

- Как проделывают тоже самое опытные пользователи, вы думаете они используют простой LiveCD или диск восстановления Windows 7? Далеко нет друзья, они используют очень профессиональный инструмент - Microsoft Diagnostic and Recovery Toolset (DaRT) Версия: 6.5 для Windows 7 - это профессиональная сборка утилит находящихся на диске и нужных системным администраторам для быстрого восстановления важных параметров операционной системы. Если Вам интересен данный инструмент, читайте нашу статью .

Кстати может прекрасно подключиться к вашей операционной системе Windows 7. Загрузив компьютер с диска восстановления Microsoft (DaRT), можно редактировать реестр, переназначить пароли, удалять и копировать файлы, пользоваться восстановлением системы и многое другое. Без сомнения далеко не каждый LiveCD обладает такими функциями.

Загружаем наш компьютер с данного, как его ещё называют -реанимационного диска Microsoft (DaRT), Инициализировать подключение к сети в фоновом режиме, если нам не нужен интернет - отказываемся.

Назначить буквы дискам так же как на целевой системе- говорим Да, так удобней работать.

Все инструменты я описывать не буду, так как это тема для большой статьи и я её готовлю.

Возьмём первый инструмент Registry Editor

инструмент дающий работать с реестром подключенной операционной системы Windows 7.

Идём в параметр Winlogon ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon и просто правим вручную файлы – Userinit и Shell . Какое они должны иметь значение, вы уже знаете.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

В нашем случае нужно почистить от всего временные папки Temp, сколько их и где они находятся в Windows 7, вы уже знаете из середины статьи.

Но внимание! Так как Microsoft Diagnostic and Recovery Toolset полностью подключается к вашей операционной системе, то удалить к примеру файлы реестра -SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM, у вас не получится, ведь они находятся в работе, а внести изменения пожалуйста.

Как убрать баннер в Windows XP

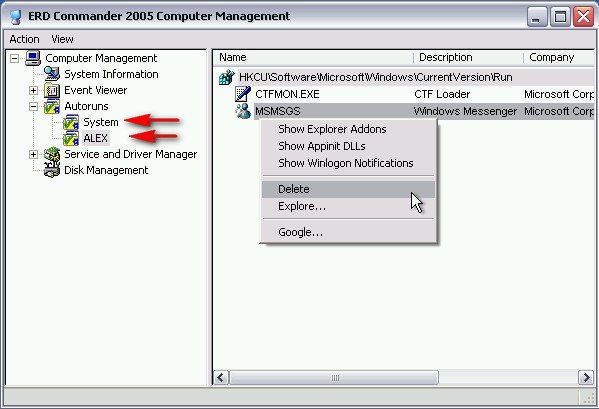

Опять же дело в инструменте, я предлагаю использовать ERD Commander 5.0 (ссылка на статью выше), как я уже говорил в начале статьи он специально разработан для решения подобных проблем в Windows XP. ERD Commander 5.0 позволит непосредственно подключиться к операционной системе и проделать всё то же, что мы сделали с помощью Microsoft Diagnostic and Recovery Toolset в Windows 7.

Загружаем наш компьютер с диска восстановления . Выбираем первый вариант подключение к заражённой операционной системе.

Выбираем реестр.

Смотрим параметры UserInit и Shell в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Как я уже говорил выше, у них должно быть такое значение.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Так же смотрим HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs -он должен быть пустой.

Далее идём в проводник и удаляем всё из временных папок Temp.

Как ещё можно удалить баннер в Windows XP с помощью ERD Commander (кстати такой способ применим для любого Live CD). Можно попытаться сделать это даже без подключения к операционной системе. Загружаем ERD Commander и работаем без подключения к Windows XP,

в этом режиме мы с вами сможем удалять и заменять файлы реестра, так как они не будут задействованы в работе. Выбираем Проводник.

Файлы реестра в операционной системе Windows XP находятся в папке C:\Windows\System32\Config . А резервные копии файлов реестра, созданные при установке Windows XP лежат в папке repair , расположенной по адресу С:\Windows\repair .

Поступаем так же, копируем в первую очередь файл SOFTWARE ,

а затем можно и остальные файлы реестра - SAM , SEСURITY , DEFAULT , SYSTEM по очереди из папки repair и заменяем ими такие же в папке C:\Windows\System32\Config. Заменить файл? Соглашаемся- Yes .

Хочу сказать, что в большинстве случаев хватает заменить один файл SOFTWARE. При замене файлов реестра из папки repair, появляется хороший шанс загрузить систему, но большая часть изменений произведённая вами после установки Windows XP пропадёт. Подумайте, подойдёт ли этот способ вам. Не забываем удалить всё незнакомое из автозагрузки. В принципе клиент MSN Messenger удалять не стоит, если он вам нужен.

И последний на сегодня способ избавления от баннера вымогателя с помощью диска ERD Commander или любого Live CD

Если у вас было включено восстановление системы в Windows XP, но применить его не получается, то можно попробовать сделать так. Идём в папку C:\Windows\System32\Config содержащую файлы реестра.

Открываем с помощью бегунка имя файла полностью и удаляем SAM, SEСURITY, SOFTWARE, DEFAULT, SYSTEM. Кстати перед удалением их можно скопировать на всякий случай куда-нибудь, мало ли что. Может вы захотите отыграть назад.

Далее заходим в папку System Volume Information\_restore{E9F1FFFA-7940-4ABA-BEC6- 8E56211F48E2}\RP\

snapshot

, здесь копируем файлы представляющие из себя резервные копии ветки нашего реестра HKEY_LOCAL_MACHINE\

REGISTRY_MACHINE\SAM

REGISTRY_MACHINE\SECURITY

REGISTRY_MACHINE\SOFTWARE

REGISTRY_MACHINE\DEFAULT

REGISTRY_MACHINE\SYSTEM

Вставляем их в папку C:\Windows\System32\Config

Затем заходим в папку Config и переименовываем их, удаляя REGISTRY_MACHINE \, оставляя тем самым новые файлы реестра SAM , SEСURITY , SOFTWARE , DEFAULT , SYSTEM .

Затем удаляем содержимое папок Temp и Prefetch, удаляем всё из папки Автозагрузка как показано выше. Буду рад, если кому-нибудь помогло. В дополнение к статье, написан небольшой и интересный , можете почитать.

Трояны-винлокеры - это разновидность вредоносного ПО, которое путем блокировки доступа к рабочему столу вымогает у пользователя деньги - якобы если тот переведет на счет злоумышленника требуемую сумму, получит код разблокировки.

Если включив однажды ПК вы видите вместо рабочего стола:

Либо что-то еще в том же духе - с угрожающими надписями, а иногда с непристойными картинками, не спешите обвинять своих близких во всех грехах.

Они, а может быть и вы сами, стали жертвой вымогателя trojan.winlock.

Как блокировщики-вымогатели попадают на компьютер?

Чаще всего блокировщики попадают на компьютер следующими путями:

- через взломанные программы, а также инструменты для взлома платного софта (кряки, кейгены и прочее);

- загружаются по ссылкам из сообщений в соц.сетях, присланным якобы знакомыми, а на самом деле - злоумышленниками со взломанных страниц;

- скачиваются с фишинговых веб-ресурсов, имитирующих хорошо известные сайты, а на самом деле созданных специально для распространения вирусов;

- приходят по e-mail в виде вложений, сопровождающих письма интригующего содержания: «на вас подали в суд…», «вас сфотографировали на месте преступления», «вы выиграли миллион» и тому подобное.

Внимание! Порнографические баннеры далеко не всегда загружаются с порносайтов. Могут и с самых обычных.

Такими же способами распространяется другой вид вымогателей - блокировщики браузеров. Например, такой:

Они требуют деньги за доступ к просмотру веб-страниц через браузер.

Как удалить баннер «Windows заблокирован» и ему подобные?

При блокировке рабочего стола, когда вирусный баннер препятствует запуску любых программ на компьютере, можно предпринять следующее:

- зайти в безопасный режим с поддержкой командной строки, запустить редактор реестра и удалить ключи автозапуска баннера.

- загрузиться с Live CD («живого» диска), например, ERD commander, и удалить баннер с компьютера как через реестр (ключи автозапуска), так и через проводник (файлы).

- просканировать систему с загрузочного диска с антивирусом, например Dr.Web LiveDisk или Kaspersky Rescue Disk 10 .

Способ 1. Удаление винлокера из безопасного режима с поддержкой консоли.

Итак, как удалить баннер с компьютера через командную строку?

На машинах с Windows XP и 7 до старта системы нужно успеть быстро нажать клавишу F8 и выбрать из меню отмеченный пункт (в Windows 8\8.1 этого меню нет, поэтому придется грузиться с установочного диска и запускать командную строку оттуда).

Вместо рабочего стола перед вами откроется консоль. Для запуска редактора реестра вводим в нее команду regedit и жмем Enter.

Следом открываем редактор реестра, находим в нем вирусные записи и исправляем.

Чаще всего баннеры-вымогатели прописываются в разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - здесь они изменяют значения параметров Shell, Userinit и Uihost (последний параметр есть только в Windows XP). Вам необходимо исправить их на нормальные:

- Shell = Explorer.exe

- Userinit = C:\WINDOWS\system32\userinit.exe, (C: - буква системного раздела. Если Windows стоит на диске D, путь к Userinit будет начинаться с D:)

- Uihost = LogonUI.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows - смотрите параметр AppInit_DLLs. В норме он может отсутствовать или иметь пустое значение.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run - здесь вымогатель создает новый параметр со значением в виде пути к файлу блокировщика. Имя параметра может представлять собой набор букв, например, dkfjghk. Его нужно удалить полностью.

То же самое в следующих разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

Для исправления ключей реестра кликните правой кнопкой по параметру, выберите «Изменить», введите новое значение и нажмите OK.

После этого перезапустите компьютер в нормальном режиме и сделайте сканирование антивирусом Он удалит все файлы вымогателя с жесткого диска.

Способ 2. Удаление винлокера с помощью ERD Commander.

ERD commander содержит большой набор инструментов для восстановления Windows, в том числе при поражении троянами-блокировщиками.

C помощью встроенного в него редактора реестра ERDregedit можно проделать те же операции, что мы описали выше.

ERD commander будет незаменим, если Windows заблокирован во всех режимах. Его копии распространяются нелегально, но их несложно найти в сети.

Наборы ERD commander для всех версий Windows называют загрузочными дисками MSDaRT (Microsoft Diagnostic & Recavery Toolset), они идут в формате ISO, что удобно для записи на DVD или переноса на флешку.

Удалять баннеры с компьютера как с помощью диска Dr.Web, так и Касперского одинаково эффективно.

Как защитить свой компьютер от блокировщиков?

- Установите надежный антивирус и держите его постоянно активным.

- Все загруженные из Интернета файлы перед запуском проверяйте на безопасность.

- Не кликайте по неизвестным ссылкам.

- Не открывайте почтовые вложения, особенно пришедшие в письмах с интригующим текстом. Даже от ваших знакомых.

- Следите, какие сайты посещают ваши дети. Пользуйтесь средствами родительского контроля.

- По возможности не используйте пиратский софт - очень многие платные программы можно заменить безопасными бесплатными.